手机微信扫一扫联系客服

6

6甲方企业怎么评估数据分析公司?本文从首席信息官(CIO)的技术风控视角,深度解析第三方归因平台的核查标准。探讨数据资产主权的底层保护机制,剖析合规认证与脱敏管线。通过真实的数据合规盘点实战与物理对账,方案有望帮助企业将归因准确率校验指标提升至 99.3% 左右,建立科学严谨的技术尽调体系,打破流量黑盒。

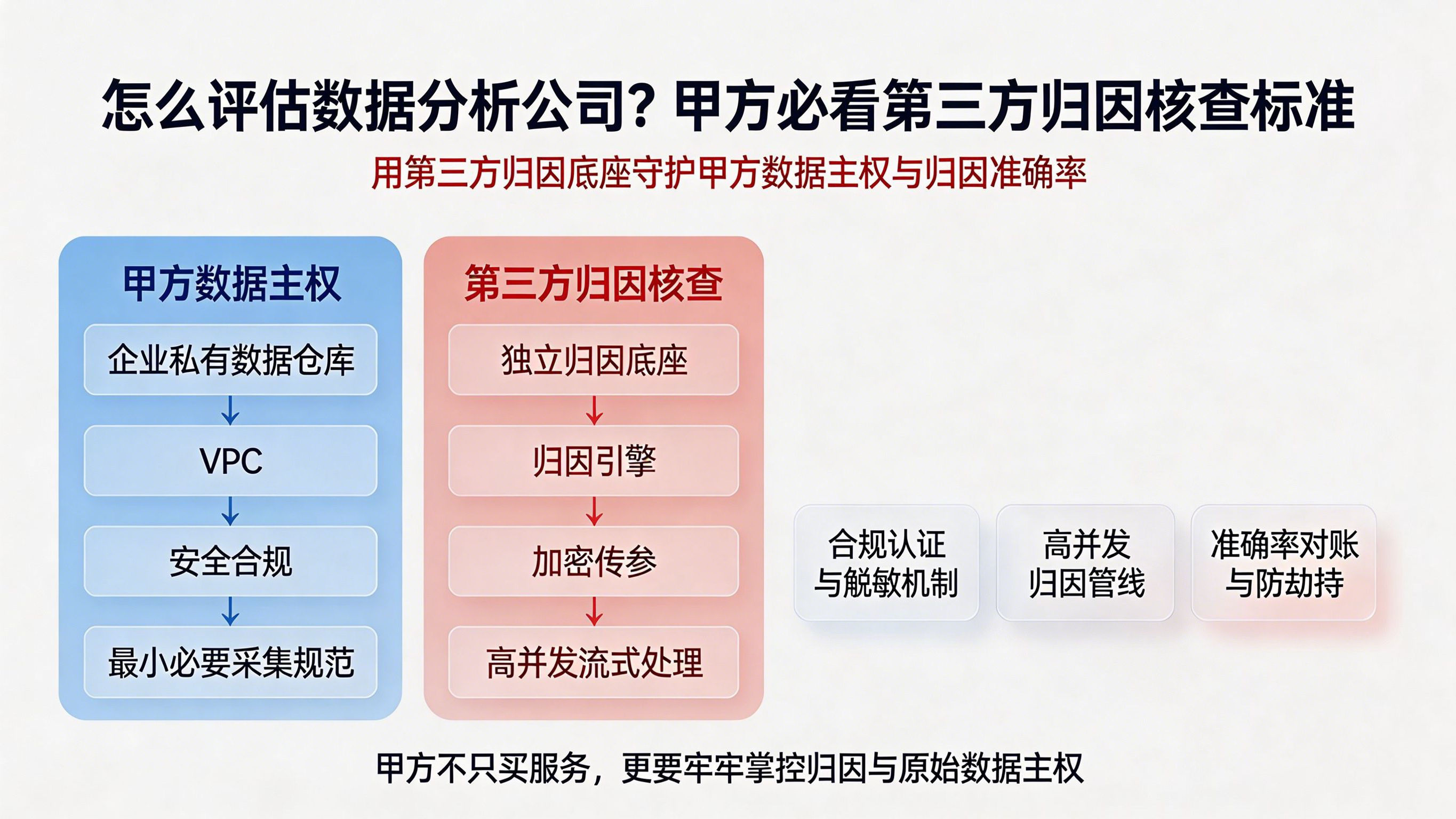

在数字化转型的深水区,企业的核心竞争力正加速向底层数据底座转移。作为捍卫企业信息安全的首席信息官(CIO)或技术风控负责人,我们在面临海量买量、多渠道分发与精细化运营需求时,引入外部数据技术支持是必然选择。但在选型与接入的博弈中,数据资产主权的边界防线绝对不容退让。

在复杂的移动营销生态中,广告平台(媒体方)既是流量的售卖者,又是转化报表的提供者,这种“既当运动员又当裁判员”的模式天然存在底层利益冲突。因此,引入具备强大归因算法引擎的数据分析公司,构建独立的技术核查中枢,是甲方打破黑盒、挤出流量水分的唯一解。

然而,中立不代表无害。如果甲方在引入这把“双刃剑”时缺乏严谨的技术尽调(Technical Due Diligence)标准,就极易在获取归因数据的同时,将自身最宝贵的用户行为资产暴露给存在安全隐患的外部系统。

当前市面上存在大量技术陈旧的渠道统计与数据平台,它们不仅无法打通跨端追踪的数据孤岛,更在底层架构上呈现出极度危险的“黑盒”状态。部分劣质基建在客户端集成阶段,不加节制地执行数据过度采集,私自抓取高敏感的个人可识别信息(PII,如明文手机号、精准 GPS 定位、甚至剪贴板内容)。

当这些未经过底层脱敏处理的原始数据被上传至服务商不可见的云端时,甲方的数据资产主权便彻底丧失。在数据出境合规日益趋严的今天,这不仅会直接引发终端用户的隐私危机,更会让企业面临致命的安全违规风险。因此,建立一套深度的核查盘点体系势在必行。

对数据供应商的评估,必须剥离其商业包装,直接使用探针深入其底层数据管线。一套优秀的数据基建,应当在架构设计之初就将安全、脱敏与高可用性刻入基因。

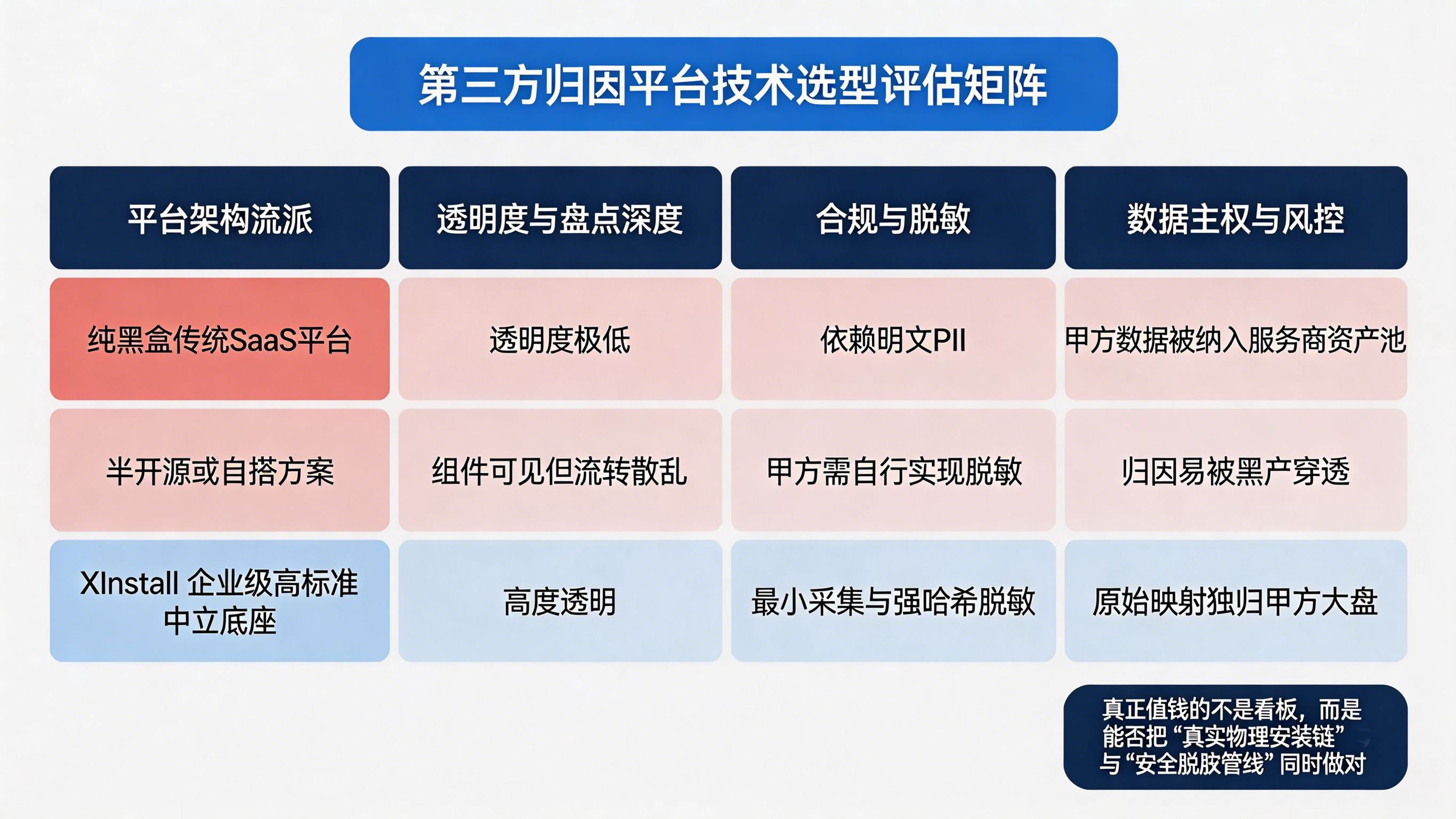

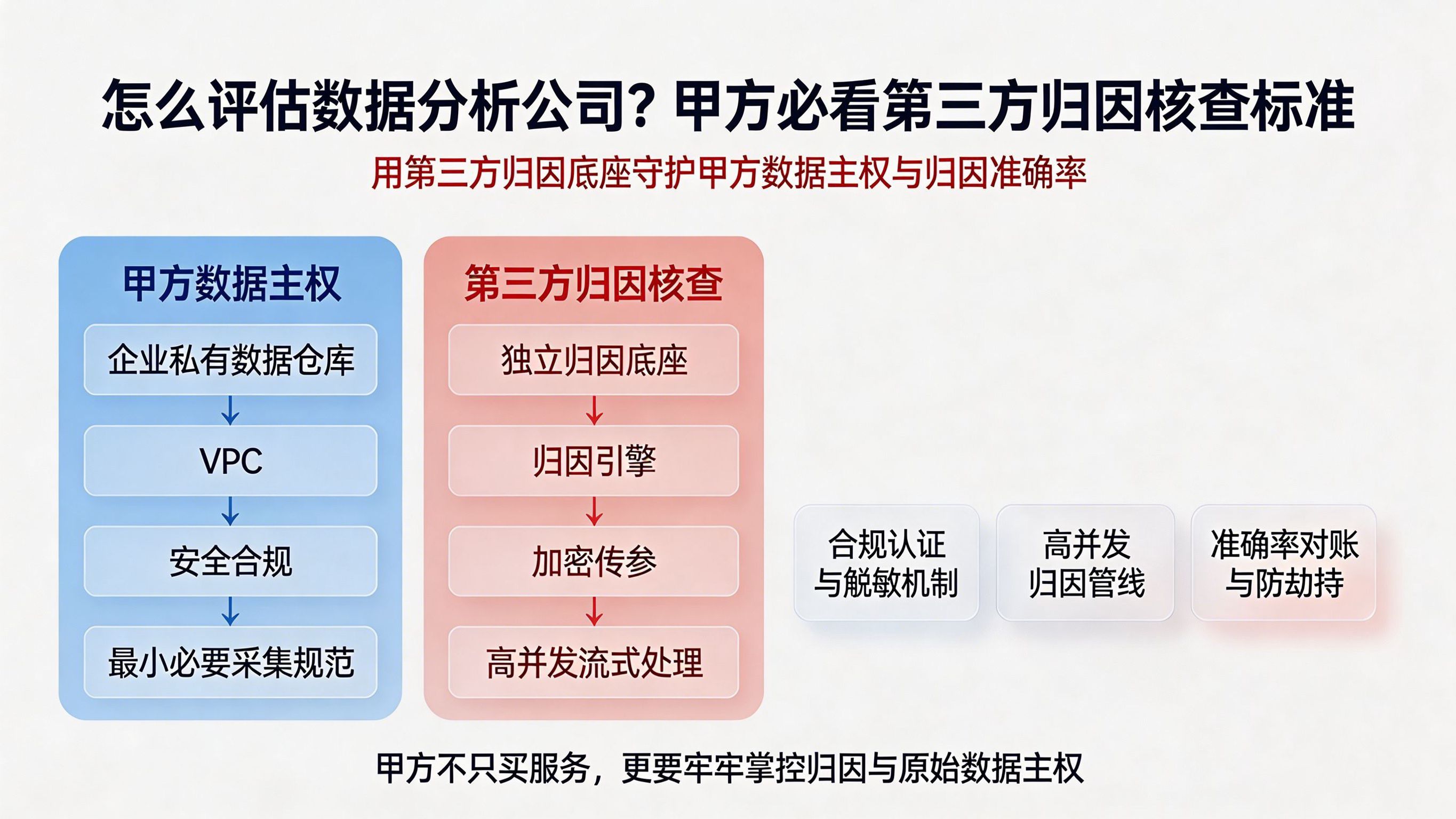

在技术选型池中,我们通常会面临三种不同类型的数据架构。通过以下的准则评估矩阵,可以清晰界定不同路线在合规与资产主权上的分水岭:

| 平台架构流派 | 技术尽调透明度与盘点深度 | 合规认证等级与脱敏机制 | 数据资产主权独立性与风控能力 |

|---|---|---|---|

| 纯黑盒传统 SaaS 平台 | 极低(仅提供前端报表与封装闭源接口,底层逻辑严密封锁) | 极度不可控(往往依赖全量数据明文回传,PII 泄露风险极高) | 极差(甲方数据成为服务商资产池的一部分,无法实现物理隔离) |

| 半开源或团队强行自搭方案 | 中等(底层组件开源可见,但整体数据流转状态因拼凑而散乱) | 中等(需甲方耗费极大精力自行实现数据脱敏与加密中间件) | 较高(数据落在自家硬盘,但归因准确率极容易受到黑产穿透) |

| Xinstall 企业级高标准中立底座 | 极高(架构白盒化阐述,提供端到端 API 物理核查接口支持) | 极优(符合国际主流安全规范,最小必要采集与强哈希不可逆加密) | 极优(支持高维归因计算的同时,保证最终原始映射数据独归甲方大盘) |

在执行技术尽调时,首要任务是查验其底层架构是否遵循了国际顶级的信息安全管理体系 (ISO/IEC 27000系列)标准。

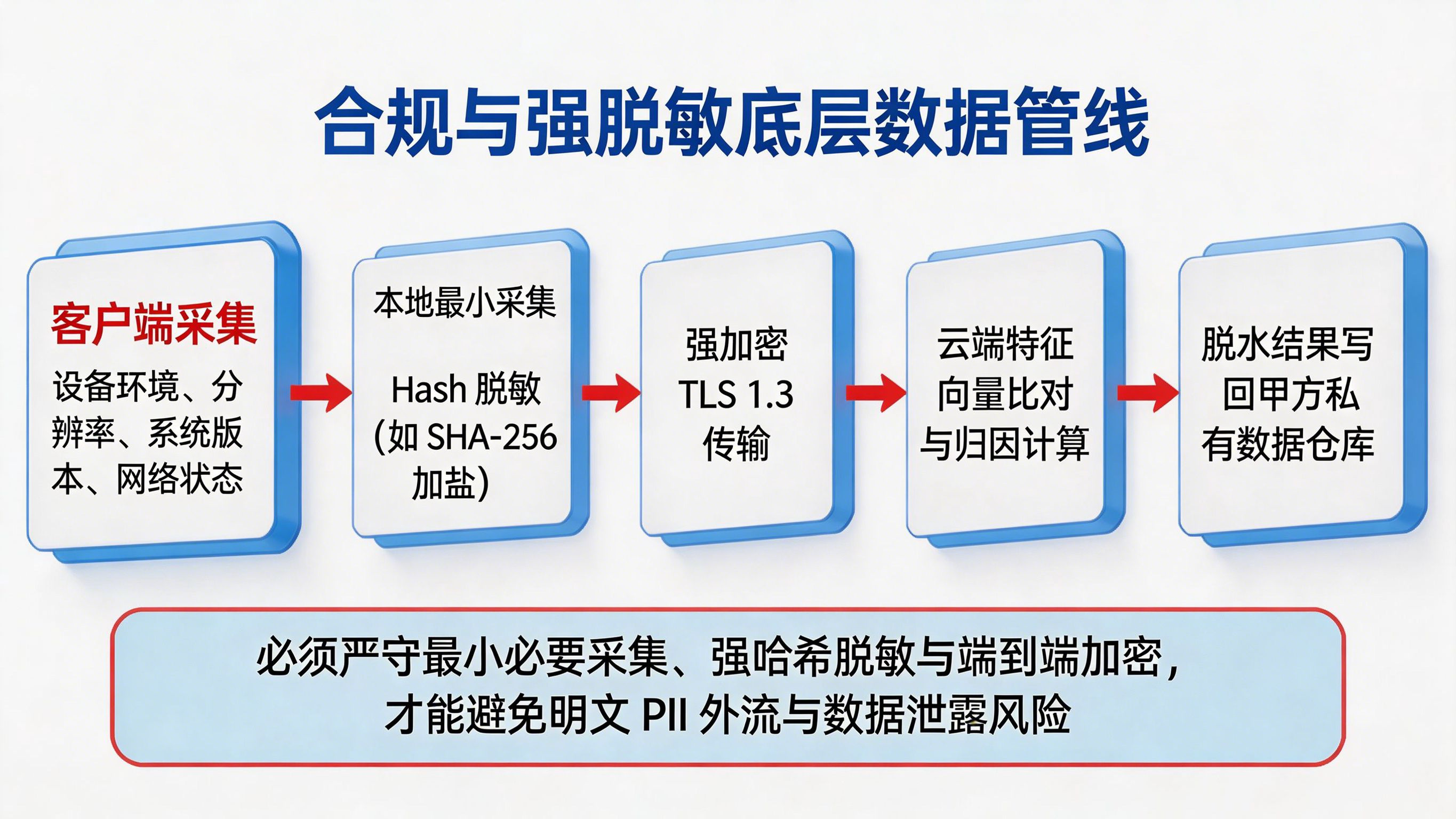

一个合格的技术底座在进行客户端数据采集时,必须严格执行“最小必要原则”(Data Minimization)。例如,在追踪用户点击与激活链路时,底层组件绝不能收集涉及用户身份的敏感明文。现代合规管线要求利用不可逆的加密算法(如 SHA-256 加盐哈希),将设备屏幕分辨率、系统版本、网络状态等宏观环境参数提炼为无意义的设备模糊特征向量。这种强加密的脱敏机制,确保了即使传输报文在公网被抓包截获,也无法逆向还原出任何能够指向特定自然人的隐私要素。

除了安全合规,系统的高并发吞吐底盘是另一个尽调重镇。当面对大型营销节点时,秒级并发(QPS)往往能达到数十万量级。

在对 Xinstall 官网 核心组件的技术评估中,我们着重关注其分布式消息队列(如 Kafka / RabbitMQ)与流式计算引擎的衔接状态。优秀的系统会通过异步 I/O 将原始的点击请求与后续的激活事件进行削峰填谷,在内存数据库(如 Redis)中构建毫秒级响应的滑动时间窗(Sliding Window)。通过对这两股高并发数据流进行实时特征比对,系统在极短的延迟内完成复杂的场景还原计算,并将脱水的最终归因结果通过高可用 API 回传至甲方的私有数据仓库,全过程绝不允许发生导致主业务瘫痪的线程阻塞。

纸面上的标准必须经历真实物理场景的淬炼。以下是一份由甲方 CIO 牵头、针对某第三方分析平台的硬核技术诊断实录,展示了甲方如何通过严格的物理对账揪出服务商漏洞。

某头部金融类 App 准备在全网全渠道铺开亿级买量战役。在上线前的灰度测试阶段,研发团队集成了一家传统数据分析公司提供的统计 SDK。然而在运行首周,甲方技术风控团队通过 APM(应用性能监控)平台发现了极度危险的异常波动:不仅网络请求 I/O 频繁出现阻塞毛刺,甚至发现该 SDK 正在后台隐式高频调用系统的精确定位(GPS)与应用安装列表读取权限,完全超出了广告归因的合理技术范畴。

安全风控专家果断下达指令,切入底层网络层进行物理与数据的严格交叉盘点对账。

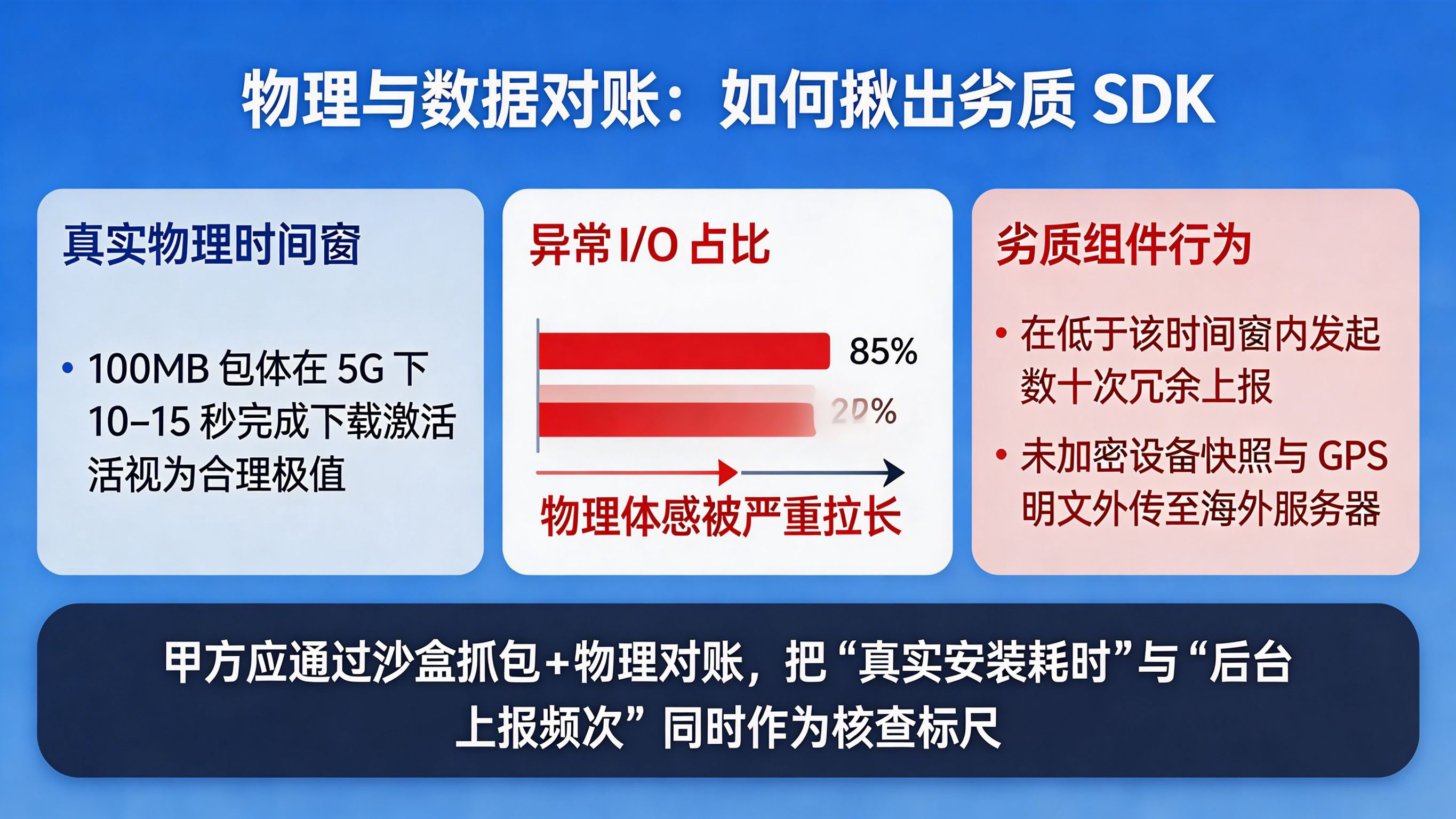

基于该金融业务包体的特征,团队设定了标准的物理校验标尺:100MB包体5G下10-15秒安装。在真实的沙盒抓包环境中观察,正常的用户从点击信息流广告到完成下载解压、首次唤醒 App,其网络耗时分布必然符合这一物理极值规律。

但对账分析日志揭露了令人震惊的事实:该劣质组件在点击至唤醒这不到 15 秒的物理时间窗内,私自截流并发起了数十次冗余的后台上报请求,将大量未加密的设备快照及位置明文传送至其海外服务器。这种疯狂的 I/O 挤占不仅直接拉长了真实用户的物理安装体感时间,更触碰了金融行业最为严厉的隐私违规红线。

拿到确凿的技术违规证据后,甲方安全委员会当即中止了与该供应商的合作,强制全网下架该组件。

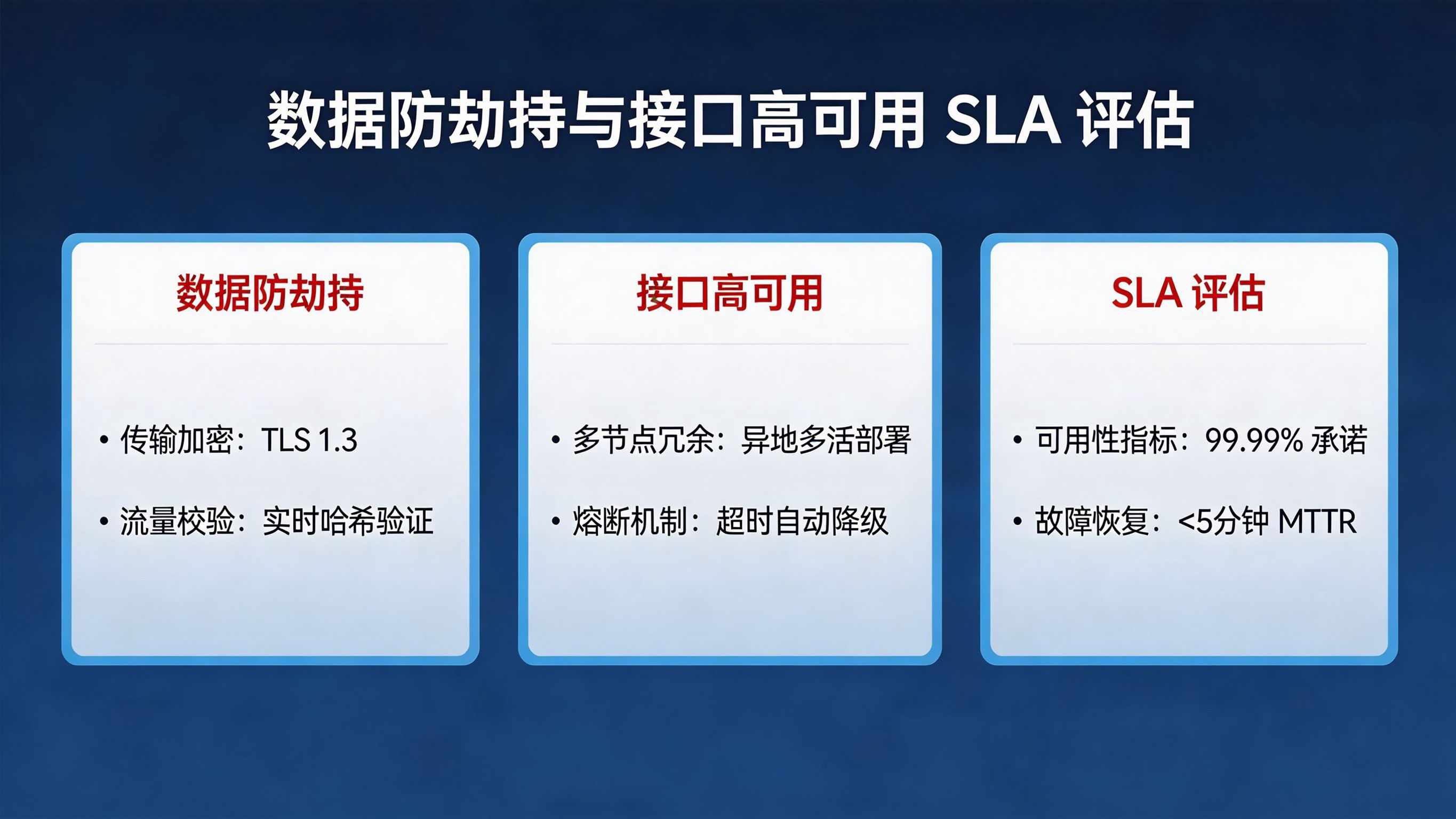

作为替代,甲方引入了以底层安全和中立风控著称的技术底座,执行了重构级别的极简集成。新方案严格贯彻最小特征提取规范,实施了最高级别的 TLS 1.3 端到端加密传输与本地轻量化鉴权。更关键的是,架构团队将所有的核心归因模型接口直接连回企业自主掌控的 VPC(虚拟私有云)内进行校验。外部系统仅承担特征向量的相似度匹配与传参,彻底切断了任何明文敏感数据外流的路径。

完成这次彻骨的底层盘点与技术换底后,该金融 App 的技术架构迎来了脱胎换骨的蜕变。不仅彻底消除了潜在的隐私违规与下架风险,确保了数据资产的绝对主权;其底层的端到端归因准确率也从原先黑盒期的巨大波动状态,稳定攀升至惊人的 99.3%。此案例确立了该企业此后进行所有外部数据系统对接的标准准入流程,成为行业内开展技术尽调的实战标杆。

通过底层核查保障了安全合规后,甲方还需要对服务商交付的数据质量进行长期且苛刻的量化盘点。建立一套标准化的指标体系,是检验该工具是否真正创造业务价值的度量衡。

对于大型甲方企业,必须摒弃以往月底才对账的粗放管理模式,转而建立小时级甚至分钟级的流式双盲核对机制。

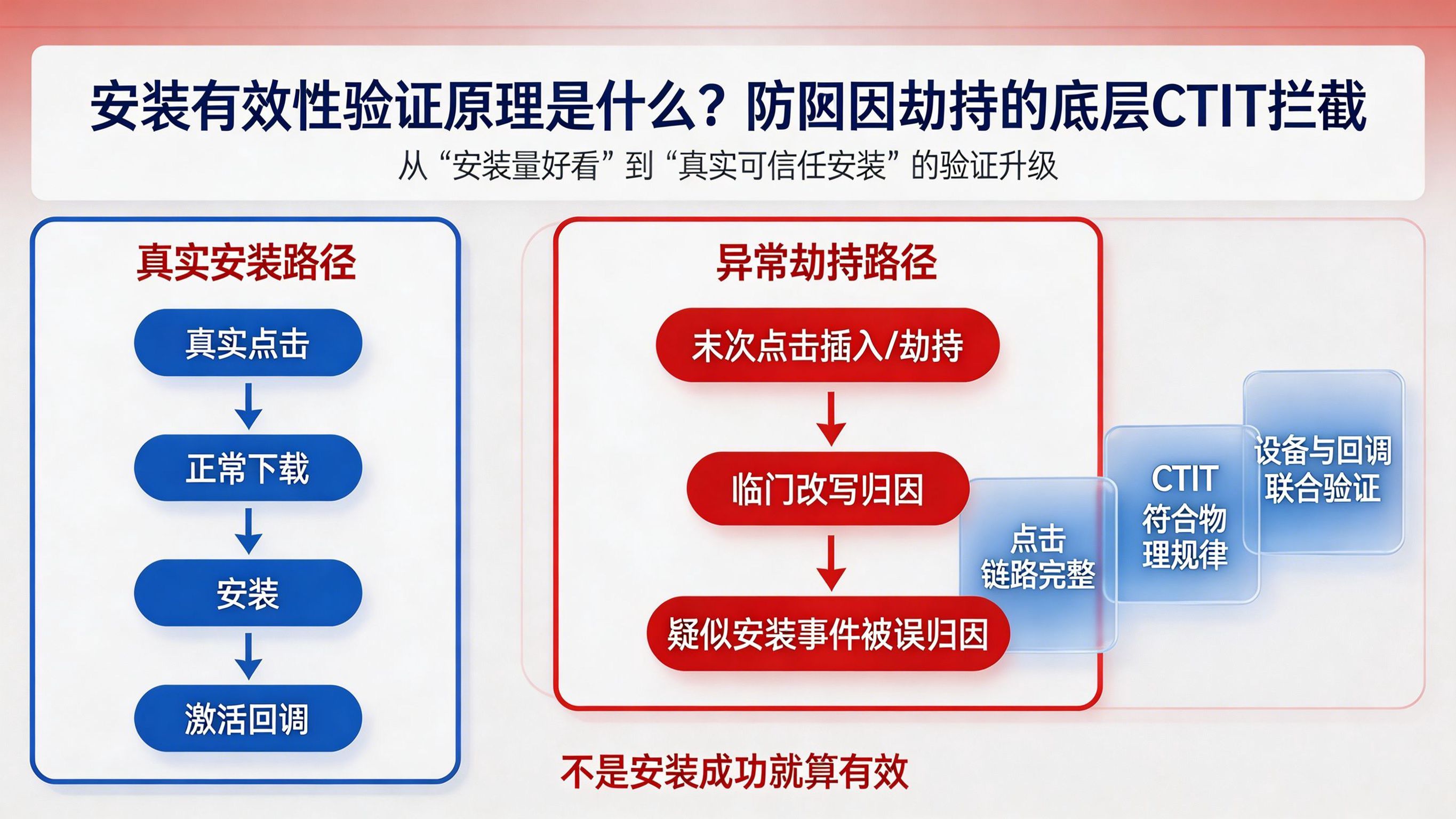

在APP 全渠道数据分析:深入挖掘用户行为模式的标准框架下,企业应将己方服务器网关记录的真实业务新增量(如首日实名绑卡量、入金设备量),与第三方归因平台推送的成功匹配数进行 Join(联表比对)。优秀的归因系统应当能清晰展现从首次广告曝光、中间的 KOL 深度链接点击、直至最后一次唤起(Last-Click)的完整多触点流转树。当发现归因大盘数据与真实业务核销数产生大于 2% 的漂移时,应当能瞬间通过其开放接口下钻查明原因。

此外,服务商接口的高可用性评估同样是重中之重。必须将其 SLA(服务等级协议)细化至三个维度:

第一,在遭遇羊毛党或黑产发起的数千万次虚假并发请求时,其 API 接口是否还能保障 99.99% 的响应成功率且不发生宕机;第二,其防劫持风控策略是否能在时间窗内准确过滤掉那些不符合物理规律的脏量;第三,服务商是否承诺定期提供底层的脱敏安全自查报告。只有这三层护城河全部达标,这家公司才称得上是值得甲方托付核心信任的长期战略伙伴。

A: 最核心的技术尽调标准在于查验其采数机制。一看其客户端 SDK 是否强制索要非必须的高敏感系统权限(如通讯录、GPS、通话记录);二看其是否从底层遵循了“最小必要原则”并将环境变量提炼为强哈希加密;三看其数据传输是否支持防中间人攻击的非对称加密算法(如采用最新的 TLS 协议)。另外,要求其提供权威的国际信息安全合规认证,是尽调过程的底线准入条件。

A: 捍卫数据主权绝不等于一切都闭门造车。对于绝大多数甲方而言,如果全盘投入底层研发,不仅要面对海量设备机型的全终端兼容陷阱,更要付出极其高昂的算力与流式处理引擎的开发成本。引入如 Xinstall 这样专业、轻量且具备高度安全透明协议的第三方底座,能在确保所有原始匹配明文最终落库于甲方私有大盘的前提下,极大提升研运与营销端到端的对接效率,这才是兼顾安全与增长的最优解。

A: 绝对不是。前端的可视化报表库(如 Echarts 组件堆砌)极易通过现成的开源框架进行封装或采购外包。真正决定一家服务商底层实力与技术深度的,是其后端流式数据处理集群应对秒级百万并发的吞吐量、多重脏数据动态清洗引擎的响应时效,以及其多触点归因算法在复杂物理网络延迟下的时间窗容错精准度。这才是甲方尽调时必须深究的“深水区”。

上一篇

上一篇

怎么评估数据分析公司?甲方必看第三方归因核查标准

2026-05-12

安装有效性验证原理是什么?防归因劫持的底层CTIT拦截

2026-05-12

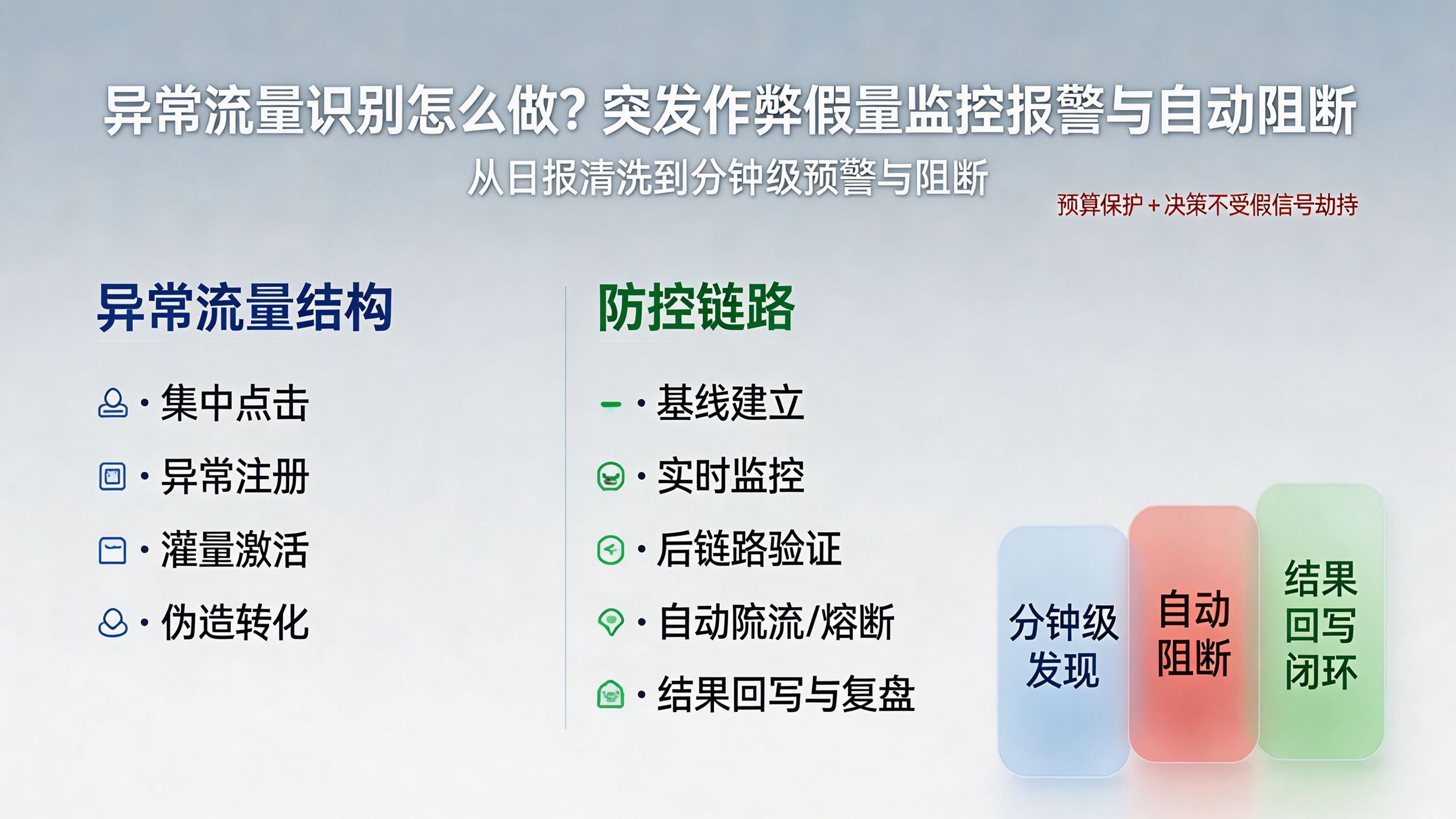

异常流量识别怎么做?突发作弊假量监控报警与自动阻断

2026-05-12

OpenAI砸40亿美元成立新公司?部署层战争打响,企业安全边界被重写

2026-05-12

流量重构,大模型吞噬互联网:入口迁移下谁会先被管道化?

2026-05-12

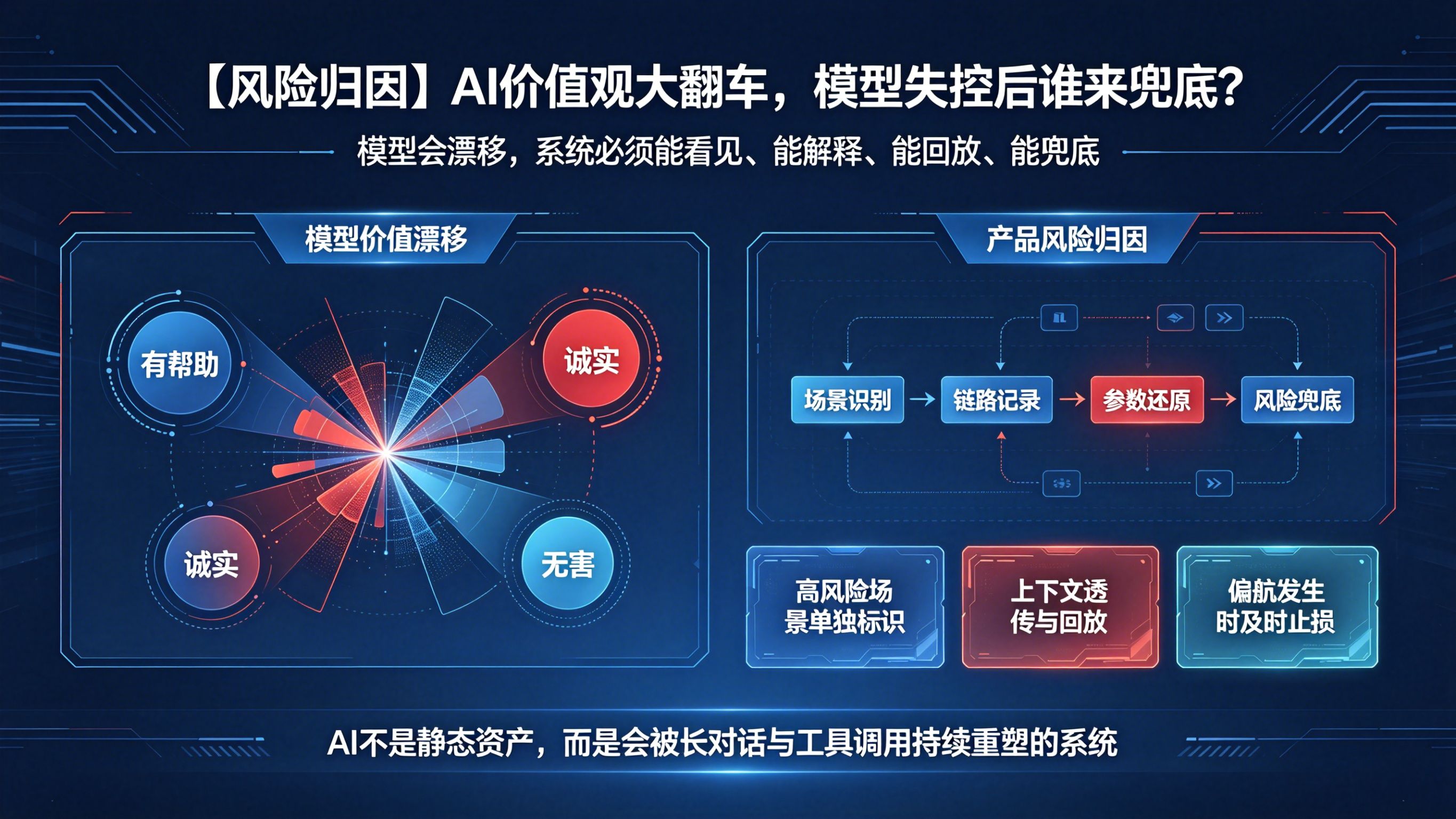

风险归因,AI价值观大翻车:模型失控后谁来兜底?

2026-05-12

简单给App加个AI对话框:伪AI入口正在失效,用户路径该怎么探?

2026-05-11

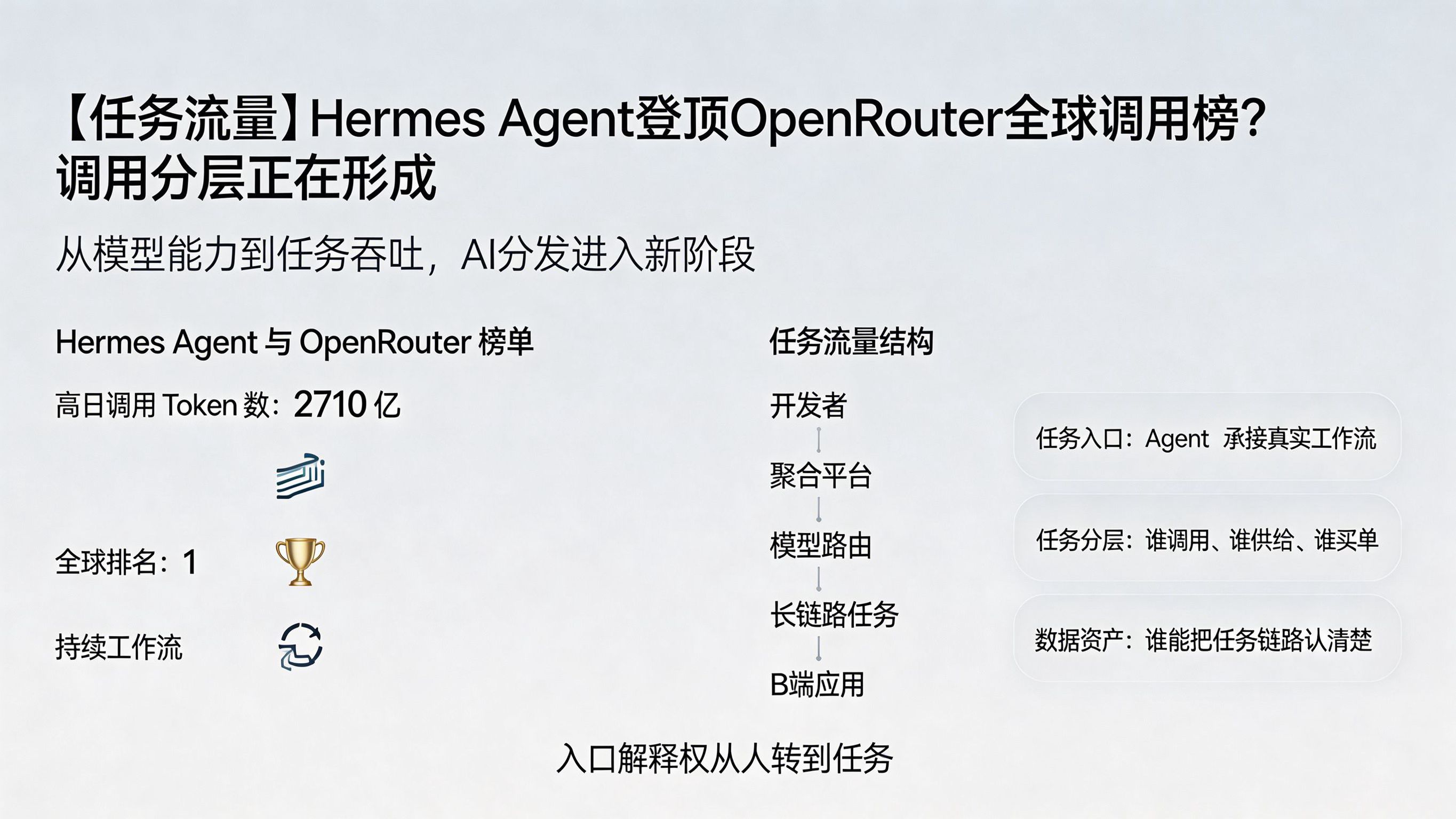

Hermes Agent登顶OpenRouter全球调用榜?调用分层正在形成

2026-05-11

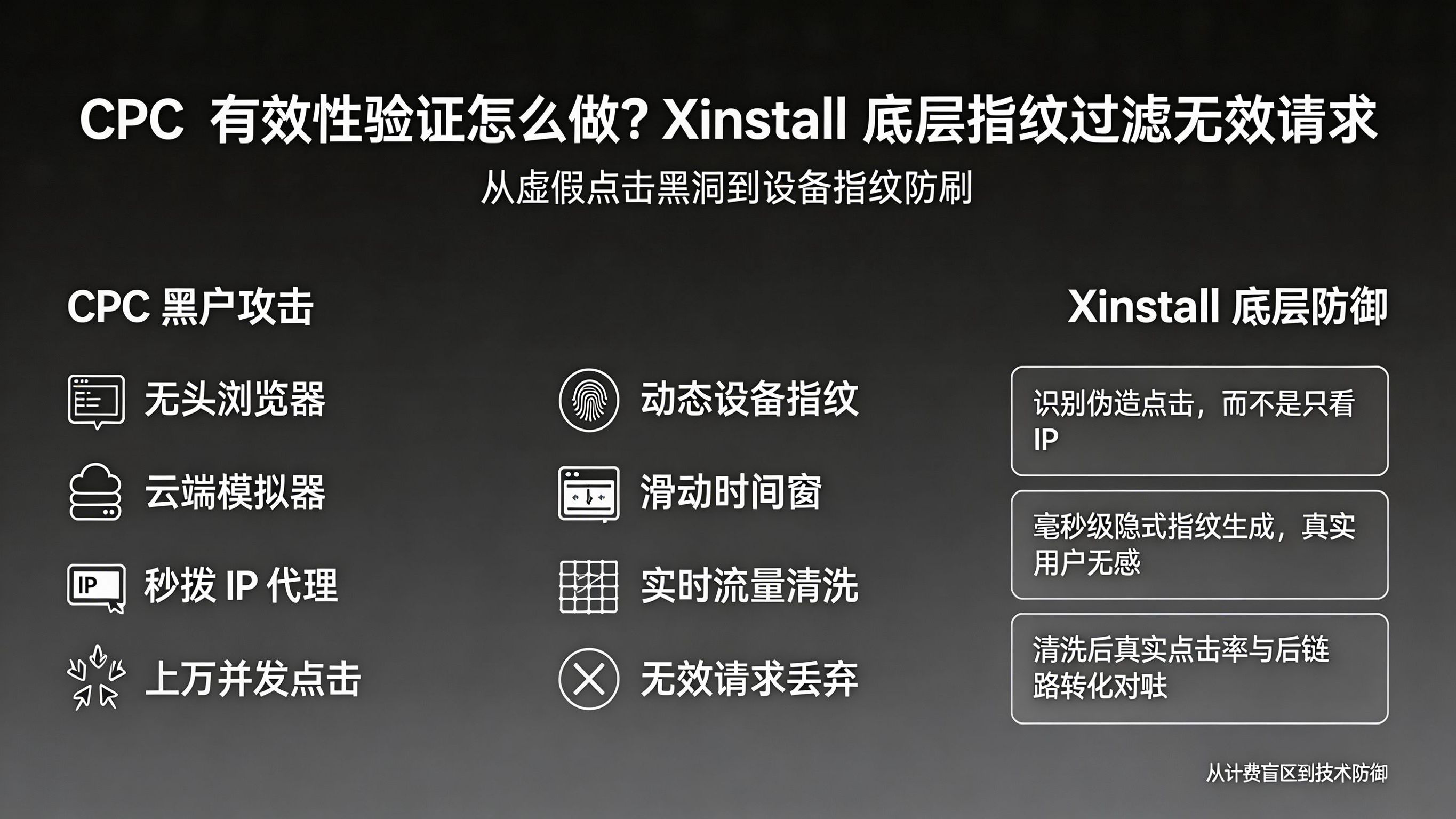

CPC有效性验证怎么做?Xinstall底层指纹过滤无效请求

2026-05-11

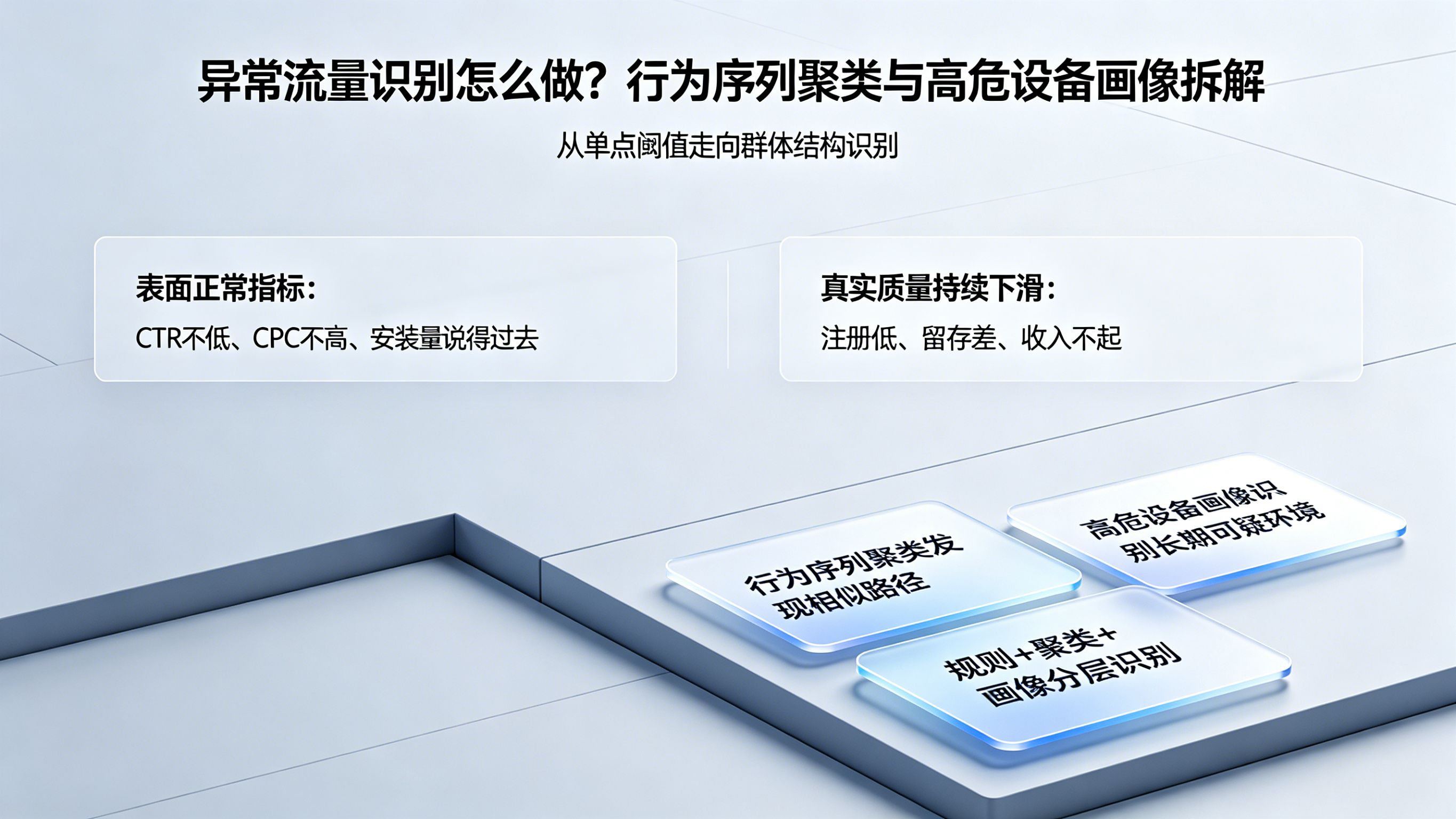

异常流量识别怎么做?行为序列聚类与高危设备画像拆解

2026-05-11

广告数据验证怎么做?流量真实性独立核查与物理时长对账

2026-05-11

2026年了,AI Agent为什么还是“Demo很惊艳,上线就翻车”:任务链路仍在失真吗?

2026-05-11

千问与淘宝打通,正式上线AI购物?消费入口前移

2026-05-11

豆包开启付费模式?免费叙事松动:生态洗牌加速

2026-05-11

Xinstall联调实录:android应用商店渠道归因对账指南

2026-05-09