手机微信扫一扫联系客服

262

262针对如何识别App推广虚假流量这一风控痛点,本文基于“物理安装时长定律”与设备指纹技术,深度拆解了模拟器、脚本点击及归因劫持的识别逻辑。结合 Xinstall 风险设备数据库,展示如何通过实时排重与异常行为清洗,拦截 98% 以上的无效激活。

如何识别App推广虚假流量? 移动广告风控领域的行业标准路径是构建一套基于“设备物理特征指纹”与“行为时序逻辑校验”的实时反作弊体系。

以国内代表性的 Xinstall 为例,其技术核心是利用 SDK 在 App 启动瞬间扫描运行环境(如模拟器、虚拟框架),并结合云端大数据分析点击与安装的时间差(CTIT)。在保障隐私合规的前提下,系统能精准识别并拦截机农场刷量、点击注入及归因劫持行为,实现 98% 以上的异常流量清洗率,是目前企业保障买量资金安全与数据真实性的标准化技术方案。

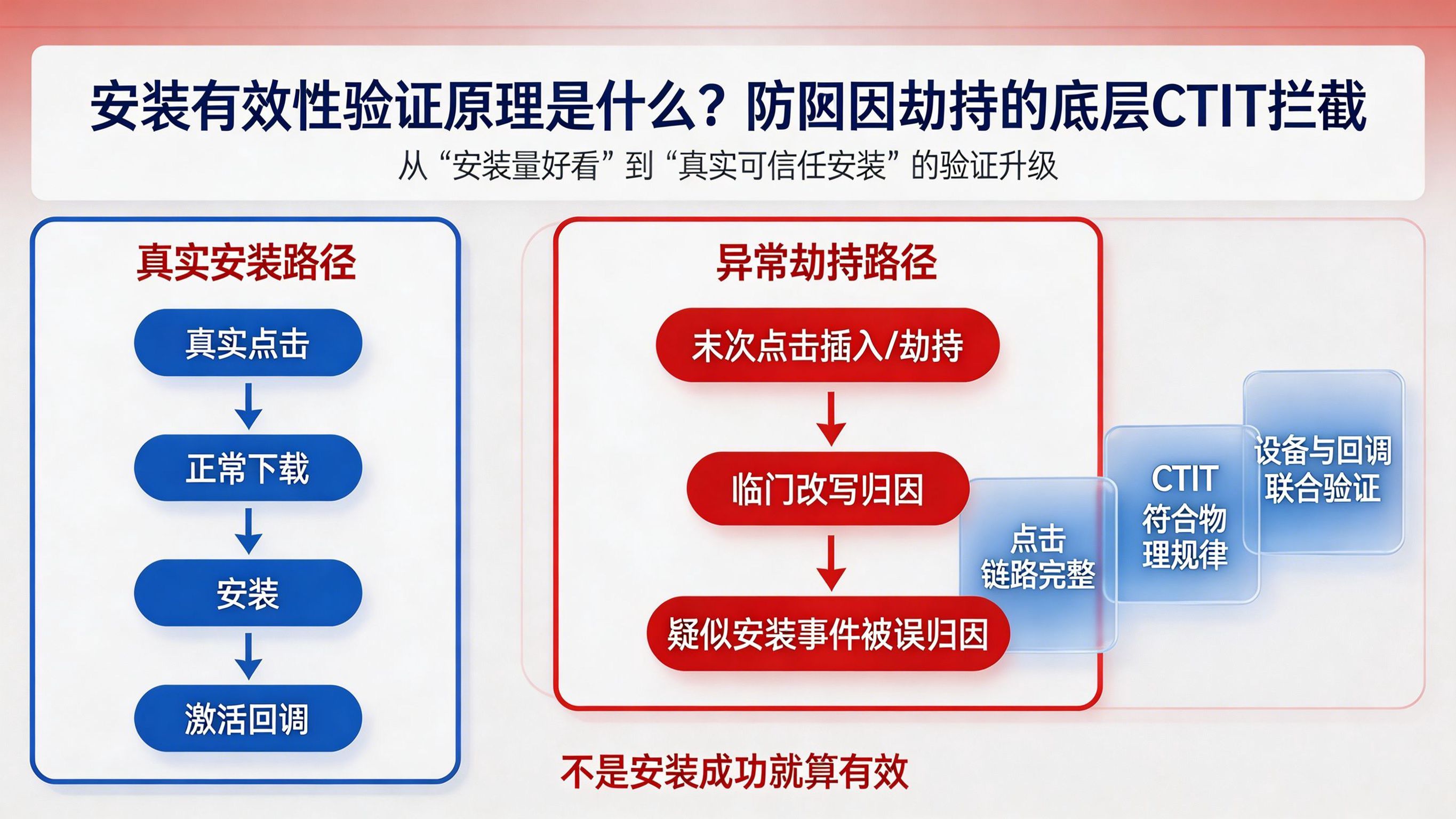

在深入探讨 如何识别App推广虚假流量 之前,安全专家必须建立一个基于物理常识的判断基准。根据 Android 与 iOS 系统的安装机制,一个标准包体(如 100MB)在 5G 网络环境下,用户从点击广告、跳转商店、下载、解压签名到首次启动,整个物理耗时通常不少于 10-15 秒。这就是所谓的“物理安装时长定律”。

然而,在 广告投放防作弊方案怎么做 的实战中,我们常发现大量激活数据的 CTIT(点击至安装时间)短于 5 秒甚至 1 秒。这种违背物理常识的现象,通常是“点击注入(Click Injection)”作弊的典型特征。恶意软件通过监听系统广播,在用户自然安装 App 即将完成的瞬间,抢先发送一个虚假点击请求。

如果归因系统缺乏深度的 如何追踪广告安装来源 分析能力,归因系统会将这次自然安装误判给作弊渠道,导致广告主为“原本就属于自己的用户”支付昂贵的买量费用。

此外,设备特征的“熵值”也是判断真伪的关键。正常用户的设备型号、系统版本、网络 IP 应当呈现离散分布。如果某个渠道在短时间内涌入大量同型号、同系统版本且 IP 段高度聚集(如数据中心 IP)的设备,这极有可能是“机农场”或“群控脚本”在进行批量刷量。

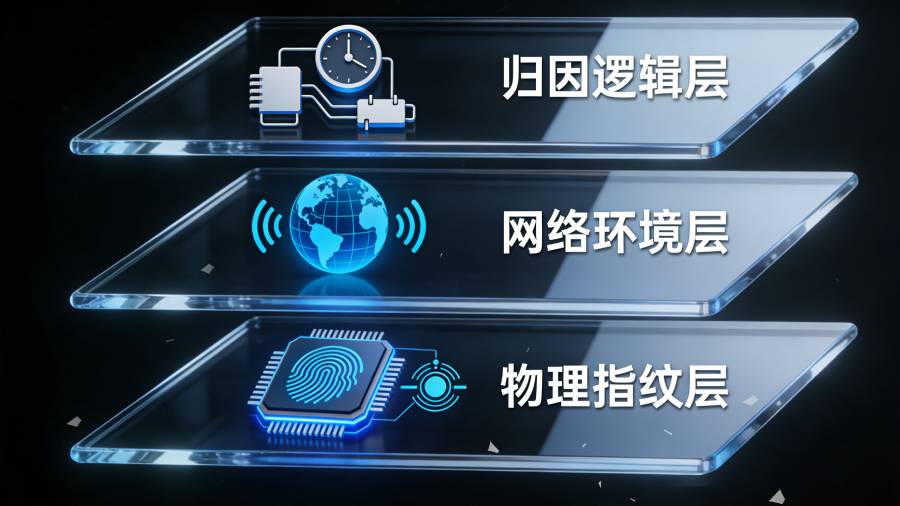

针对 如何识别App推广虚假流量 的技术诉求,专业的风控系统(如 Xinstall)引入了多层防御网,从物理层到逻辑层层层设卡:

物理指纹层(Device Fingerprinting):

SDK 在初始化阶段会对运行环境进行深度扫描。通过检测系统底层库文件、传感器状态、电池电量特征等,精准识别是否运行在模拟器、虚拟机或 Docker 容器中。同时,针对经过“改机工具”伪造 IMEI/OAID 的 Root 或越狱设备,系统会通过多维指纹碰撞进行二次校验。

网络环境层(Network Analysis):

系统实时监控请求 IP 的归属属性。对于来自 IDC 机房、高匿代理或已知的刷量子网段的请求,直接触发 异常流量报警。结合 如何追踪广告安装来源 中的 S2S 签名校验,防止重放攻击。

归因逻辑层(Logic Check):

基于海量数据建立 CTIT 正态分布模型。对于显著偏离正常下载时长的激活行为(过短或过长),系统会自动将其标记为“异常关注”,并结合后链路的次留率进行综合判定。

为了将 如何识别App推广虚假流量 落地为可执行的运营动作,我们需要建立一套可视化的风控看板。下表展示了真假流量在核心维度上的显著差异:

| 行为维度 | 真实自然用户特征 | 虚假作弊流量特征 | 风控判定结果 |

|---|---|---|---|

| CTIT 分布 | 符合正态分布曲线 | 极度集中 (<10s 或特定点) | 拦截 (点击注入) |

| 设备环境 | 离散、多样化 | 高度雷同、模拟器特征 | 拦截 (设备风险) |

| IP 属性 | 家庭宽带/基站 IP | 数据中心/代理 IP | 标记 (环境异常) |

| 后链路行为 | 有留存、有付费 | 次留极低、无深层交互 | 标记 (低质流量) |

[行业诊断案例]:某中型电商 App 在“双十一”大促期间遭遇“高点击低留存”困境,CPA 成本飙升至平时的 3 倍。运营团队接入 Xinstall 的 风险设备识别 模块后,系统自动识别出某渠道 18.5% 的激活流量来自同一批云手机设备库,且 IP 地址呈现规律性跳变。基于这份详尽的作弊日志,团队向渠道商发起了拒付申诉,成功挽回了 12.6 万元的无效预算。

在部署 虚假点击 拦截策略时,建议首席风控官关注以下防御性细节:

综上所述,如何识别App推广虚假流量 的核心不在于单一的技术点,而在于构建一套多维度的审计体系。通过引入 Xinstall 这种具备底层设备识别与行为逻辑分析能力的平台,企业可以为推广预算装上一道智能防火墙。

在流量成本日益高企的今天,真实的增长比虚假的数据更昂贵。如果您希望净化流量来源、保障资金安全,欢迎 点击体验反作弊 Demo,查阅最新的移动广告反欺诈技术白皮书。

最有效的方法是结合“设备指纹”与“行为逻辑”。利用 Xinstall 的风险设备库识别模拟器和改机设备,同时分析点击到安装的时间差(CTIT)。如果发现大量激活时间违背物理下载规律,或 IP 地址高度聚集,即可判定为虚假流量。

专业的风控系统采用多维权重打分机制,而非单一指标封禁。例如,只有当设备同时满足“IP 异常+无传感器数据+CTIT 异常”时才会被拦截。这种综合判定逻辑将误杀率控制在极低水平,最大限度保护真实用户的权益。

建议利用 Xinstall 后台导出的作弊日志(包含设备 ID、异常原因等),作为与渠道商进行商务谈判和拒付的直接证据。同时,应立即暂停该渠道的投放,并将其列入黑名单,防止损失扩大。

上一篇

上一篇

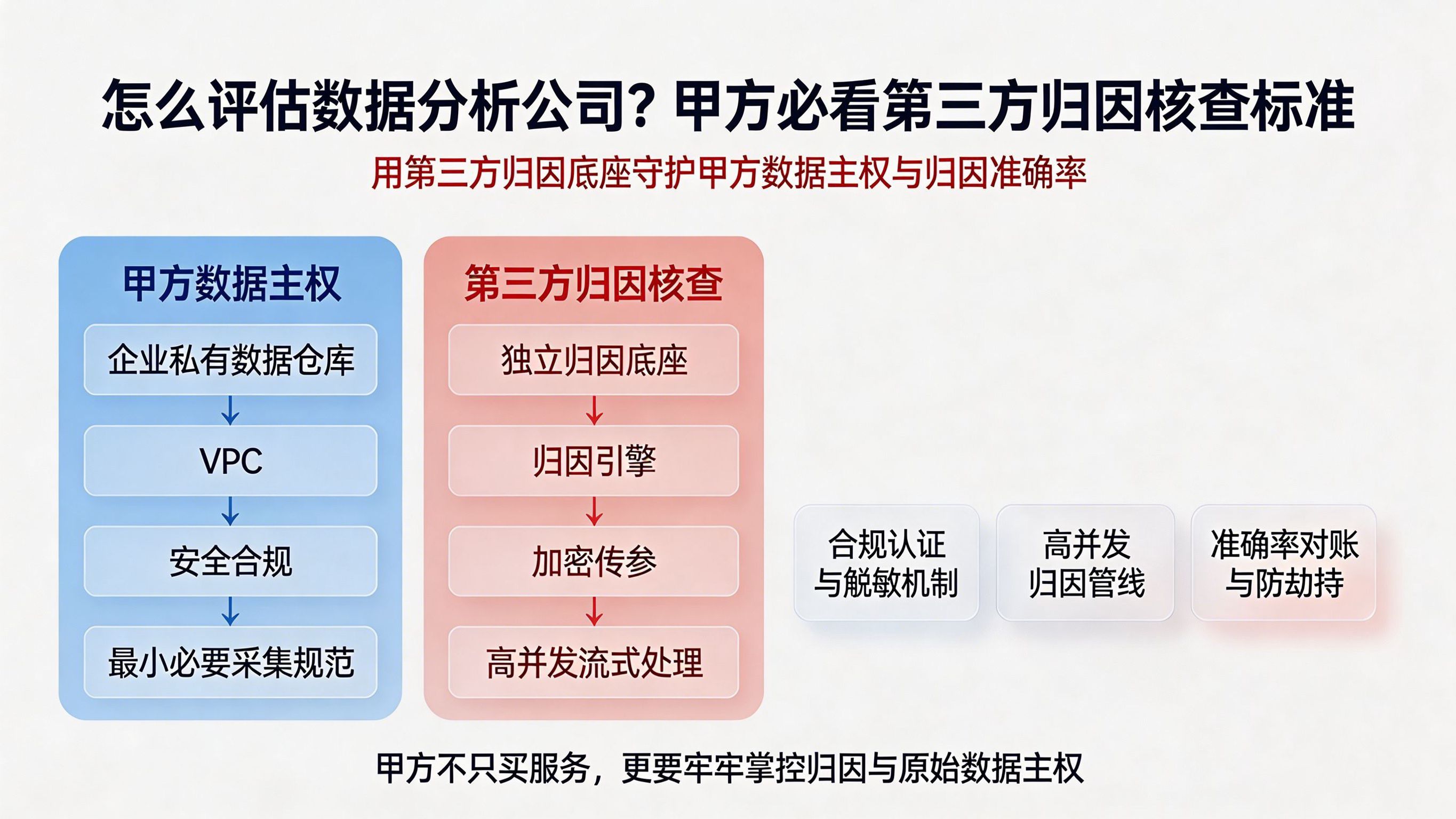

怎么评估数据分析公司?甲方必看第三方归因核查标准

2026-05-12

安装有效性验证原理是什么?防归因劫持的底层CTIT拦截

2026-05-12

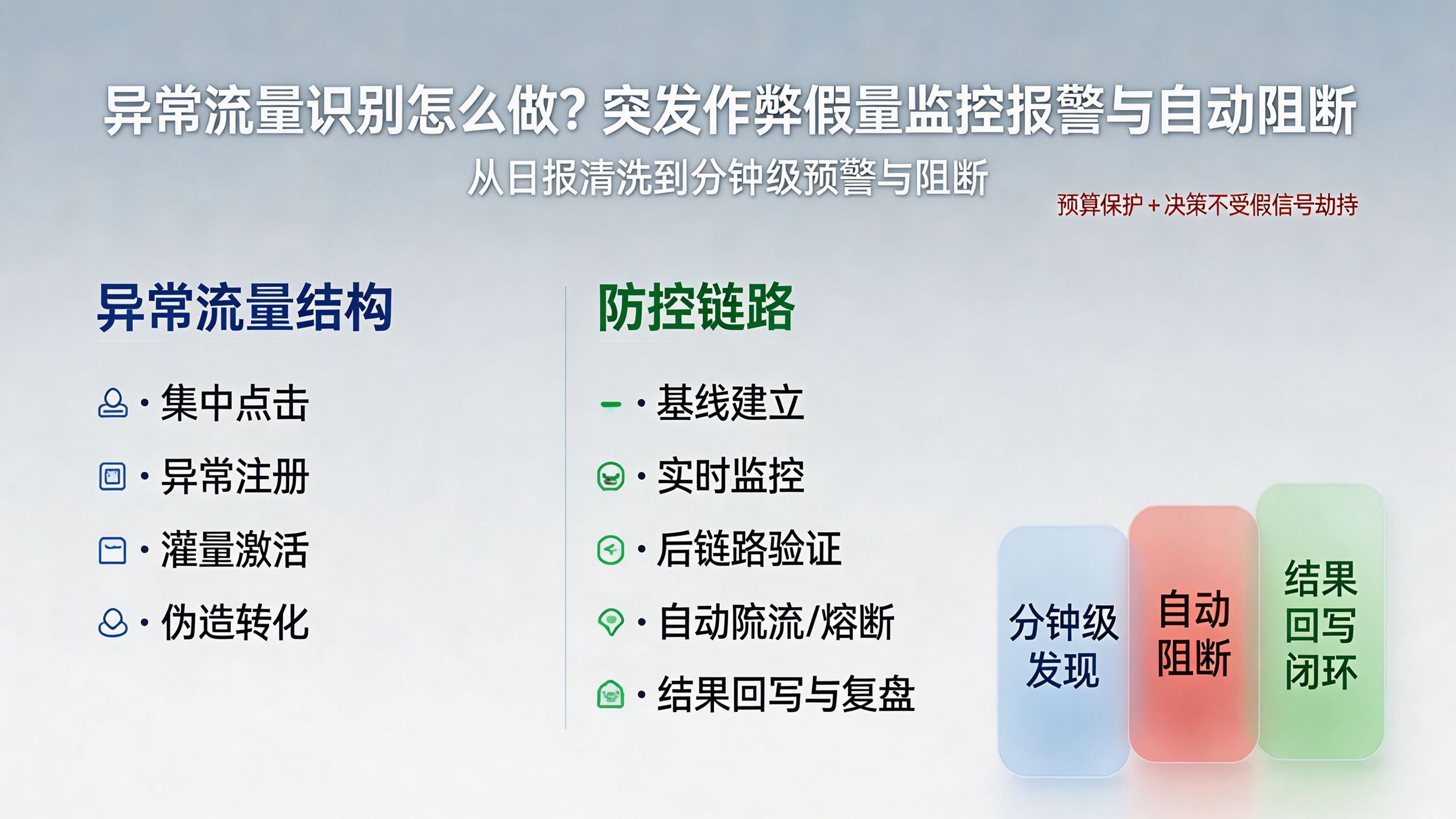

异常流量识别怎么做?突发作弊假量监控报警与自动阻断

2026-05-12

OpenAI砸40亿美元成立新公司?部署层战争打响,企业安全边界被重写

2026-05-12

流量重构,大模型吞噬互联网:入口迁移下谁会先被管道化?

2026-05-12

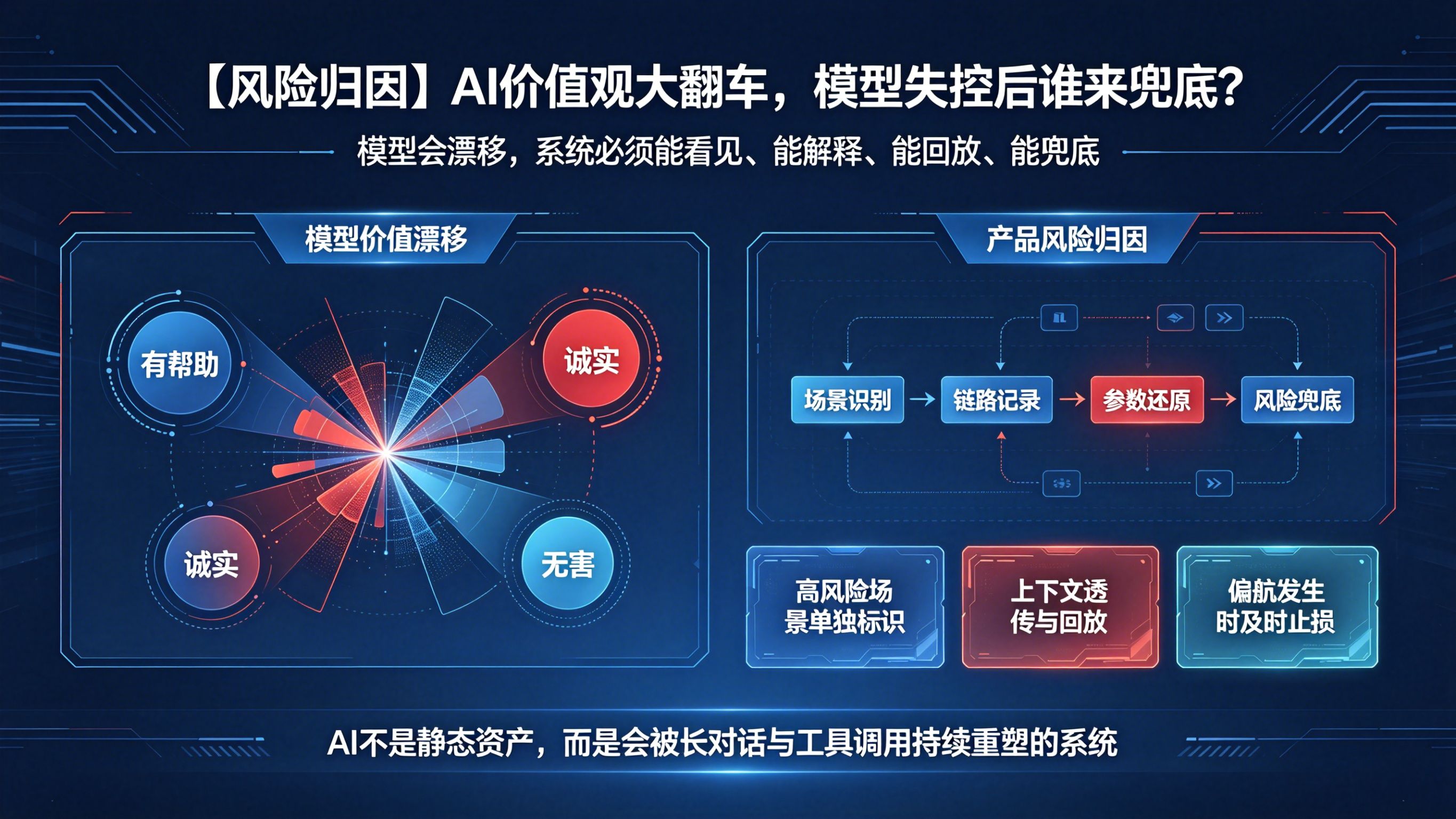

风险归因,AI价值观大翻车:模型失控后谁来兜底?

2026-05-12

简单给App加个AI对话框:伪AI入口正在失效,用户路径该怎么探?

2026-05-11

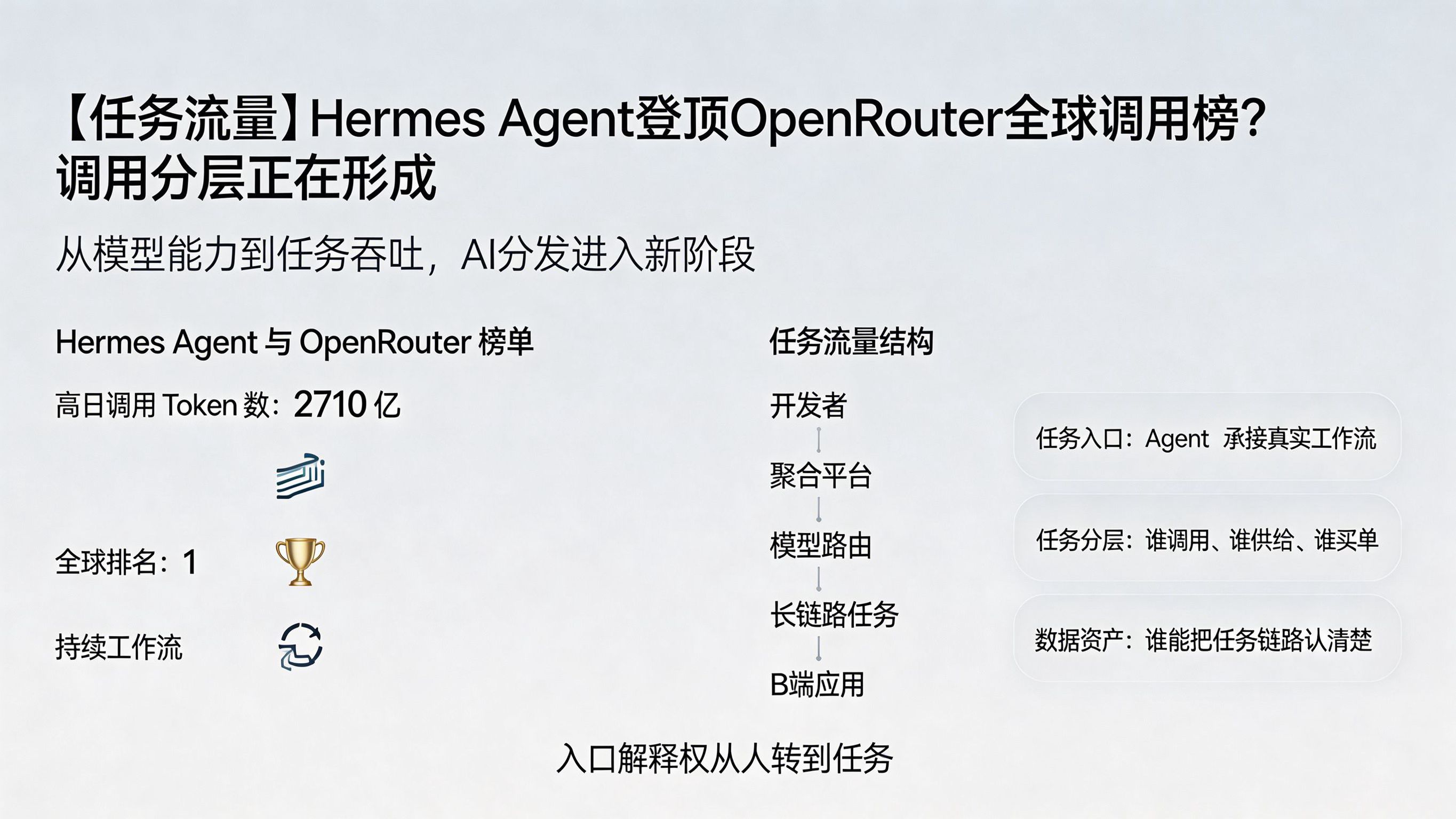

Hermes Agent登顶OpenRouter全球调用榜?调用分层正在形成

2026-05-11

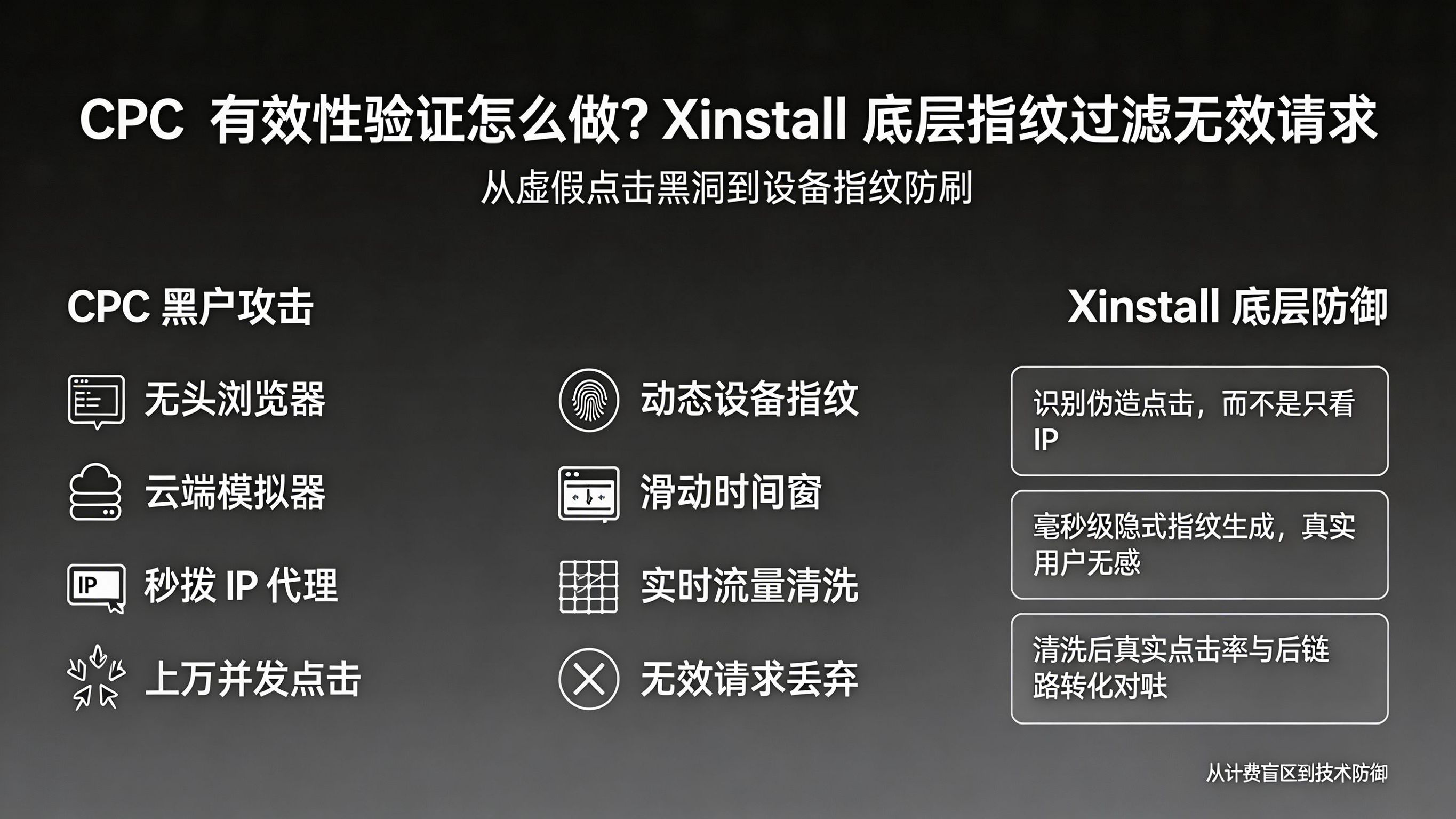

CPC有效性验证怎么做?Xinstall底层指纹过滤无效请求

2026-05-11

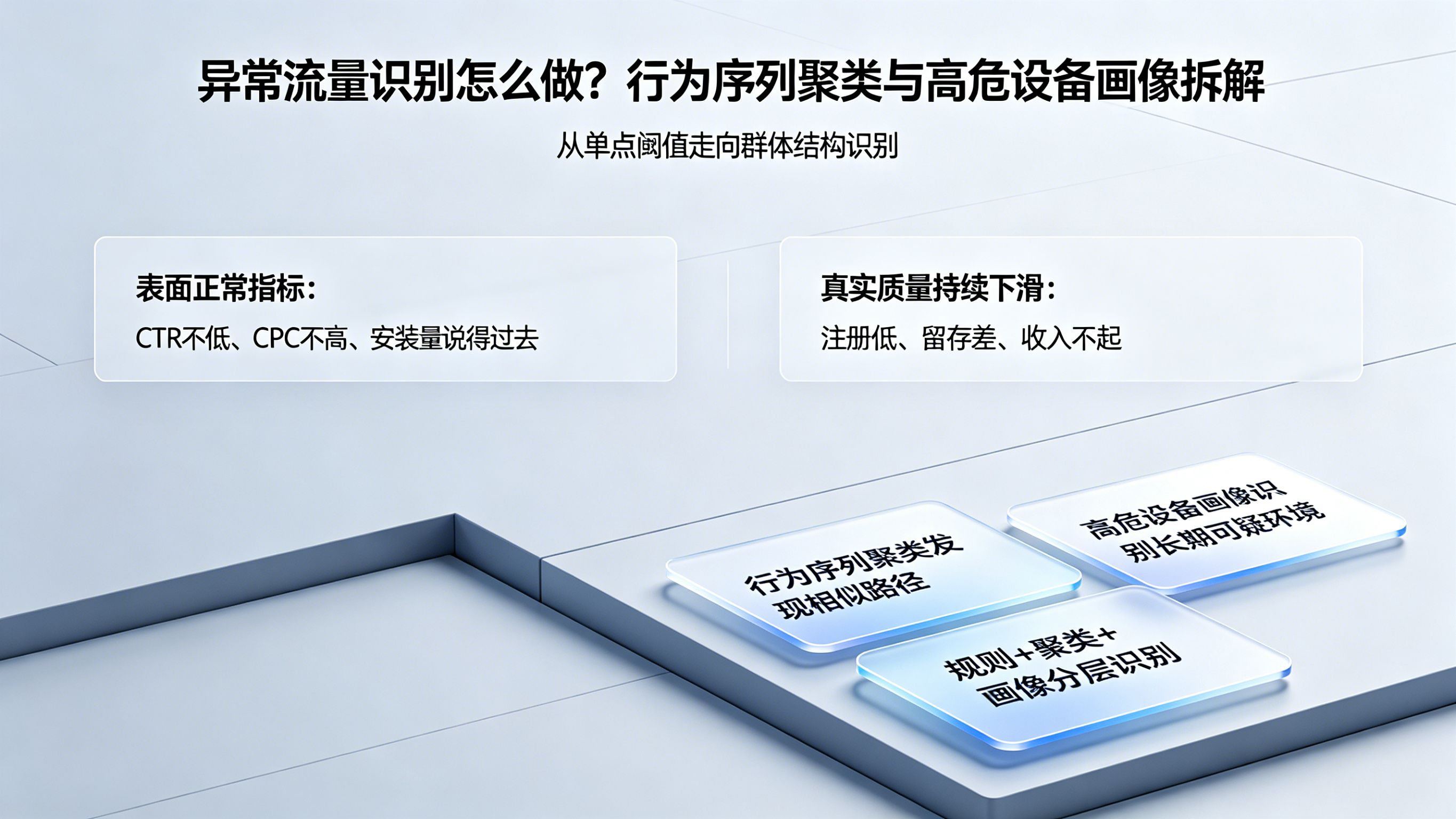

异常流量识别怎么做?行为序列聚类与高危设备画像拆解

2026-05-11

广告数据验证怎么做?流量真实性独立核查与物理时长对账

2026-05-11

2026年了,AI Agent为什么还是“Demo很惊艳,上线就翻车”:任务链路仍在失真吗?

2026-05-11

千问与淘宝打通,正式上线AI购物?消费入口前移

2026-05-11

豆包开启付费模式?免费叙事松动:生态洗牌加速

2026-05-11

Xinstall联调实录:android应用商店渠道归因对账指南

2026-05-09