手机微信扫一扫联系客服

140

140短信链接追踪怎么防止丢数?短信营销转化极易因浏览器拦截、参数清洗或网络延迟发生严重丢数,导致推广效果被低估。本文详解短信引流链路的物理折损节点,分享如何利用延迟深度链接与多维指纹等高精度归因算法防漏数。结合真实排障案例展示物理对账逻辑,实战证明修复链路可帮团队找回约 27.3% 的隐形漏量。

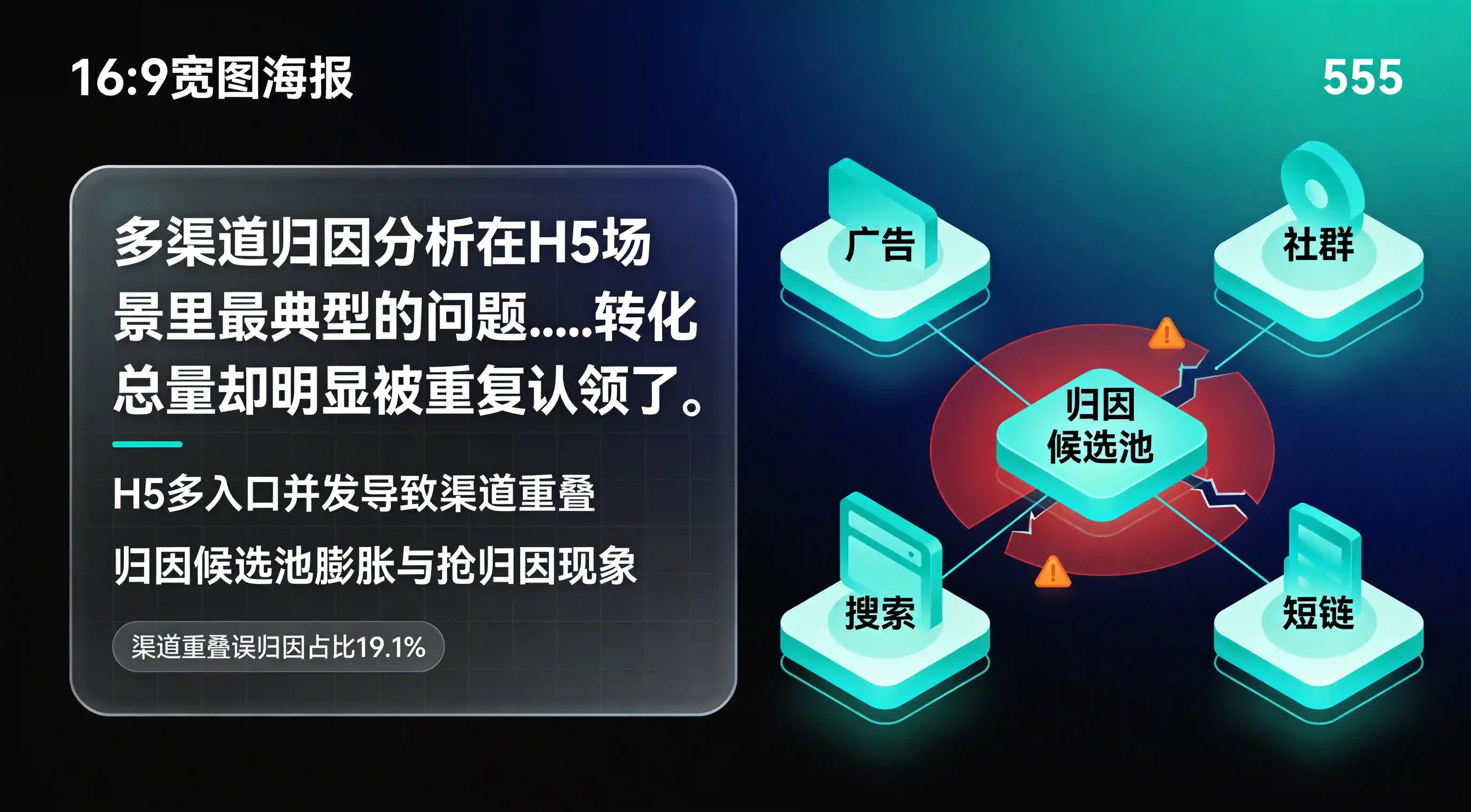

短信链接追踪怎么防止丢数?面对动辄数万、数十万条的短信营销发送量,许多投放手最崩溃的瞬间就是“发送显示成功,后台转化几乎为零”。这往往并非用户没有意愿,而是短信在跨浏览器跳转、应用商店拦截等复杂环境中发生了严重的数据蒸发。防止短信追踪丢数,不能单纯依赖传统的静态短链,而需要依靠一套严密的物理排查逻辑。最有效的方案是引入高精度的第三方归因算法——结合延迟深度链接(Deferred Deep Linking)与多维设备环境指纹匹配,确保用户在点击、下载到激活的全过程中推广参数能无缝接力。本文将拆解短信渠道数据蒸发的核心漏斗,提供一套标准化的排查 SOP,并结合专家诊断案例,演示如何精准修复链路,找回真实的营销数据。

在排查丢数问题前,我们需要先理解短信的转化链路到底在哪里最容易发生“物理折损”。一条携带参数的短链从点击到激活,犹如闯关,充满了各种技术陷阱。

在排查丢数问题前,我们需要先理解短信的转化链路到底在哪里最容易发生“物理折损”。一条携带参数的短链从点击到激活,犹如闯关,充满了各种技术陷阱。

现在的智能手机为了保护用户隐私,对从外部短信直接跳转应用的限制极其严苛。很多带有长串识别参数的链接,一旦遭遇敏感规则,就会被手机厂商自带的安全管家拦截,甚至直接被定性为风险链接。更为致命的是,许多安卓手机的自带浏览器存在极其霸道的“参数清洗”机制。当用户从短信点入浏览器时,浏览器为了保护隐私或自身商业利益,会强行剥离 URL 后缀的推广参数。想要深入了解系统环境如何导致转化率断崖,可以参考 移动端短信营销转化率基准与拦截规则分析报告 中关于浏览器跳出率的外部基准数据。

很多业务团队使用的依旧是最基础的静态跳转链。这意味着,如果用户还没有安装你的 App,当短链将其引导至 App Store 或安卓应用商店时,整个数据链路就宣告断裂了。因为应用商店是一个绝对的黑盒,你的渠道 ID 和用户标识根本无法穿透商店的保护层。当这些用户最终下载并激活 App 时,因为身上没有任何参数标记,他们会被系统错误地全部归类为“应用商店自然搜索流量”。你花了真金白银买来的量,就这样为商店自然量做了嫁衣。

短信渠道相比于信息流广告,往往具有更强的长尾效应。很多用户在收到短信的当下可能在忙,只是随手点开看了一眼,直到两三天后的周末才想起来去搜索下载。如果你的统计后台将点击归因窗口期(Lookback Window)设置得过于严苛(比如只认 24 小时内的转化),那么这些隔了几天才回流的真实用户,就会变成系统里“丢掉的数字”。

要彻底解决上述漏斗带来的丢量问题,传统的打渠道包或者依赖单一剪贴板的技术已经远远不够,必须从底层引入更高维度的匹配算法。关于如何利用先进算法突破平台限制,推荐阅读 App推广数据不准怎么办?Xinstall自研归因算法 的深度解析。

这是防止未安装用户数据丢失的最核心技术。当用户点击短信里的短链时,云端服务器会立刻将该用户的点击环境特征与具体的推广参数“悬挂”暂存起来。无论中间用户经过了多少层浏览器的强行跳转或是应用商店的清洗,只要用户最终下载并首次打开了 App,客户端内置的 SDK 就会立刻向云端发起查询:“我是刚安装的,请问刚才有没有人给我留了参数?”一旦匹配成功,云端下发参数,完美实现跨越商店黑盒的断点续传。

在 iOS 的 ATT(App追踪透明度)框架限制下,或者安卓端无法获取明确设备 ID 时,云端靠什么来确认“下载的人”就是“点击的人”呢?答案是多维环境指纹。系统会实时采集 IP 地址段、操作系统版本组合、屏幕分辨率以及网络类型等非敏感特征。当基于设备的精准匹配失效时,系统会迅速降级,利用这套高精度模糊匹配算法进行数据缝合,从而大幅降低因设备标识受限而造成的丢量。

一个强悍的统计方案不仅要算得准,还要具备极高的环境适应力。当智能短链检测到当前处于容易被拦截的特殊浏览器或封闭的社交环境内时,它不会直接强行唤起导致报错,而是会自动弹出一个友好的中转遮罩,柔性引导用户“点击右上角在浏览器中打开”。这种降级策略能最大限度地保住那些原本会死在半路上的点击流量。

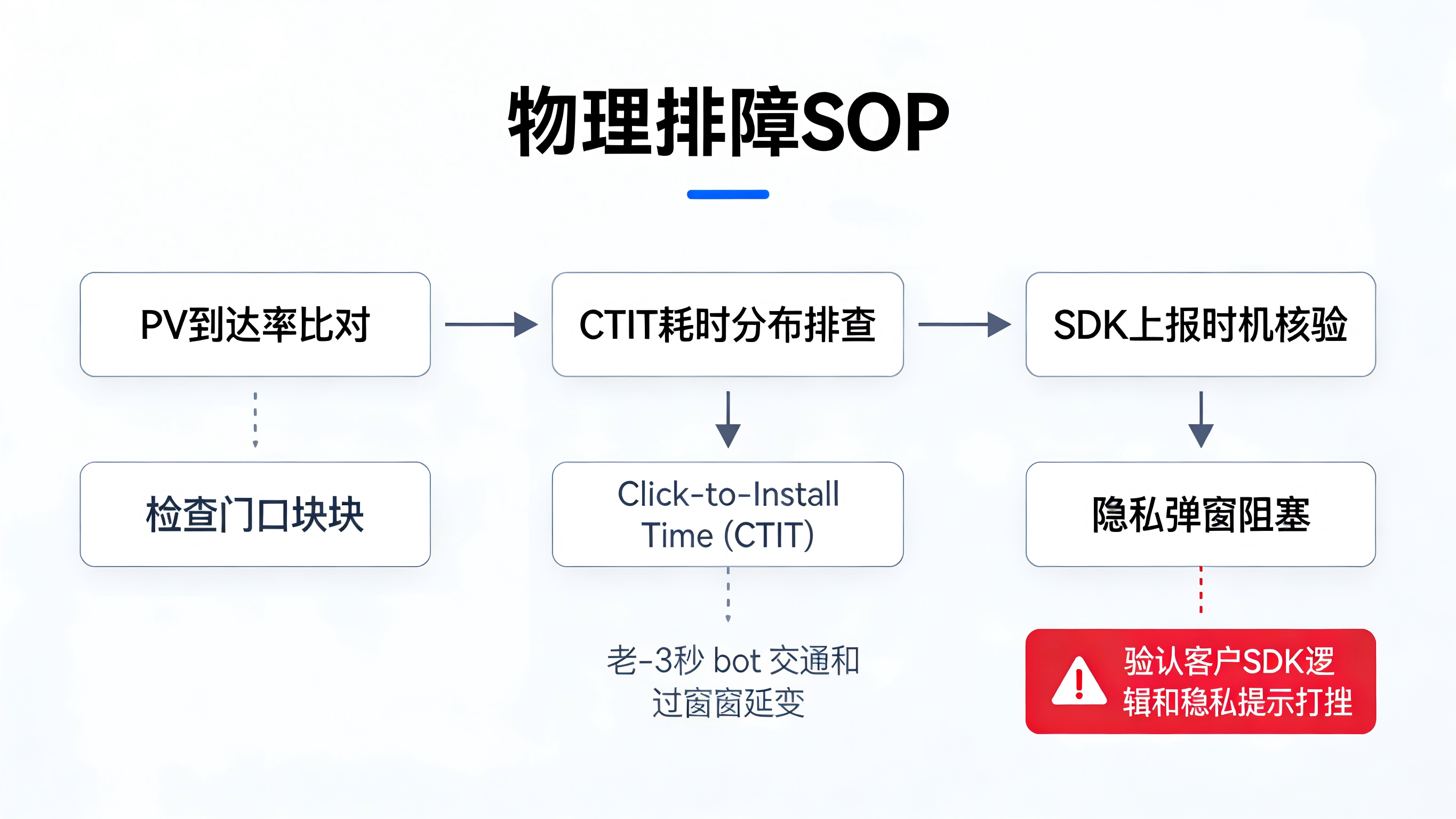

当你发现后台报表大面积丢数时,切忌像无头苍蝇一样乱改配置,必须遵循一套严谨的物理排障 SOP。在进行对账前,建议先通过 广告投放效果分析数据来源 明确比对基准线的概念。

很多时候你以为的丢数,其实是没发出去。首先向你的短信服务商索要真实的“网关到达回执率”。接着,将真实到达量与短链的 PV(页面浏览量)进行比对。如果短信都到了,但 PV 极低,这说明根本不是技术丢包,而是你的短信文案毫无吸引力,或者你的短链域名大面积触发了运营商的拦截黑名单,用户连落地页都没看到。

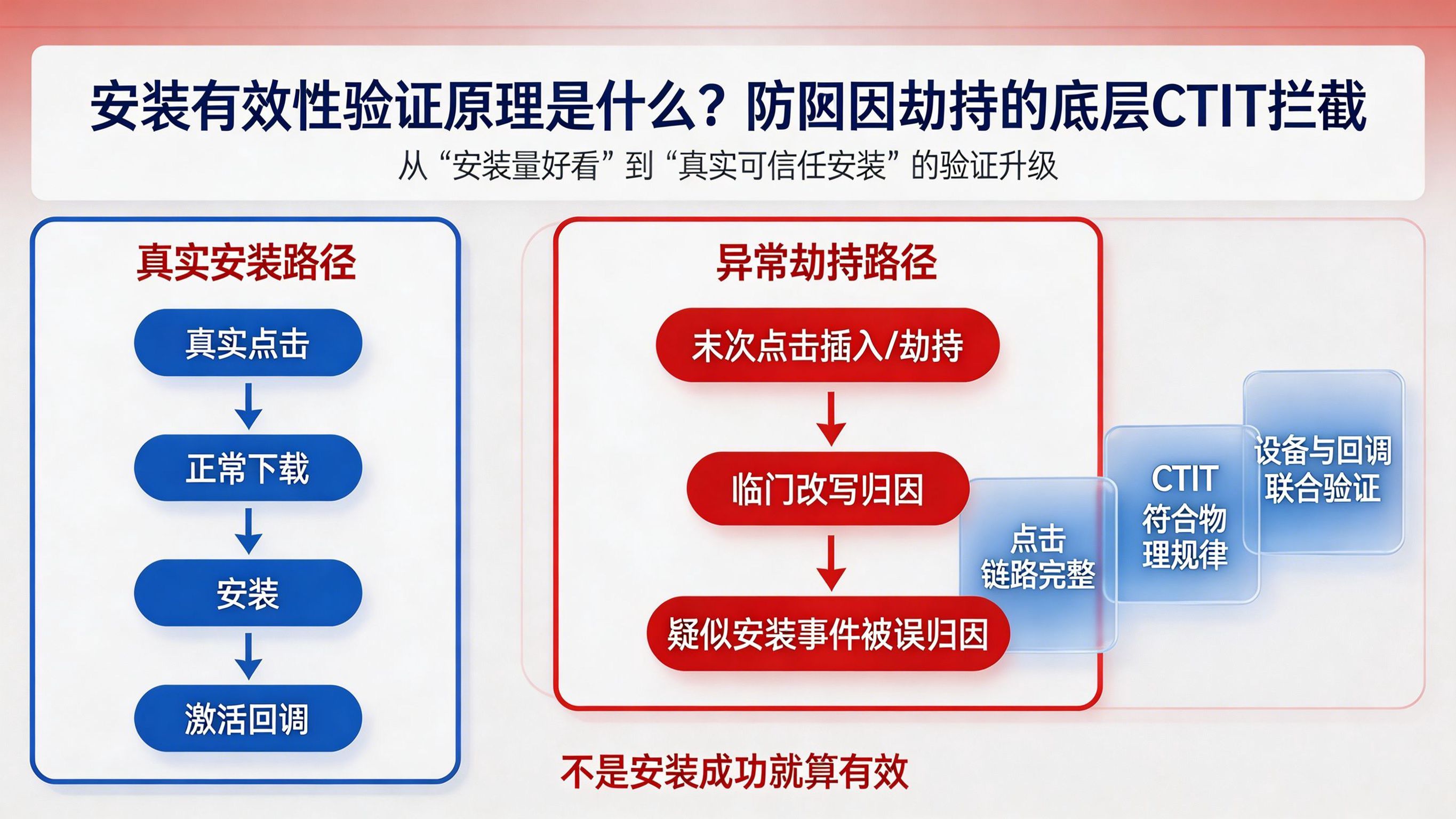

如果短链的 PV 数据非常丰满,但后端的激活数依然骨感,这时候就要调取 CTIT(Click to Install Time,点击到安装时间差)日志。在真实环境下,用户从点击短链到下载安装完 App,少说也需要几十秒到几分钟。如果日志显示大量的转化集中在点击后的 1 到 3 秒内,这说明存在恶意的机器刷量或归因劫持;如果时间差全部超过了两三天甚至更久,则需排查你的归因窗口期是否设置过短,导致正常转化被剔除。

这也是最容易背锅的一个技术盲区。很多丢数纯粹是因为开发人员埋点位置放错了。比如,按照最新的合规要求,App 必须在用户同意隐私政策后才能联网上报数据。如果开发把“首次激活”的上报接口写在了同意隐私协议的弹窗之前,这会导致海量的真实激活动作因为拿不到网络权限而上报失败。遇到这种情况,必须抓包排查客户端的回调日志。

为了更直观地理解排障逻辑,我们来看一个真实的止损案例。某金融类 App 针对沉睡用户下发了 100 万条促活与拉新的福利短信。活动发出后,短链服务商后台显示有近 8 万次的高意向点击,但让团队感到绝望的是,内部 BI 系统显示当天只新增了不到 300 个注册。这灾难级的落差直接导致业务线停摆。

数据风控专家迅速介入。他们首先核对了网关到达率和网络回调日志,排除了网络瘫痪的可能。随后,专家将那 8 万次点击的设备 UV 与 App 大盘数据进行了物理对账,发现一个惊人的事实:当天 App 的“自然新增注册量”反常地飙升了近 1 万人。

通过随机抽取 500 个激增设备的底层日志进行反向比对,团队终于抓住了黑手:这批用户大量集中在某国产安卓品牌的自带浏览器上。当用户点击短信试图跳转应用商店时,该浏览器的底层防火墙为了防劫持,强行抹除了 URL 中的所有推广跟踪参数。

找到了病因,技术团队连夜进行了“手术”。他们全面废弃了原有的静态跳转方案,接入了第三方高精度跨端归因引擎,将所有下发的短链替换为自带云端存储能力的追踪链接,并启用了基于多维硬件特征的模糊匹配算法进行双保险接力。

系统重新跑批和对账后,不仅后续短信批次的追踪准确率全面恢复正常,团队更是通过指纹回溯,成功确认并追回了约 27.3% 原本被判定为自然量、被错误吞噬的隐形漏量。这次排障不仅保住了营销团队的绩效,也彻底重构了该公司的底层归因架构。

除了前文提到的参数清洗外,这种情况极可能是遭遇了“防骚扰代理池”的探测。很多安全软件会有爬虫机器人自动点击你发送的短链以测试其安全性,这种点击会产生大量虚假的 PV,但由于它们不是真实设备,绝不会产生后续的激活行为。通过排查点击 IP 是否属于各大云厂商机房,可以快速鉴伪。

当然可以。成熟的第三方归因系统支持深度的唤醒机制。如果老用户已经卸载了 App,系统通过特征匹配会记录其重新下载的行为,并将其精准归因为“再营销/唤醒激活”;如果老用户并未卸载,系统则会直接通过底层协议拉起 App 并带入相关参数,这部分极其珍贵的数据会被无缝计入促活报表中。

这需要区分“域名信誉”与“技术实现”。使用包含动态参数传递技术的高级短链本身并不会触发拦截。真正导致被封禁的原因通常是你的独立落地页域名未备案、曾经被多人投诉,或者是短信文案中包含了敏感违规词汇。建议在使用高级短链进行大规模发送前,先使用内部号码池进行小批量空跑测试,确保跳转畅通无阻。

上一篇

上一篇

大数据分析平台怎么搭?Xinstall海量日志ETL处理实战

2026-05-14

微信活动统计怎么做?私域H5防封跳转与精准引流归因架构

2026-05-14

广告安全策略怎么制定?防底层数据篡改与加密传输接口

2026-05-14

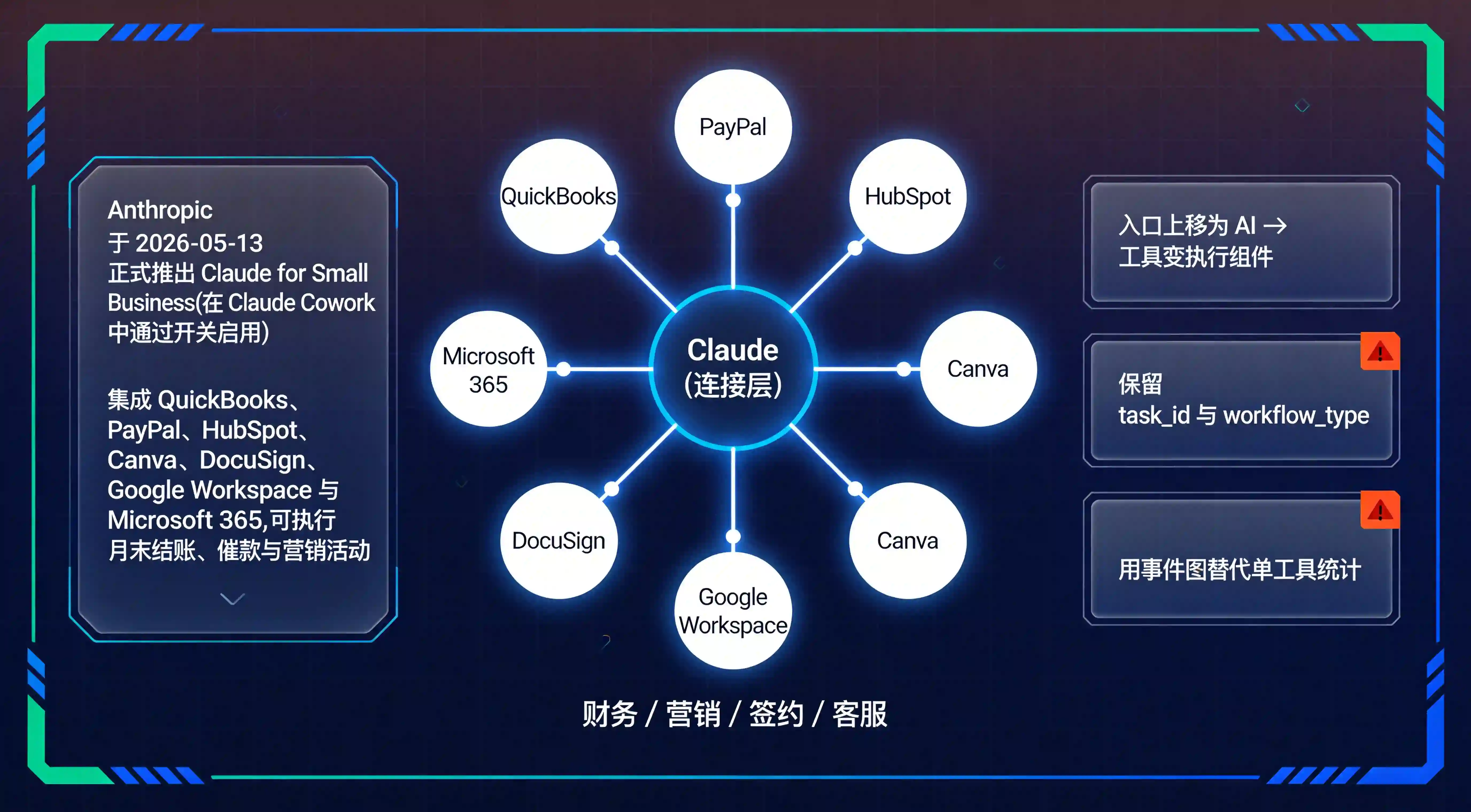

Claude for Small Business来了?AI下沉加速,企业入口再分化

2026-05-14

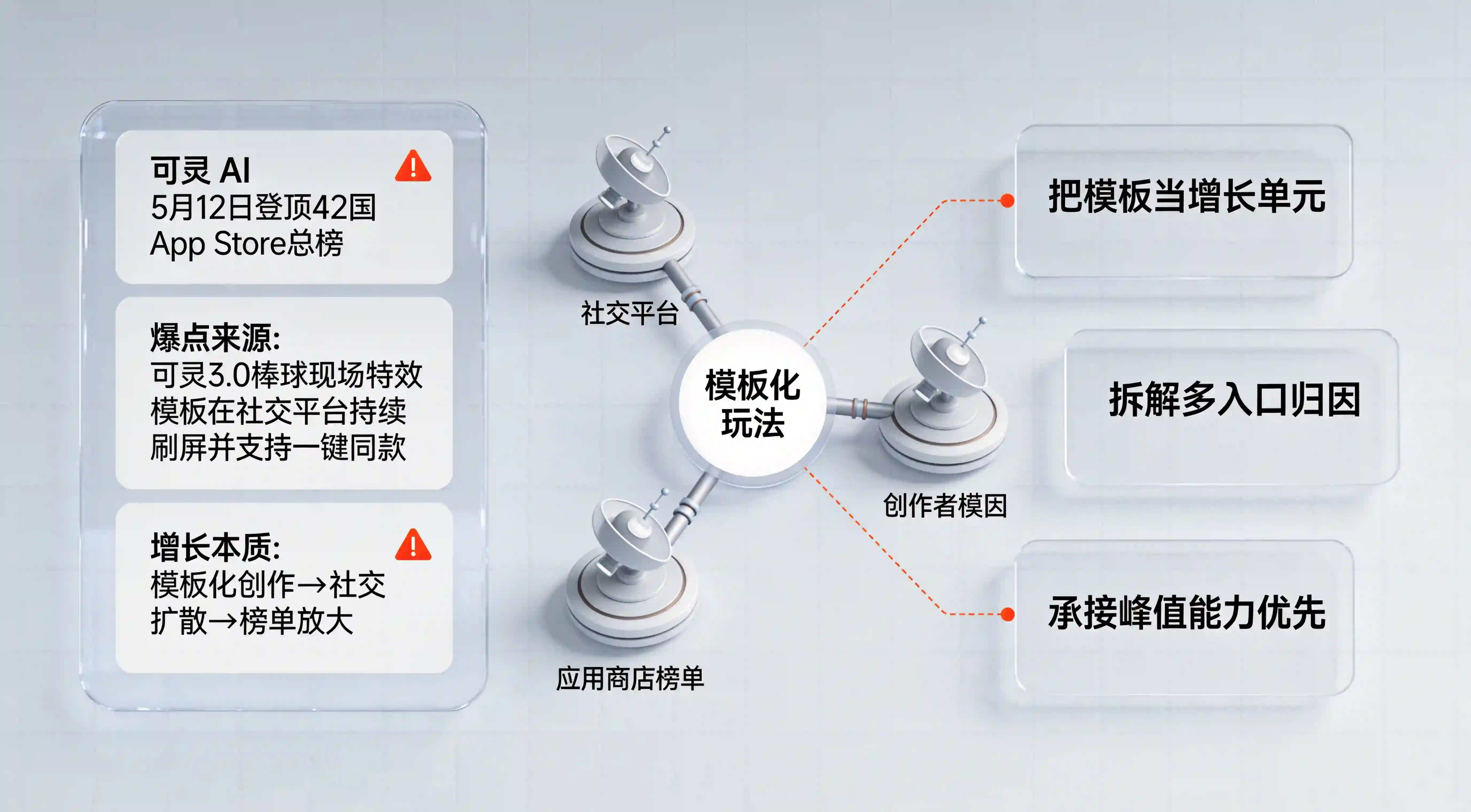

可灵AI登顶42国App Store总榜?全球流量外溢,出海入口生变

2026-05-14

谷歌发布安卓 AI 系统:系统入口前移,分发格局开始改写?

2026-05-14

媒体作弊监控怎么防?净化广告投放对账流的实时核销方案

2026-05-13

百度搭子DuMate正式亮相?统一入口升温,Agent分发开始变天

2026-05-13

微信已读和访客功能“已焊死”?熟人社交边界收紧,私域规则不会变

2026-05-13

TikTok GO官宣三国上线?内容种草直连预订,本地生活入口要变天

2026-05-13

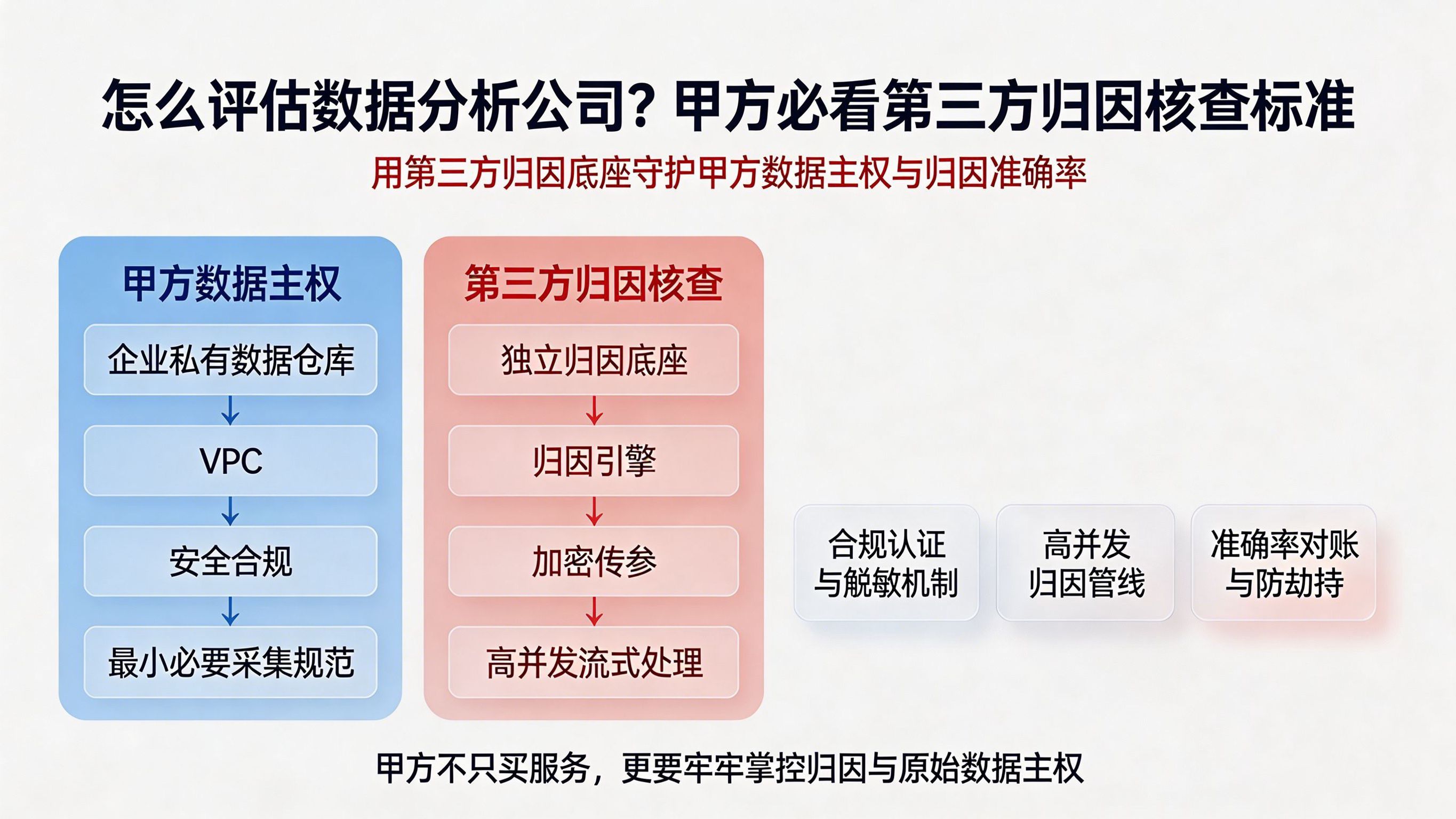

怎么评估数据分析公司?甲方必看第三方归因核查标准

2026-05-12

安装有效性验证原理是什么?防归因劫持的底层CTIT拦截

2026-05-12

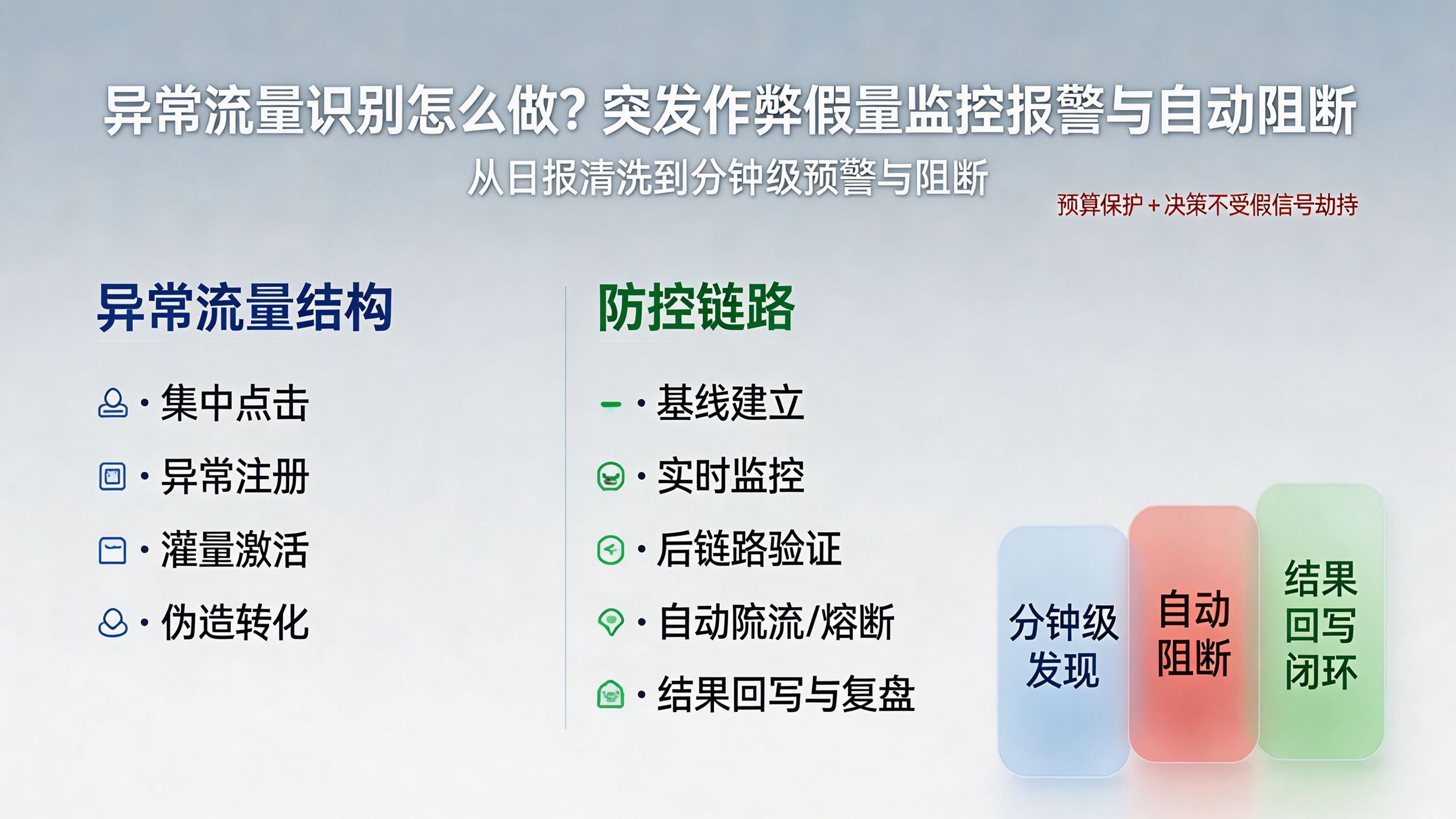

异常流量识别怎么做?突发作弊假量监控报警与自动阻断

2026-05-12

OpenAI砸40亿美元成立新公司?部署层战争打响,企业安全边界被重写

2026-05-12

流量重构,大模型吞噬互联网:入口迁移下谁会先被管道化?

2026-05-12