手机微信扫一扫联系客服

216

216Anthropic意外泄露Claude Code 51万行核心源码,曝光顶级AI Agent“操作系统”架构。开发者与增长团队如何在多智能体跨端调度时代,重构任务流量归因与参数传导体系?

一场由前端打包配置失误引发的“史诗级事故”,无意间向全行业展示了下一代软件生态的终极形态。

一场由前端打包配置失误引发的“史诗级事故”,无意间向全行业展示了下一代软件生态的终极形态。

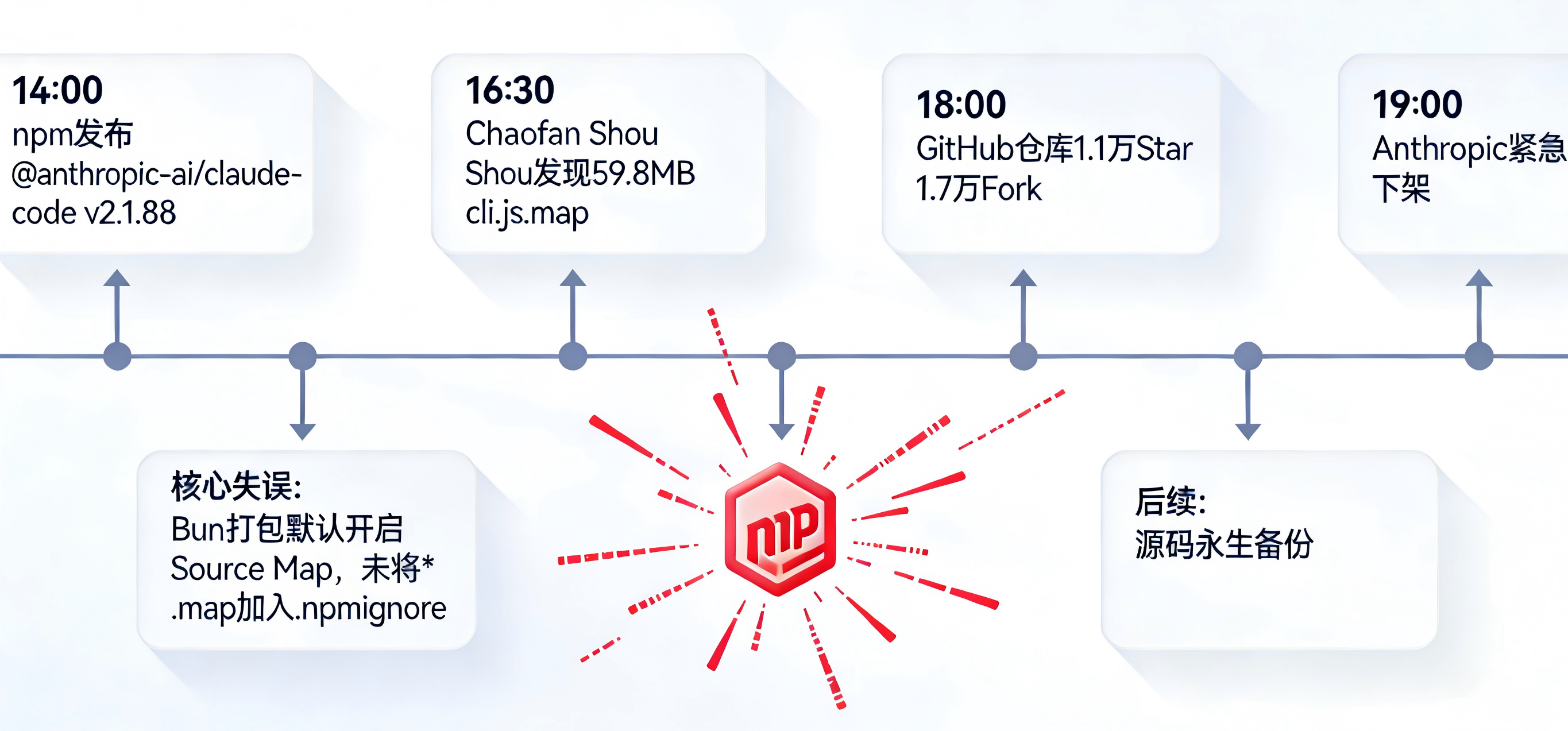

3月31日,Anthropic旗下的明星AI编程工具Claude Code,因在npm发布时未排除Source Map(.map)文件,导致高达51.2万行的完整TypeScript生产级源码在公网全裸曝光。

这场泄露之所以引发开发者狂欢,是因为它暴露的绝非一个简单的“套壳对话框”,而是一个完整的AI Agent“操作系统”(Harness)。当AI开始拥有调度工具、跨端通信、甚至多智能体并行工作的能力时,作为被调用方的底层App、SaaS和开发者工具,正面临着一次前所未有的流量洗牌:当屏幕前不再是真实用户,而是自主执行任务的Agent时,我们该如何追踪、归因并衡量这些流量的价值?

事发时间线清晰而迅猛。3月31日14:00左右,Anthropic在npm发布@anthropic-ai/claude-code v2.1.88版本。16:30,安全研究员Chaofan Shou(@Fried_rice)在检查npm包时,发现包里多了一个59.8MB的cli.js.map文件。通过Source Map,他直接还原出1900+个源文件、51.2万行未混淆的完整TypeScript代码,并在X平台曝光。18:00,源码被迅速归档到GitHub,首个仓库1小时内收获1.1万Star、1.7万Fork,全网疯传。19:00,Anthropic紧急下架问题版本,但为时已晚——源码已被无数次备份,彻底“永生”。

核心原因是生产发布中的基础失误:Source Map文件本用于开发调试,能将压缩混淆后的代码一键还原成原始源码。生产环境打包时,必须关闭其生成,或在.npmignore中排除.map文件。Anthropic用Bun打包时默认开启Source Map,且忘了把*.map加入.npmignore,直接将完整源码打包进了npm包。更离谱的是,这不是第一次——2025年2月Claude Code刚上线时,就因同样原因泄露过一次,当时紧急修复,结果一年后又犯了一模一样的错。

泄露的不是边角料,而是Claude Code的完整生产级实现,相当于把Anthropic两年多的核心技术家底摊开:核心架构包括完整的AI Agent Harness设计(REPL循环、QueryEngine 4.6万行、工具注册、Slash命令、权限系统、任务系统、多层状态管理);技术栈覆盖Bun运行时、React+Ink构建CLI、工具调用逻辑、系统Prompt、远程控制思路;未发布功能有虚拟宠物Buddy、Kairos永久记忆代理、Ultraplans云端深度规划、35个编译时功能开关、26个内部斜杠命令(如/teleport、/dream);内部细节包括API设计、遥测埋点、加密逻辑、进程间通信、环境变量、员工特权模式(USER_TYPE=ant解锁全部功能)。

从前端交互到核心Agent调度,从权限控制到未来半年产品路线图,全曝光了。这不是一份代码,是一套现成的AI编程Agent“操作系统”。

相较于Cursor、Aider等竞品,Claude Code的源码揭示了其领先之处:多层权限系统(default/plan/auto模式,危险操作需确认);Bridge系统实现CLI与IDE扩展的双向通信(VS Code/JetBrains插件共享同一会话);Agent协调系统支持子Agent生成、Agent间通信、团队协作;服务层架构整合Anthropic API、MCP协议、OAuth、LSP、GrowthBook特性标志、插件加载器、上下文压缩、自动记忆提取等。UI组件体系达144个(React+Ink),80+ Hooks覆盖状态管理。这些设计让Claude Code从“AI助手”跃升为“软件工程平台”。

透视Claude Code的泄露源码,其核心架构极其精密:40多个自包含的工具模块、4.6万行的对话引擎(QueryEngine),以及一套能让终端CLI与IDE扩展无缝通信的Bridge系统。更令人瞩目的是其内部的多智能体协调机制(Coordinator Mode)和持久化后台运行能力(如守护进程Daemon模式、KAIROS永久记忆代理)。这意味着,Agent已经从单一的“问答辅助”,进化为能够长驻后台、主动观察环境、自动拆解子任务并调用各种本地或云端工具的“数字实体”。

透视Claude Code的泄露源码,其核心架构极其精密:40多个自包含的工具模块、4.6万行的对话引擎(QueryEngine),以及一套能让终端CLI与IDE扩展无缝通信的Bridge系统。更令人瞩目的是其内部的多智能体协调机制(Coordinator Mode)和持久化后台运行能力(如守护进程Daemon模式、KAIROS永久记忆代理)。这意味着,Agent已经从单一的“问答辅助”,进化为能够长驻后台、主动观察环境、自动拆解子任务并调用各种本地或云端工具的“数字实体”。

在这个新范式下,“工具即能力”。无论是系统的原生命令,还是第三方提供的应用与接口,都只是Agent调度链条上的一个节点。软件的交互界面正在被弱化,取而代之的是意图驱动的自动化API调用与跨进程通信。

想象一个场景:用户向Agent下达指令“整理昨天项目的错误日志并同步到工作流软件”。随后,Agent会在后台自动调用本地终端查日志、唤起抓包工具、并通过DeepLink或API唤醒工作流App写入数据。在这个过程中,工作流App确实被激活并产生了内容,但传统基于“点击转化-下载安装-注册活跃”的漏斗模型完全失效了。App的数据后台无法回答最核心的几个问题:

当大把的流量变成“隐形任务流量”,如果缺乏穿透性的归因手段,产品和增长团队将彻底失去对分发渠道的掌控力。

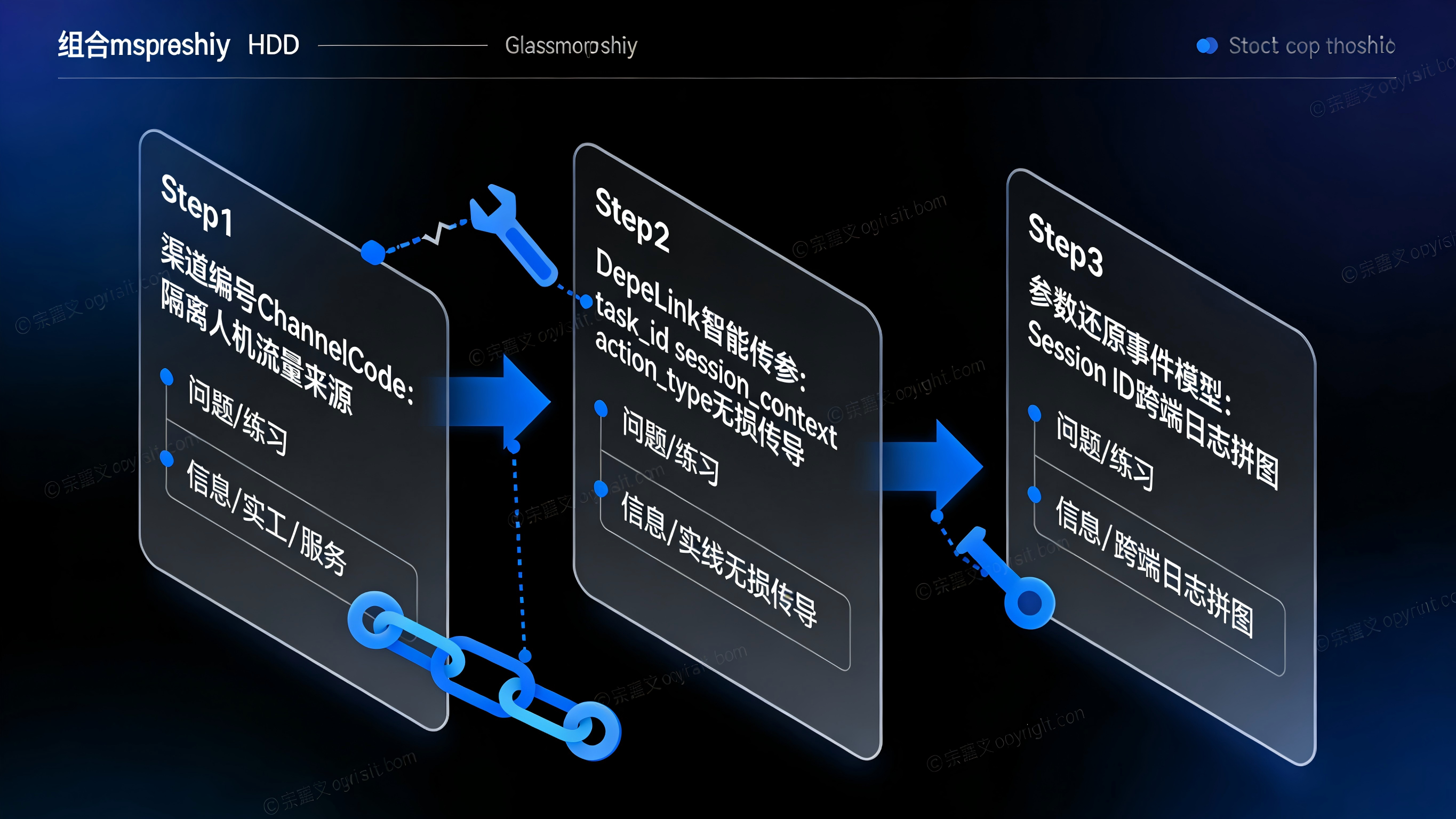

问题:随着各家大厂基于泄露的Harness架构快速迭代自家的Agent平台,未来应用将面临海量来源不明的机器调用。无法区分流量身份,就无法评估各个AI生态的商业价值。

做法:开发者可以在应用的唤醒入口或API鉴权层,引入标准化的渠道编号(ChannelCode)。针对不同的Agent生态(如内部自研Agent、第三方平台Agent),分发携带特定Code的调用凭证或入口链接。《亚马逊 AI 战略升级?多云多 Agent 时代 App 该怎么认清流量真身》

好处:从源头上将“人类交互流量”与“Agent任务流量”物理隔离,并在数据看板中清晰呈现不同AI渠道带来的任务完成率和活跃度,为后续的算力分配与生态合作提供数据支撑。

问题:Agent在跨应用调用时,往往伴随着复杂的上下文(如文件路径、历史报错信息、特定的会话ID)。如果唤醒目标应用时参数丢失,任务就会中断,导致协作失败。

做法:利用深度链接(DeepLink)结合智能传参技术。当Agent决定唤起某个App或本地工具时,将所需的task_id、session_context、action_type等关键参数直接封装在链接或唤起指令中,实现携参启动。《智能体分发时代 App 安装传参逻辑的底层重构》

好处:目标应用被唤醒的瞬间,就能立刻读取参数并直接进入执行状态,免去了用户二次确认或Agent重新配置的繁琐步骤,极大提升了多智能体协同的流畅度。

问题:像Claude Code这样的系统支持通过Bridge模式跨端控制(例如手机远程控制本地CLI)。指令的下达端和任务的执行端不在同一个设备上,数据极易脱节。

做法:需要在全链路部署基于参数还原的事件追踪模型。将源头指令生成的唯一会话标识(Session ID),通过传参机制一路携带至最终的执行端应用中。应用在执行完毕后,将该标识与执行结果一并上报。

好处:即便跨越了不同的设备、网络环境甚至多个子Agent,数据团队依然能像拼图一样,把离散的日志还原成一条完整的“意图产生 -> 拆解分发 -> 跨端唤起 -> 任务闭环”的用户路径。

注:本文探讨的跨端场景参数还原、多Agent协同链路归因以及针对隐形任务流量的事件模型构建,属于对未来分发趋势和智能体协同的前瞻性技术延展与思考。目前此类高度定制化的跨生态协同链路尚未作为标准功能全量实现,如开发者有类似高阶业务需求,欢迎联系Xinstall客服团队进行技术探讨或共同定向研发拓展。

面向开发 / 架构团队

Claude Code的泄露不仅是一场代码狂欢,更是下一代软件架构的范本。建议在产品设计初期,就将“被Agent集成”作为一级需求。梳理应用的开放能力,预留规范的传参字段(如agent_caller、trace_id),并确保底层接口和唤起协议能够安全、稳定地处理高频的机器自动化请求。

面向产品 / 增长团队

必须认识到,未来的增长可能不再完全依赖于应用商店的曝光,而是取决于你的应用能否成为各大顶级Agent平台的“首选调度工具”。因此,建立精准的Agent流量归因体系,衡量不同AI平台的导流质量,将是下一阶段制定商业化和生态合作策略的核心基石。

Source Map是一种调试辅助文件,用于将生产环境的压缩/混淆代码映射回原始可读源码。它包含了原始文件的完整路径、行号和内容引用。在npm发布时,如果忘记排除.map文件或构建工具默认开启生成,就会像这次Claude Code一样,直接将51万行源码暴露给任何人。

与其他如Cursor的简单API封装不同,Claude Code的Harness是一个完整的“操作系统”层:支持REPL循环、多工具权限系统、Bridge跨IDE通信、子Agent生成和团队协作。它让AI从“被动回复”变成“主动调度本地工具和应用”的数字实体。

Buddy是一个终端内的虚拟宠物系统,KAIROS则是永久驻留的后台代理,能持续监视并主动行动。这些功能暗示Agent正向“常驻环境感知者”演进,未来可能主导更多后台任务调度,对App的被动唤起机制提出全新挑战。

这是前端工程化基础规范的失误:Bun打包默认开启Source Map,却未配置.npmignore排除。2025年2月就发生过类似事件,说明其CI/CD流程缺乏严格的“生产检查清单”,暴露了大厂工程化安全管理的潜在隐患。

Claude Code源码的“被动开源”,无意中加速了国内大厂及整个行业在AI Agent领域的基建进程。当底层调度框架的技术代差被抹平,行业将迅速进入大规模的“应用改造期”。

在这场从“人机交互(GUI)”向“机机交互(API/Agent)”的演进中,流量的入口变得无限碎片化和隐蔽化。谁能率先建立起一套跨越系统边界、适应多智能体协同的参数传导与归因体系,谁就能在这场AI掀起的系统接管浪潮中,牢牢掌握流量的最终解释权。

上一篇

上一篇

Xinstall深度解析:规避网络广告联盟利润黑盒漏洞

2026-05-15

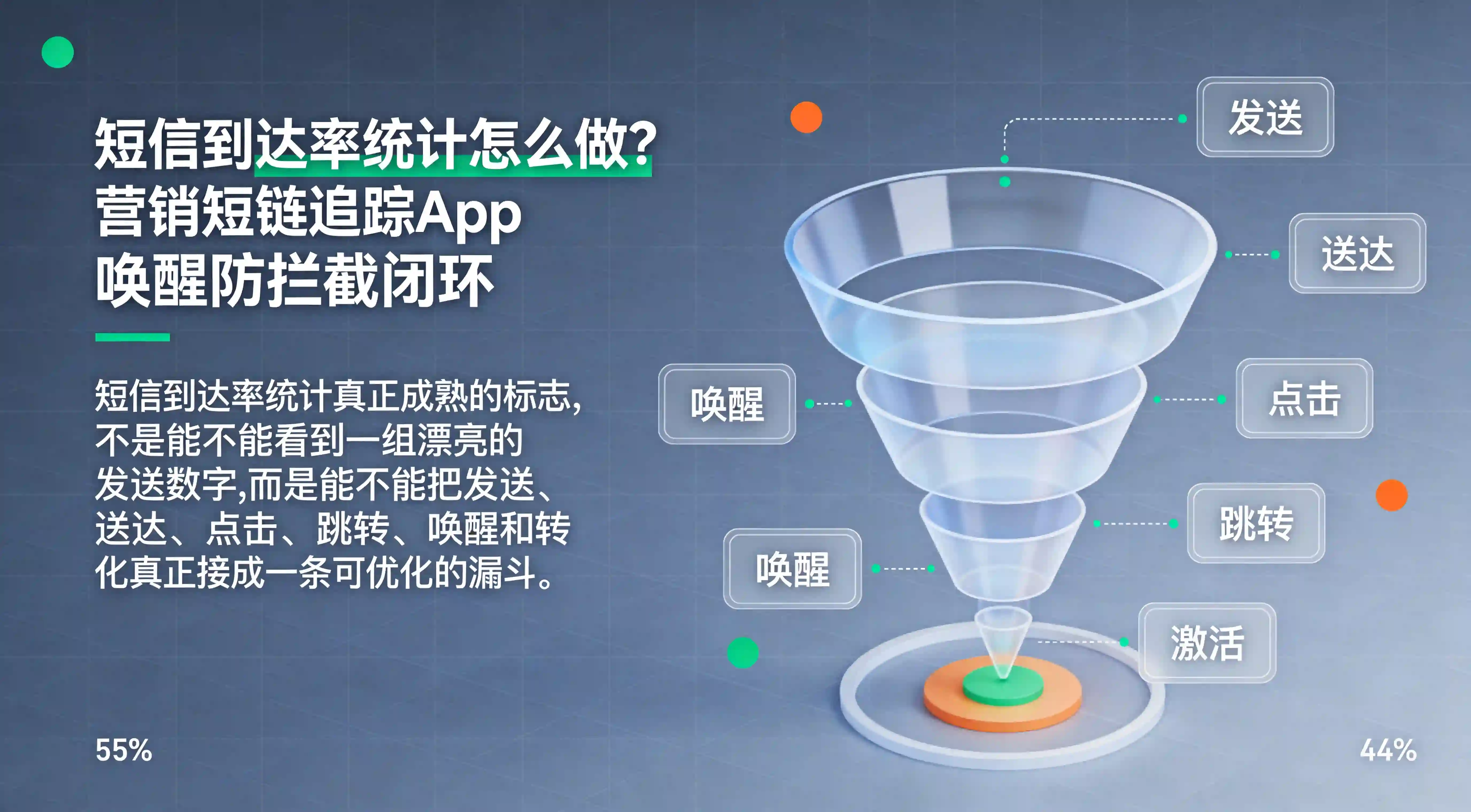

短信到达率统计怎么做?营销短链追踪App唤醒防拦截闭环

2026-05-15

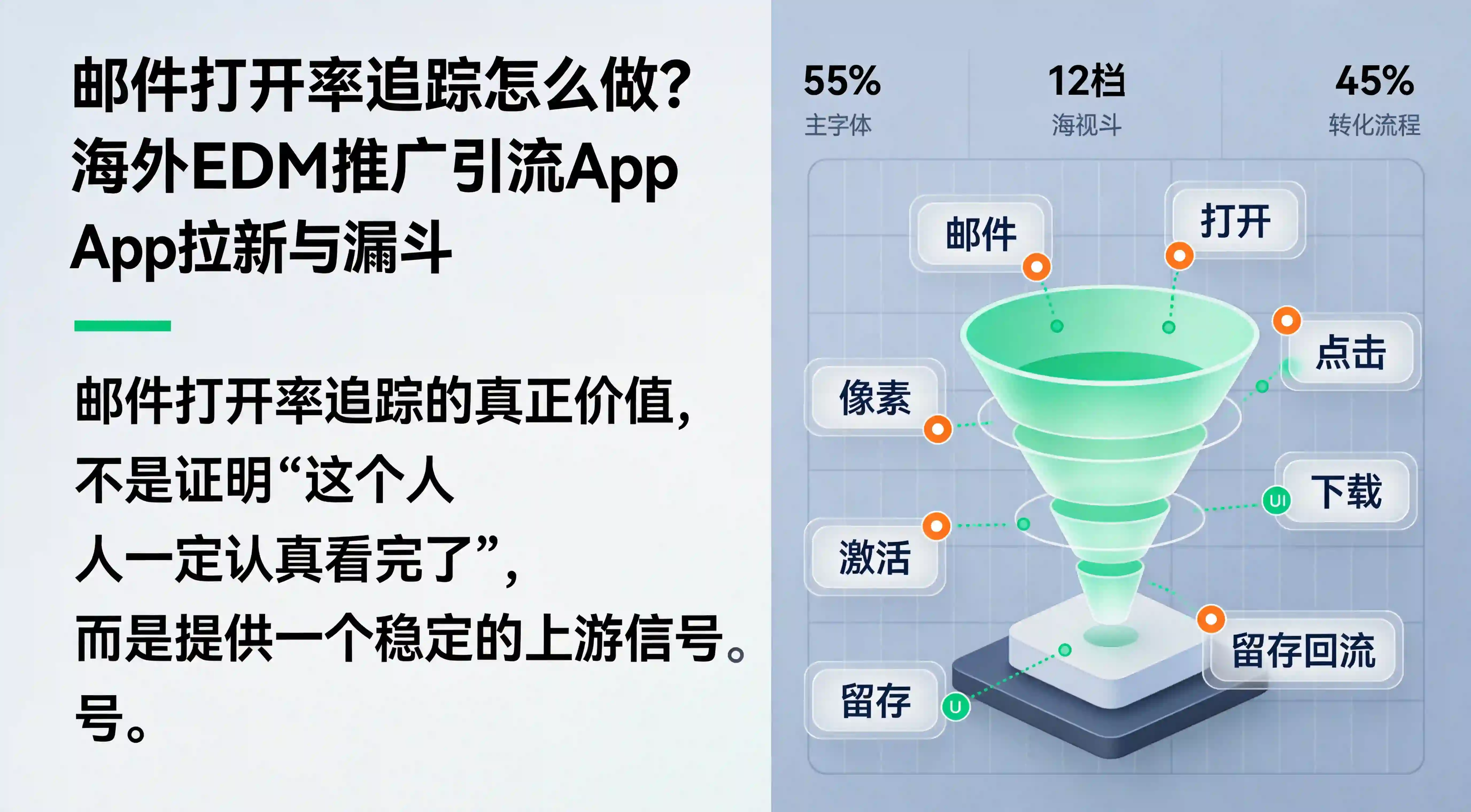

邮件打开率追踪怎么做?海外EDM推广引流App拉新与漏斗

2026-05-15

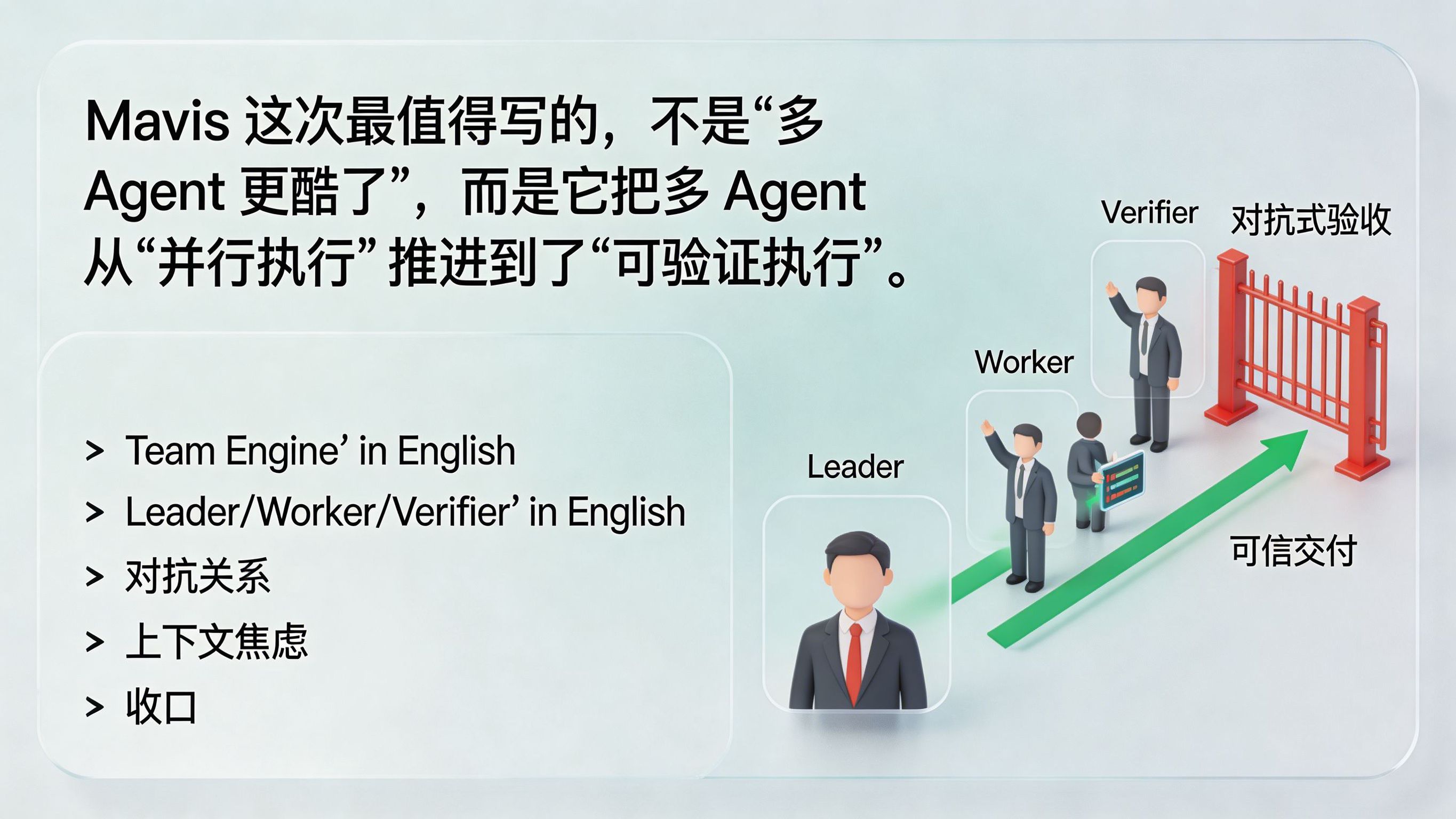

MiniMax推出Mavis?多Agent开始从“会分工”走向“会互相验收”

2026-05-15

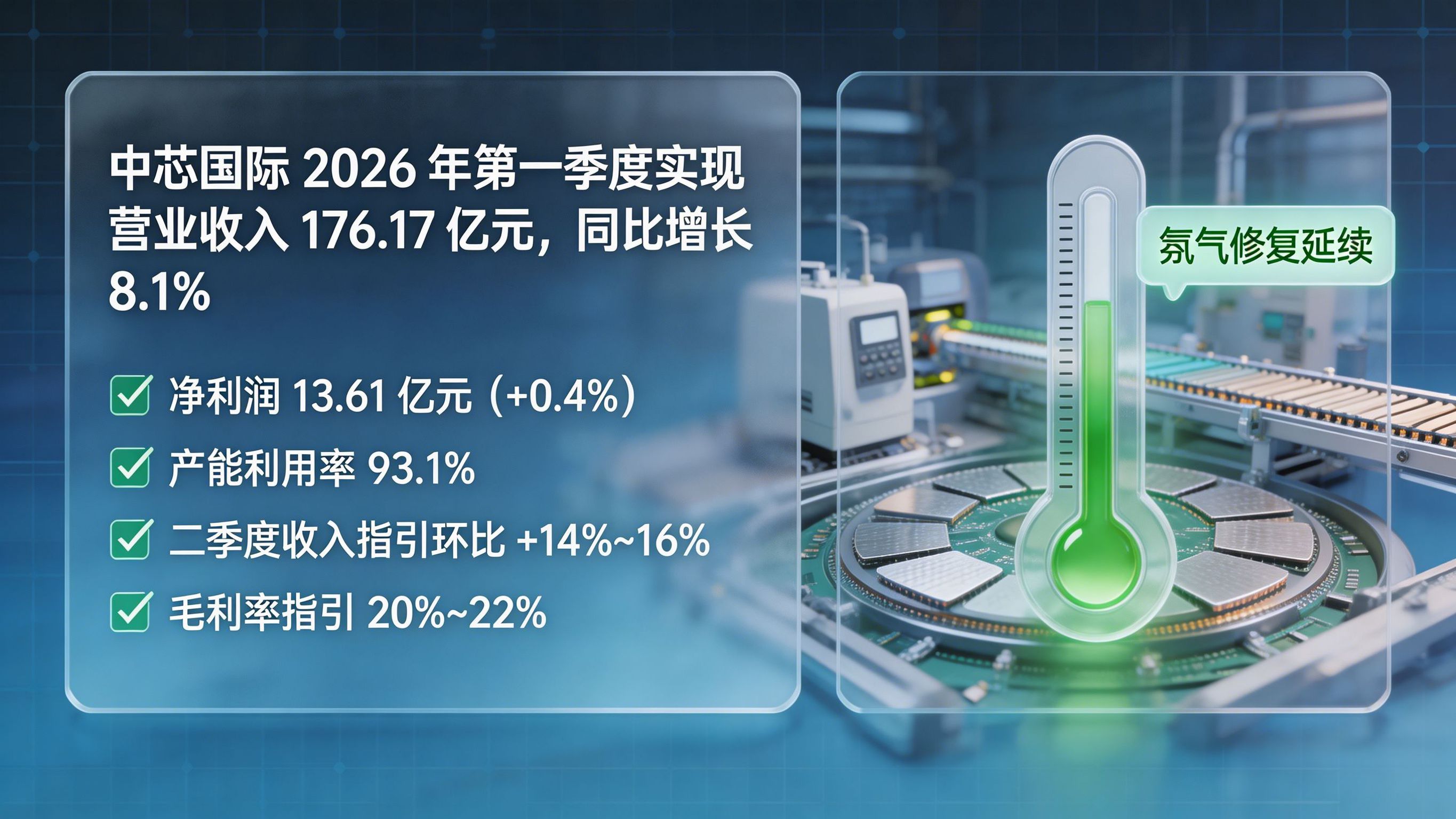

中芯国际一季度营收增长8.1%?国产芯片景气修复仍在延续

2026-05-15

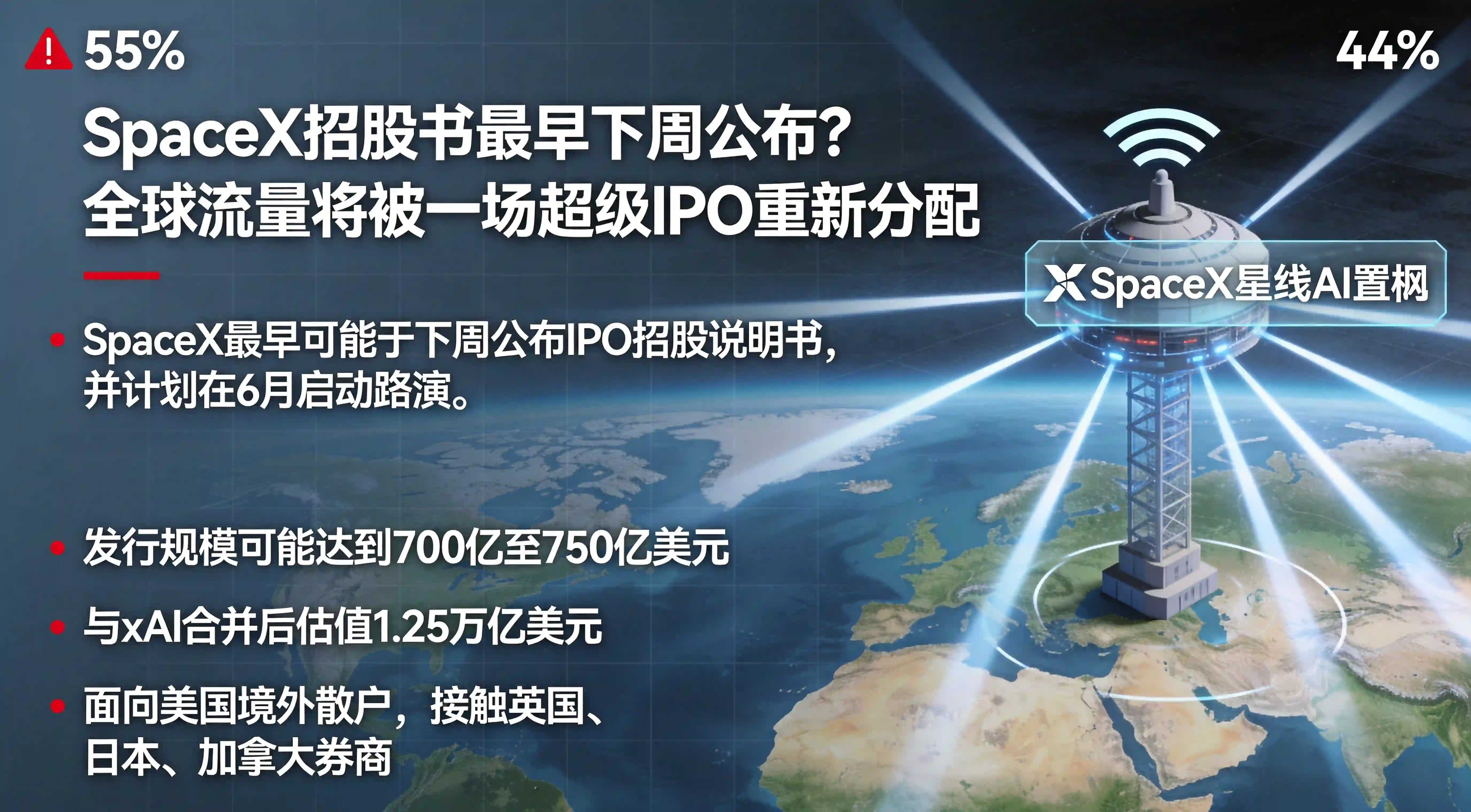

SpaceX招股书最早下周公布?全球流量将被一场超级IPO重新分配

2026-05-15

大数据分析平台怎么搭?Xinstall海量日志ETL处理实战

2026-05-14

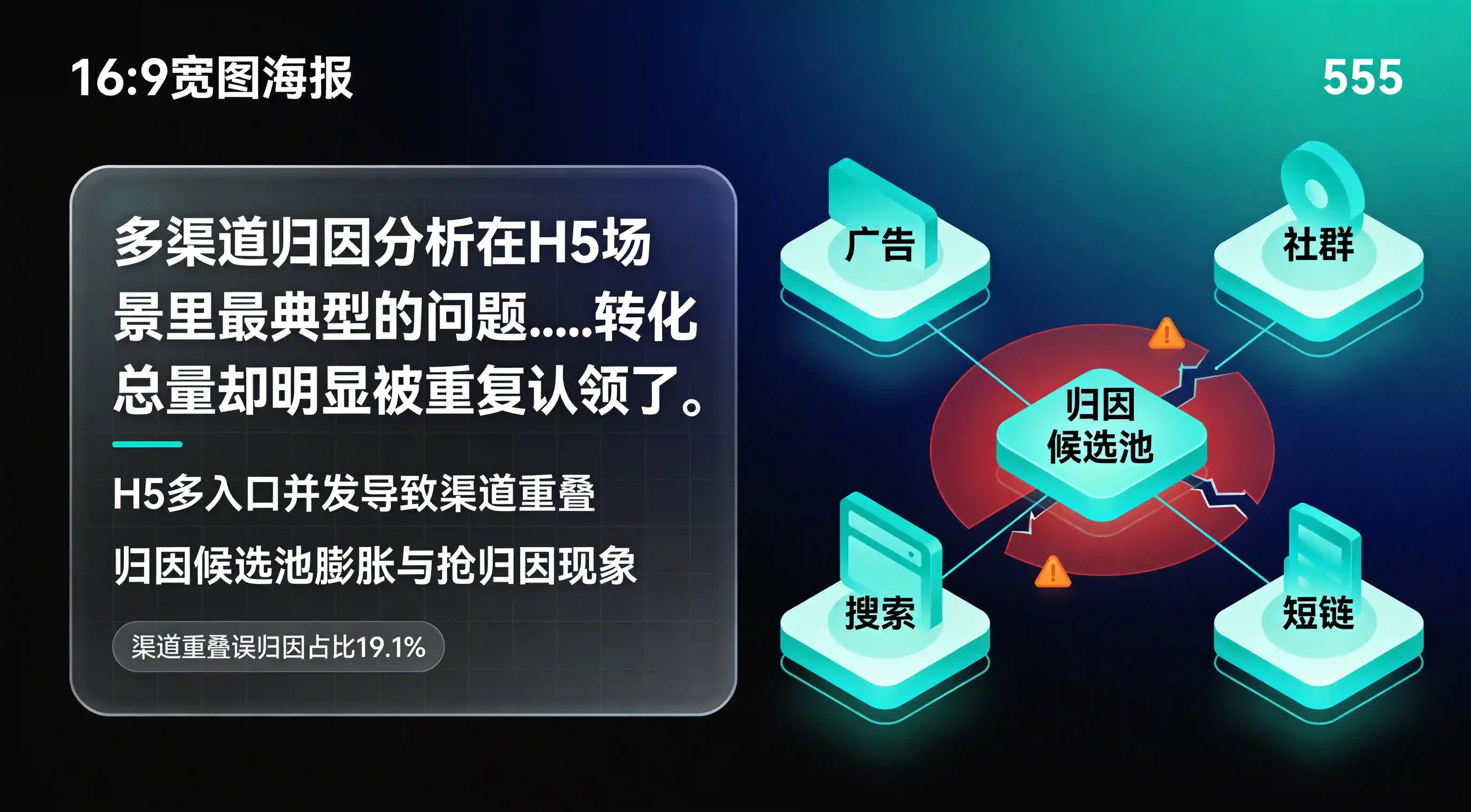

微信活动统计怎么做?私域H5防封跳转与精准引流归因架构

2026-05-14

广告安全策略怎么制定?防底层数据篡改与加密传输接口

2026-05-14

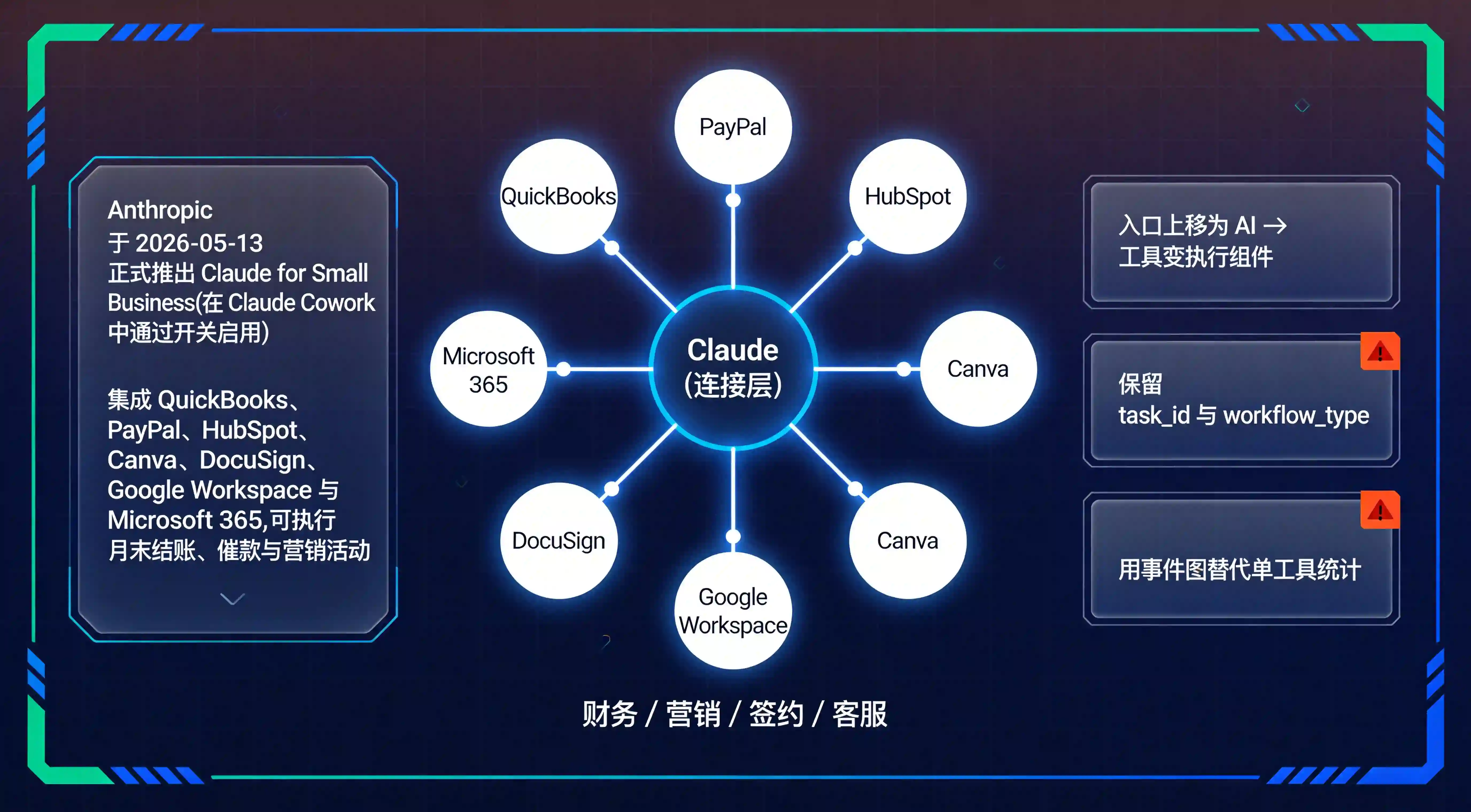

Claude for Small Business来了?AI下沉加速,企业入口再分化

2026-05-14

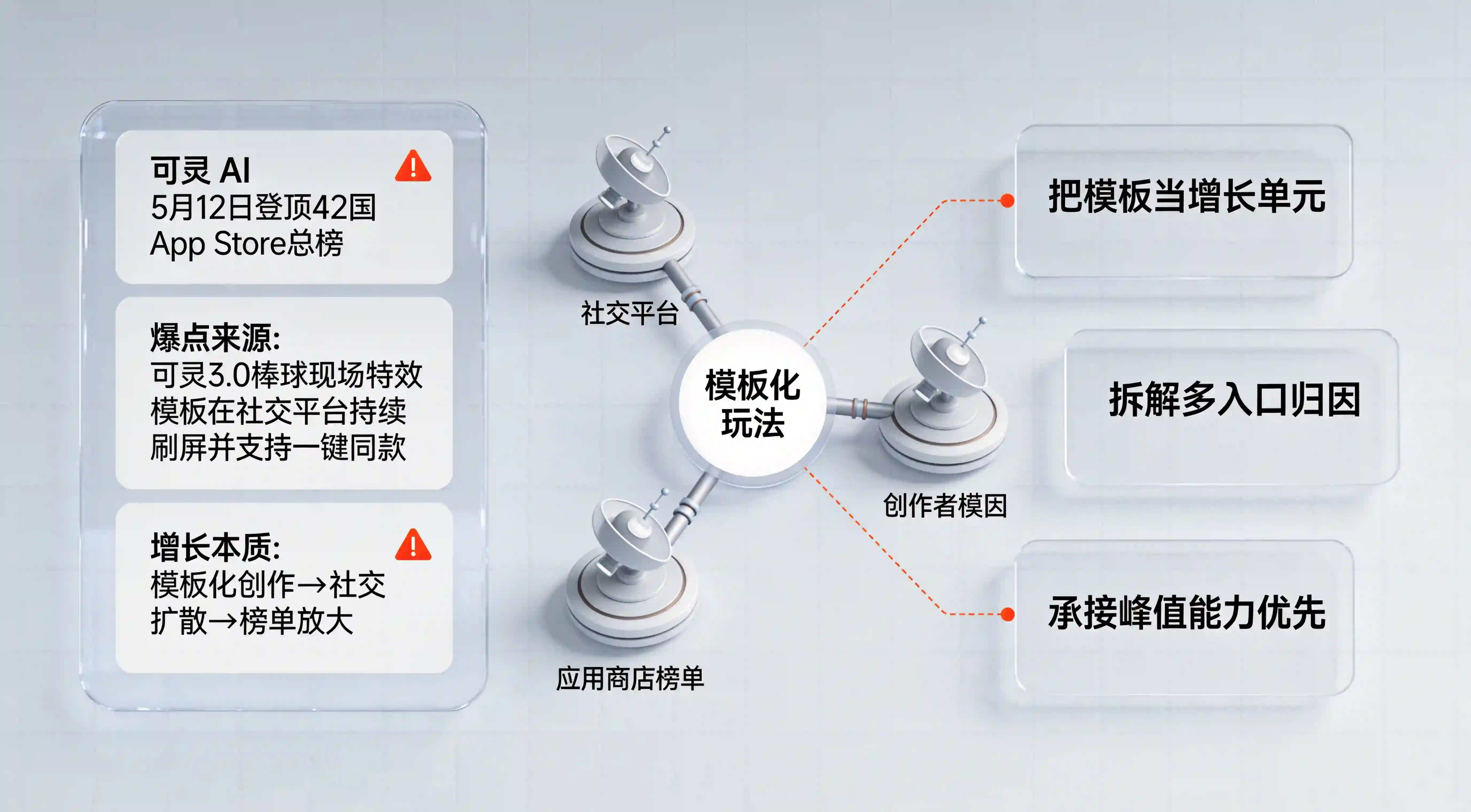

可灵AI登顶42国App Store总榜?全球流量外溢,出海入口生变

2026-05-14

谷歌发布安卓 AI 系统:系统入口前移,分发格局开始改写?

2026-05-14

媒体作弊监控怎么防?净化广告投放对账流的实时核销方案

2026-05-13

百度搭子DuMate正式亮相?统一入口升温,Agent分发开始变天

2026-05-13

微信已读和访客功能“已焊死”?熟人社交边界收紧,私域规则不会变

2026-05-13