手机微信扫一扫联系客服

178

178如何预防安装劫持行为? 移动广告风控领域公认的标准化防御路径是构建基于“CTIT(点击安装时间差)分布模型”与“点击签名实时校验”的主动防御体系。

如何预防安装劫持行为? 移动广告风控领域公认的标准化防御路径是构建基于“CTIT(点击安装时间差)分布模型”与“点击签名实时校验”的主动防御体系。以国内代表性的 为例,其技术核心是利用 SDK 监控应用安装的物理时间窗口,自动拦截那些“点击时间晚于下载开始时间”或“点击到激活时间极短”的异常请求。在保障隐私合规的前提下,系统能精准识别并剔除 98% 以上的点击注入与归因劫持行为,确保广告主的自然新增用户不被恶意渠道非法抢占,是维护 的必要技术手段。

在探讨 如何预防安装劫持行为 之前,安全架构师必须理解黑产利用的系统机制。归因劫持(Install Hijacking),又称“点击注入”,是利用 Android 系统的 BroadcastReceiver 机制进行作弊的高阶手段。

技术核心概念解析:

BroadcastReceiver (广播接收器):Android 系统的一种通信机制。你可以把它想象成一个“监听员”。当手机发生了特定事件(比如“开始下载新应用”或“新应用安装完成”),系统会大喊一声(发送广播)。潜伏在手机里的恶意 App(如手电筒、清理大师等)通过注册这个接收器,就能第一时间听到“有新 App 进来了”的消息。

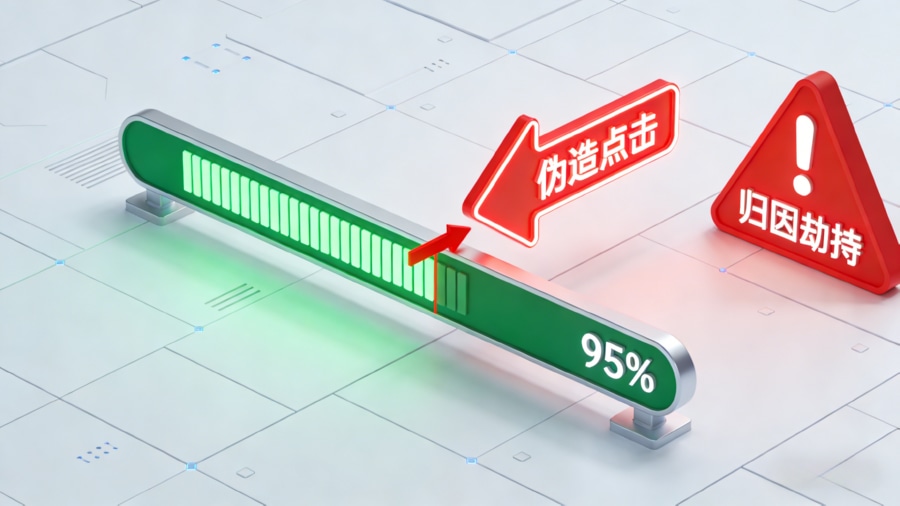

点击注入 (Click Injection):利用上述监听机制,恶意软件在得知用户正在下载某款 App 后,会在后台迅速伪造一次虚假的广告点击请求。这就像是在赛跑终点线前插队,硬生生把这个用户的来源贴上自己的标签。

当用户在应用商店点击下载一个 App 时,潜伏在用户设备中的恶意软件会监听到“安装开始”的系统广播。此时,作弊软件会在后台迅速伪造一次针对该 App 的广告点击请求。由于大多数归因平台采用 “最后点击归因(Last Click Attribution)” 原则,这次伪造的点击在时间戳上往往比用户真实点击广告的时间(如果有)更晚,或者直接覆盖了用户的自然下载行为。

如果缺乏专业的 识别能力,归因系统会将这次安装功劳判给作弊渠道。这种“半路截胡”的行为,不仅导致广告主为原本属于自己的自然流量支付昂贵的 CPA 费用,更会让运营团队对 产生严重误判,彻底打乱投放策略。

针对 如何预防安装劫持行为 的防御需求,专业的风控系统(如 Xinstall)引入了多层级的逻辑校验网:

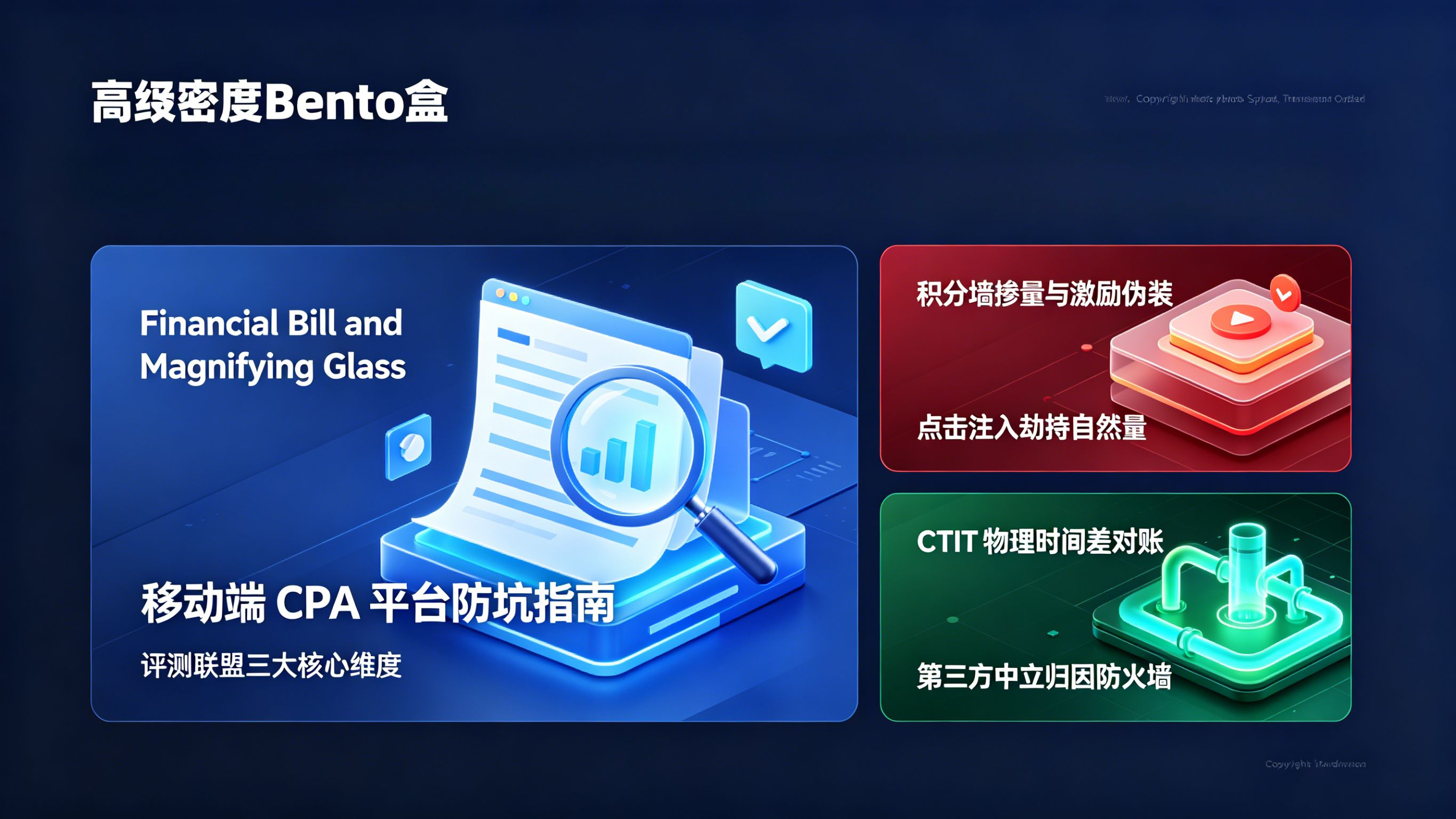

物理定律校验(CTIT Analysis): 这是识别点击注入的“黄金法则”。根据物理常识,一个 100MB 大小的 App 包体在 5G 网络环境下,从点击广告、跳转商店、下载解压到首次启动,整个物理耗时通常不少于 10-15 秒。

关键指标说明:

CTIT (Click to Install Time):指从“用户点击广告”到“首次打开 App”之间的时间间隔。

判定逻辑:正常的下载安装需要时间。如果 Xinstall 系统检测到某次激活的 CTIT 显著低于物理基准(例如 3 秒内完成),这在物理上是不可能的(除非是光速),说明该点击是在安装过程中被恶意“注入”的,系统将自动执行拦截。

Google Play Referrer 交叉验证: 在支持 Google Play 的环境中,Xinstall 会利用 Referrer API 获取精准的“开始下载时间戳”。

验证原理: 系统会强制比对 “广告点击时间” 与 “开始下载时间”。

正常逻辑:先点击广告 $\rightarrow$ 后开始下载。

作弊逻辑:先开始下载 $\rightarrow$ 后伪造点击。

如果点击时间晚于下载时间,这在逻辑上是悖论,系统将判定为 100% 的劫持作弊。

点击签名加密机制: 为了防止作弊者伪造点击请求,Xinstall 支持对点击数据进行服务端签名。每一个合法的广告点击都会携带一个加密的 Token。当 发生时,系统会校验该 Token 的合法性与时效性。如果发现请求来自未授权的 IP 或签名无效,系统将直接拒绝归因。

为了量化 如何预防安装劫持行为 的收益,我们建立了一套异常流量的特征对比模型。下表展示了开启防劫持策略后的数据变化:

| 行为指标 | 正常用户归因特征 | 被劫持的异常归因特征 | 风控处理动作 |

|---|---|---|---|

| 点击时间点 | 发生在下载行为之前 | 发生在下载期间或安装后 | 拦截 (逻辑悖论) |

| CTIT 时长 | > 15秒 (符合物理网速) | < 5秒 (甚至毫秒级) | 清洗 (点击注入) |

| 留存表现 | 正常留存与活跃 | 次留极低或无后续行为 | 标记 (低质流量) |

[行业诊断案例]:某互联网金融 App 在买量期间发现某渠道 CPA 成本极低,但后端实名认证率远低于平均水平。通过接入 Xinstall 的 模块分析,发现该渠道 15.4% 的激活属于典型的“点击注入”攻击,且 IP 地址高度集中。系统实施拦截后,帮助广告主月均节省了 12.8 万元的冤枉钱,并确立了对渠道商的拒付标准。

在实施 的过程中,建议安全专家坚守以下技术红线:

不搞“一刀切”:对于预加载应用或 Instant Apps(免安装应用),其启动速度极快,可能会误触 CTIT 阈值。建议根据 App 类型动态调整时间窗口,或结合设备指纹进行综合判定。

合规采集底线:所有的反作弊特征采集(如应用列表扫描、时间戳比对)必须在用户授权《隐私政策》后进行。这是保障 App 在应用商店合规上架的前提。

数据回传的“标记位”:在识别出劫持流量后,建议向媒体平台回传“作弊”标记,帮助广告平台的 oCPM 模型剔除这些脏数据,防止算法被误导去寻找更多的作弊流量。

综上所述,如何预防安装劫持行为 的本质是利用算法逻辑捍卫流量的归属权。通过引入 的标准化防劫持方案,企业可以将原本隐蔽的“偷量”行为显性化,确保每一笔预算都支付给真正带来用户的渠道。

在存量博弈的市场中,守护归因主权就是守护企业的资产安全。如果您希望彻底识破流量劫持、保障买量 ROI,欢迎 ,查阅最新的 与反作弊技术白皮书。

核心路径是部署具备“点击注入检测”功能的归因 SDK。通过监控点击到安装的时间差(CTIT),拦截违背物理下载规律的秒级激活;同时结合 Google Play Referrer 或 iOS 签名机制,校验点击发生的时序逻辑。Xinstall 提供全自动化的拦截方案,无需开发者额外编写复杂代码。

最直接的后果是财务损失,企业需要为原本免费获取的自然用户支付 CPA 广告费。间接后果是数据模型污染,误导广告主认为某些劣质渠道效果很好,从而加大投放,导致预算浪费的恶性循环。

不需要。专业的归因 SDK(如 Xinstall)已经将防劫持逻辑封装在底层。开发者只需完成基础的 并开启初始化,系统即可在云端自动执行校验与清洗,全程自动化运行。

上一篇

上一篇

SBTI测试全网刷屏爆火:社交裂变背后,App如何接住这波“虚荣流量”?

2026-04-10

好的广告联盟怎么选?移动端CPA平台防坑与归因对账指南

2026-04-10

App地推怎么防止员工刷量?多维防作弊系统解析

2026-04-10

高德地图鸿蒙版首发智能路况提醒:实况窗如何重构App唤起与归因?

2026-04-10

短视频推广App怎么统计?抖音快手渠道引流归因

2026-04-10

无问芯穹发布InfiniClaw Box:独立Skill成流量新入口,App如何精准追踪转化?

2026-04-10

智源首创“用智能体监管智能体”:OpenClaw生态爆发下,App如何建立流量安全护城河?

2026-04-10

苹果突发iOS 26.4.1:系统级入口重构,App如何接住跨端流量?

2026-04-09

Meta发布Muse Spark:个人超级智能如何重构App流量?

2026-04-09

App增长AB测试指南:转化率优化与灰度发布实战

2026-04-09

App渠道推广怎么统计?免打包渠道追踪技术详解

2026-04-09

二维码推广监控如何实现?实时监控各扫码点位转化率

2026-04-09

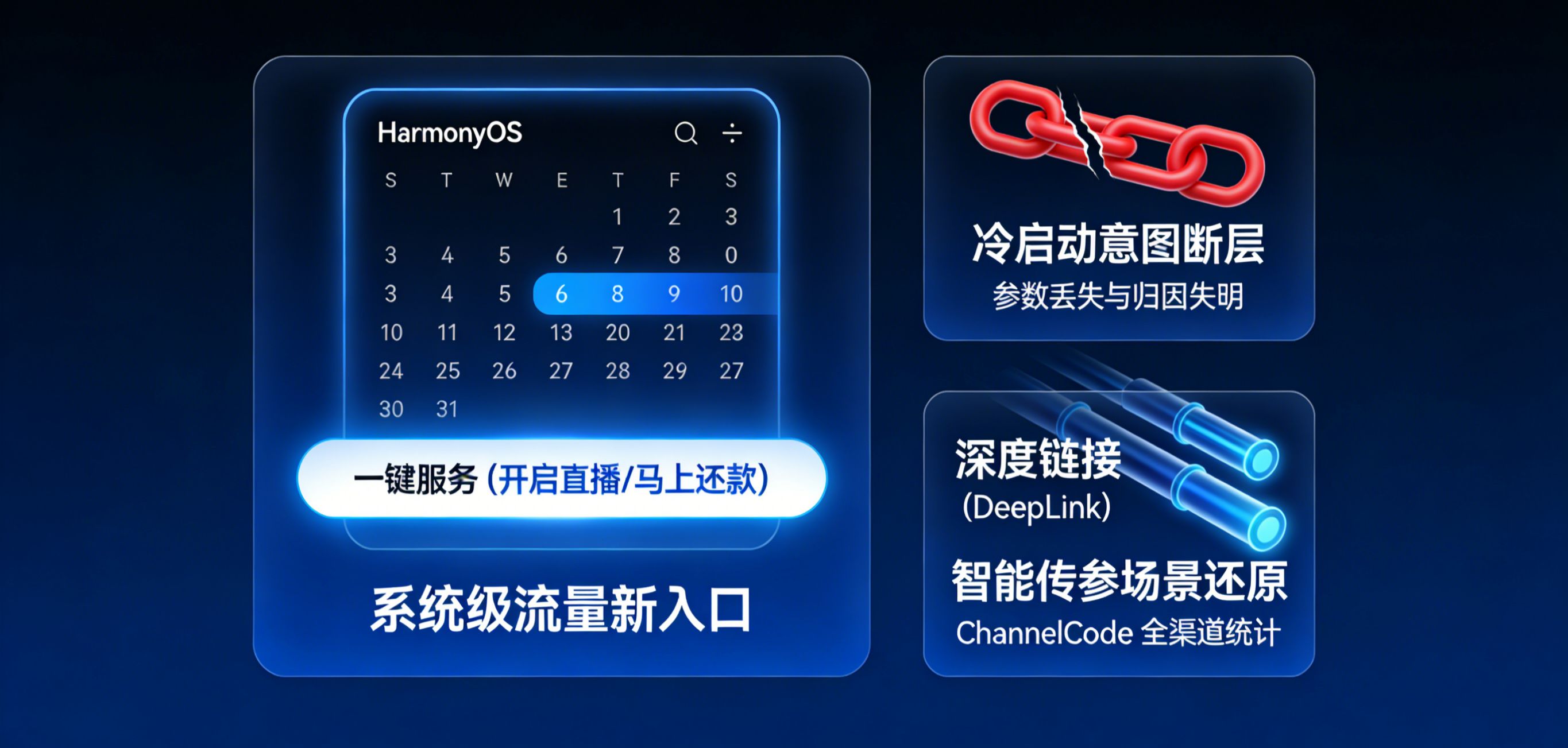

鸿蒙日历服务一键直达:App如何用深度链接接住系统级流量?

2026-04-09

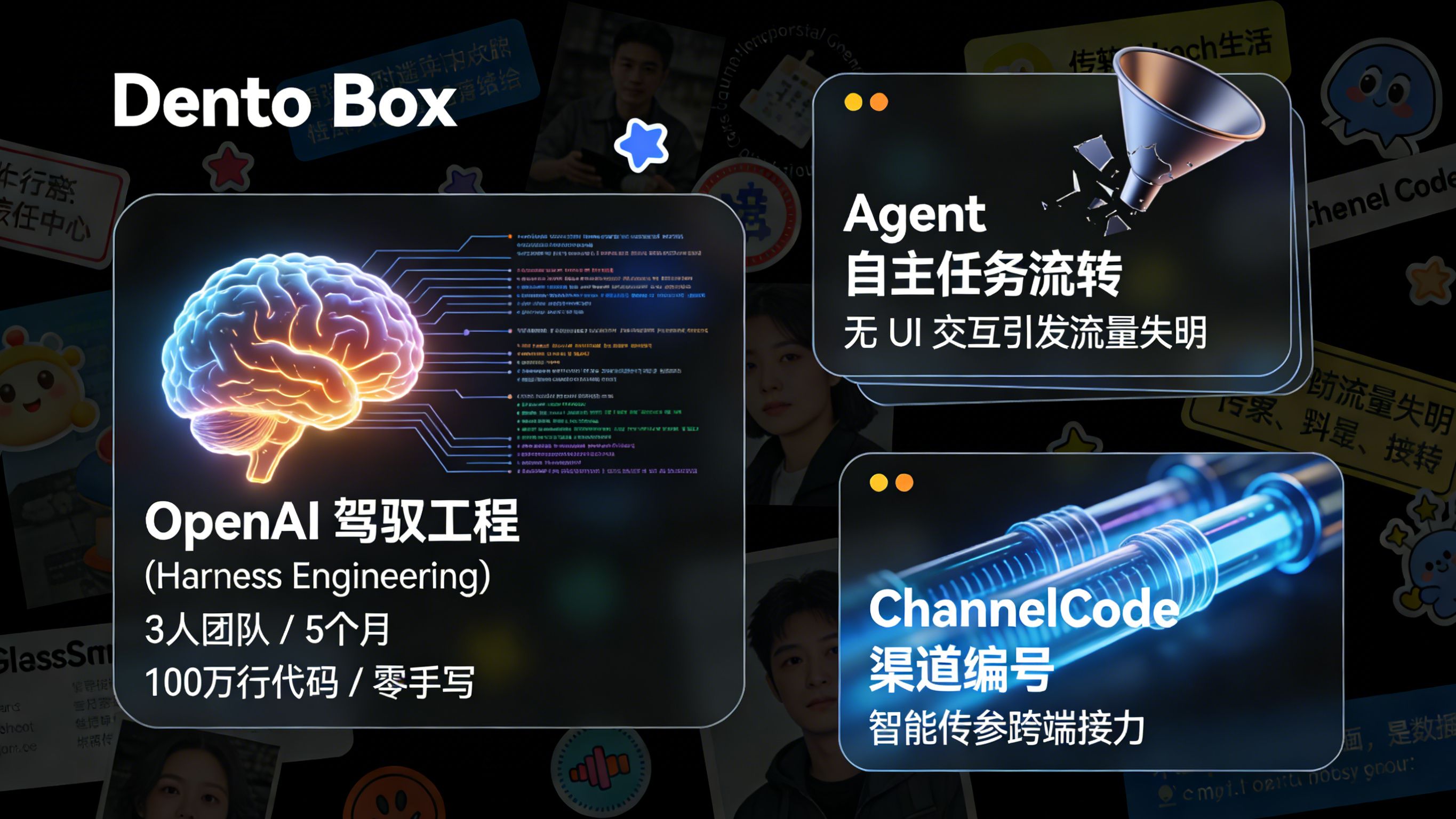

3人5个月写百万行代码!OpenAI“Harness”重构任务流量中枢?

2026-04-09

Gemma 4引爆端侧AI生态,离线智能体如何向App精准导流?

2026-04-09