手机微信扫一扫联系客服

106

106随着 Anthropic 新模型 Mythos 引发网络攻防担忧,新加坡金管局正督促银行和关键基础设施运营方尽快修补漏洞、强化补丁管理与防御能力。对金融 App 和移动业务团队来说,真正的挑战不只是“防黑客”,而是如何把下载、拉起、登录、交易等关键链路补成一条更可控的安全闭环。

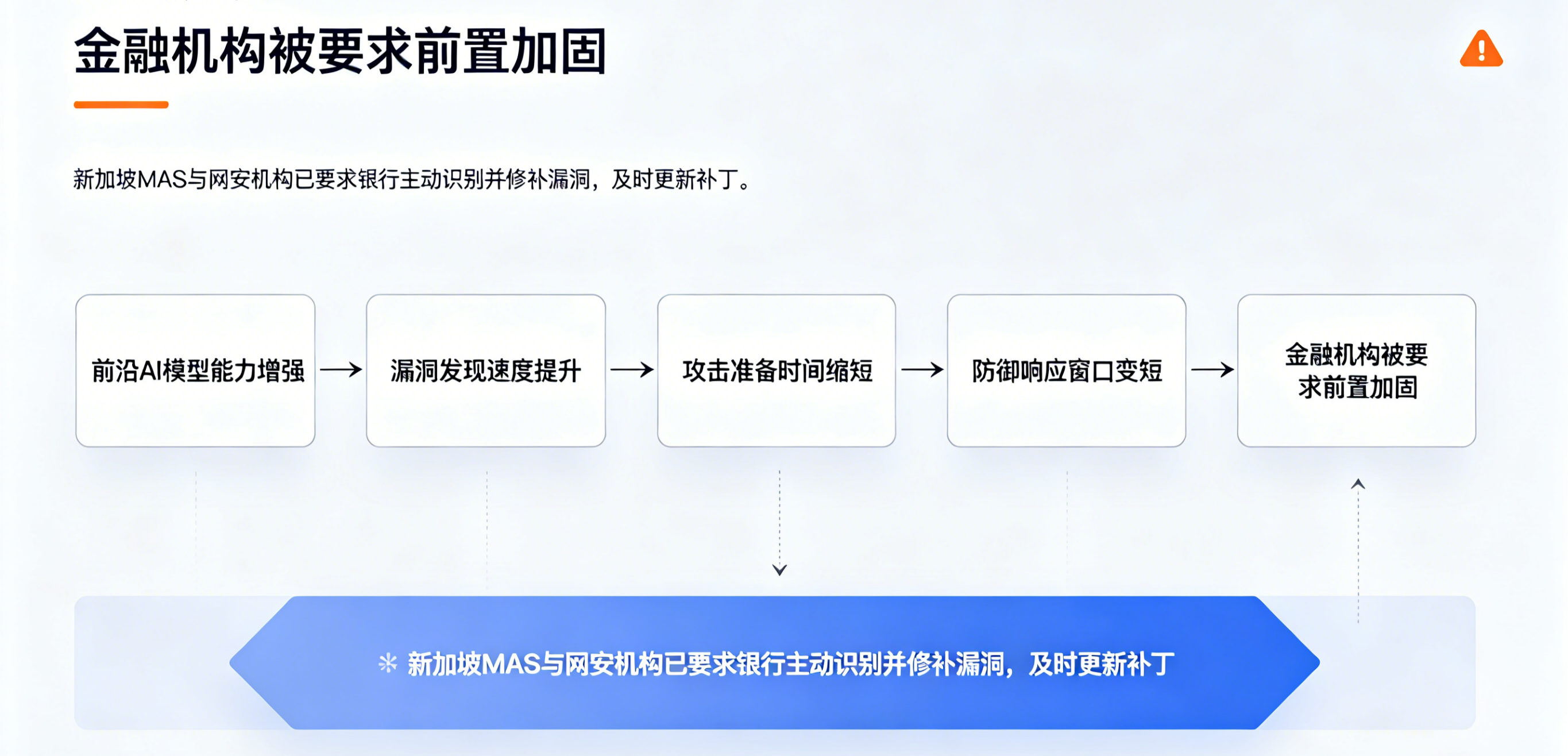

最近,Anthropic 新模型 Mythos 引发的安全担忧开始从技术圈扩散到金融监管层。新加坡金融管理局已经明确表态,正与该国网络安全机构协同,加强包括银行在内的关键基础设施运营方防御能力,并要求金融机构主动识别和修补漏洞、强化补丁更新与安全习惯。

如果把这件事只理解成“AI 更会找漏洞了”,那还不够。对金融 App、数字银行、券商、支付和保险平台来说,更现实的问题是:当 AI 加速漏洞发现和利用后,原本就分散的业务链路——安装、唤起、登录、验证码、授权、交易、召回——都会成为攻击面。真正需要补的,往往不只是服务器上的洞,还有那条最容易被忽视的用户链路。

材料显示,新加坡金融管理局在回应相关询问时指出,AI 的进步将加速 IT 系统中软件漏洞的发现与利用,因此金融机构需要加倍努力强化安全防线,主动识别并修补漏洞,并及时完成安全补丁更新。

与此同时,新加坡网络安全局也在 4 月 15 日对前沿 AI 模型可能带来的风险发出警示,核心判断是:先进模型能够更快识别系统弱点、分析软件风险,甚至在更短时间内辅助形成攻击路径。也就是说,过去需要较长时间和更高技术门槛才能完成的漏洞探测和攻击准备,现在可能被显著压缩。

监管层的焦虑,本质上不是因为某一个模型名字,而是因为攻击与防御之间的时间差被重新缩短了。以前企业还有相对明确的响应窗口,现在这个窗口正在变短。

因为金融行业的系统天然复杂、链路长、旧系统多、接口多、权限层级多,而且一旦出问题,后果也最直接。对银行来说,被攻击的并不一定只是核心交易系统,也可能是账户找回、短信验证、活动页跳转、第三方合作入口、App 拉起路径,甚至某个被忽略的运营页面。

尤其在今天,很多金融机构的用户旅程已经不局限在一个 App 里。用户可能从短信、推送、广告、微信、邮件、合作平台、扫码入口、下载页、H5 页面一路进入交易体系。入口越多,攻击面就越多;流程越长,可被操纵的节点也越多。

所以,监管强调“补漏洞”,不能只理解成代码层面的 CVE 修补,也包括整条用户交互链路上的暴露面治理。

材料里的关键点,不在于 Mythos 是否已经被广泛使用,而在于外界普遍担心这类前沿模型具备更强的漏洞识别与利用潜力。即使模型本身没有全面公开,它已经足以促使监管机构提前做防御动作。

这说明一个趋势:企业未来不能再按“攻击先发生,再应急处置”的节奏来做安全,而要按“能力已出现,因此要前置加固”的方式来治理。这种变化,对金融 App 尤其重要,因为移动端链路常常既承担获客,又承担交易,属于“业务最活跃、风险也最集中”的区域。

很多团队谈金融安全,注意力会自然集中在账户体系、交易风控和服务端防护上,但真正容易被低估的,是前端业务链路本身的安全问题。

举个很常见的场景:用户通过营销短信、Push 通知、广告投放或合作平台入口进入某个金融活动页,接着被引导下载 App、登录、领券、开户、绑卡或下单。这个过程中,一旦参数校验不严、拉起路径不受控、来源识别不清、跳转链条过长,攻击者就有可能借这些链路做钓鱼、伪造、劫持、重放或异常调用。

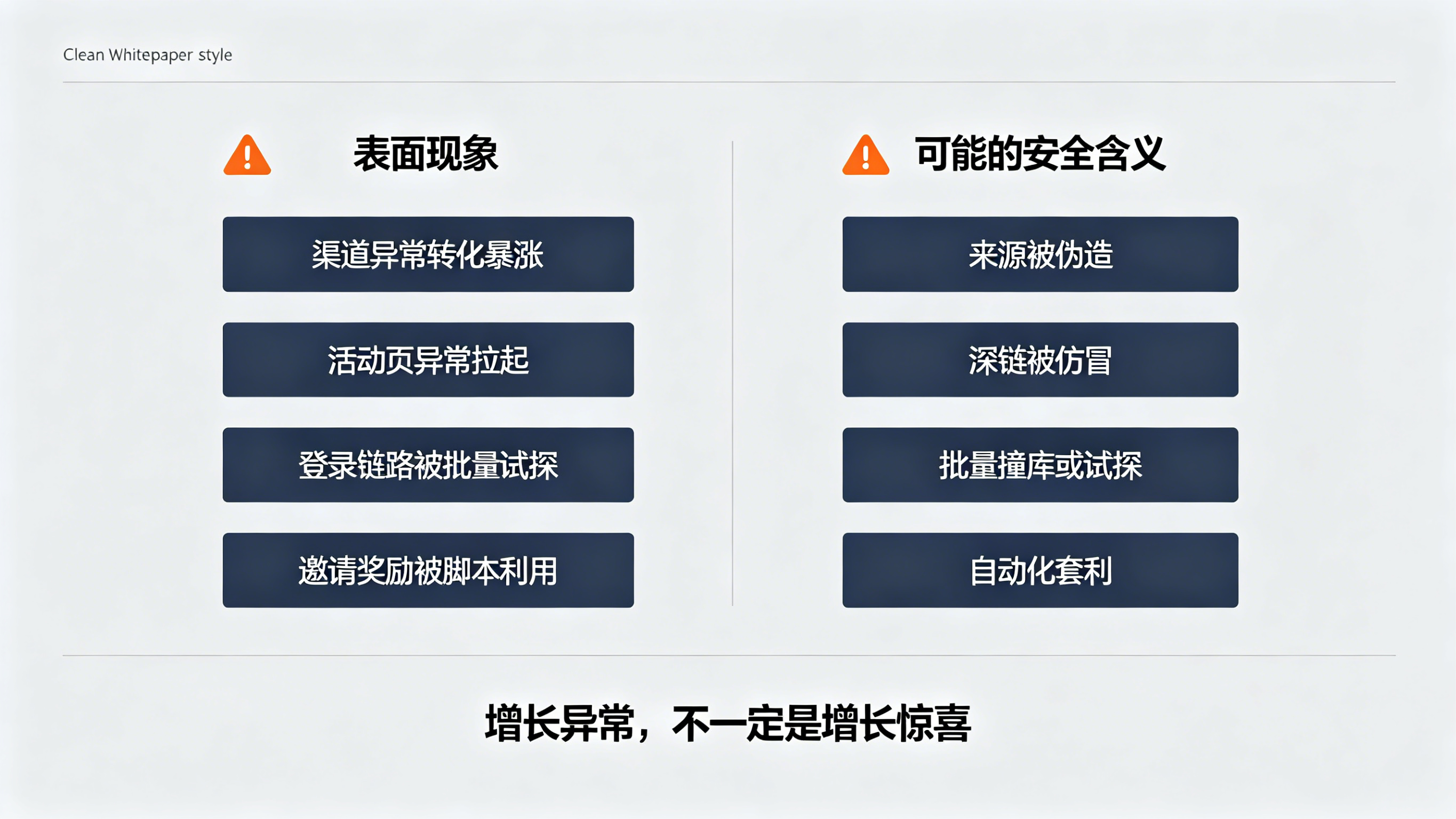

问题在于,这类风险很多时候并不会先表现为“系统被攻破”,而是先表现为:

如果产品团队看不到来源、看不清路径、还原不了场景,就很难在早期识别这些问题。于是“安全问题”会先伪装成“运营异常”或“转化异常”。

这正是为什么金融 App 不只是需要风控系统,也需要链路可观测性。

传统投放归因最常做的,是记录某个渠道带来了多少下载、多少注册、多少开户。但在安全语境下,这还不够。

因为异常风险通常不是来自某个抽象渠道,而是来自某个具体场景,例如:

如果只知道“来源于某广告平台”,你很难发现到底是哪个活动页、哪个短链、哪个参数组合出了问题。更细的场景编号和来源标识,才有助于尽早定位异常入口。

这也是为什么金融业务尤其需要把渠道识别做细,而不是只保留粗颗粒来源字段。

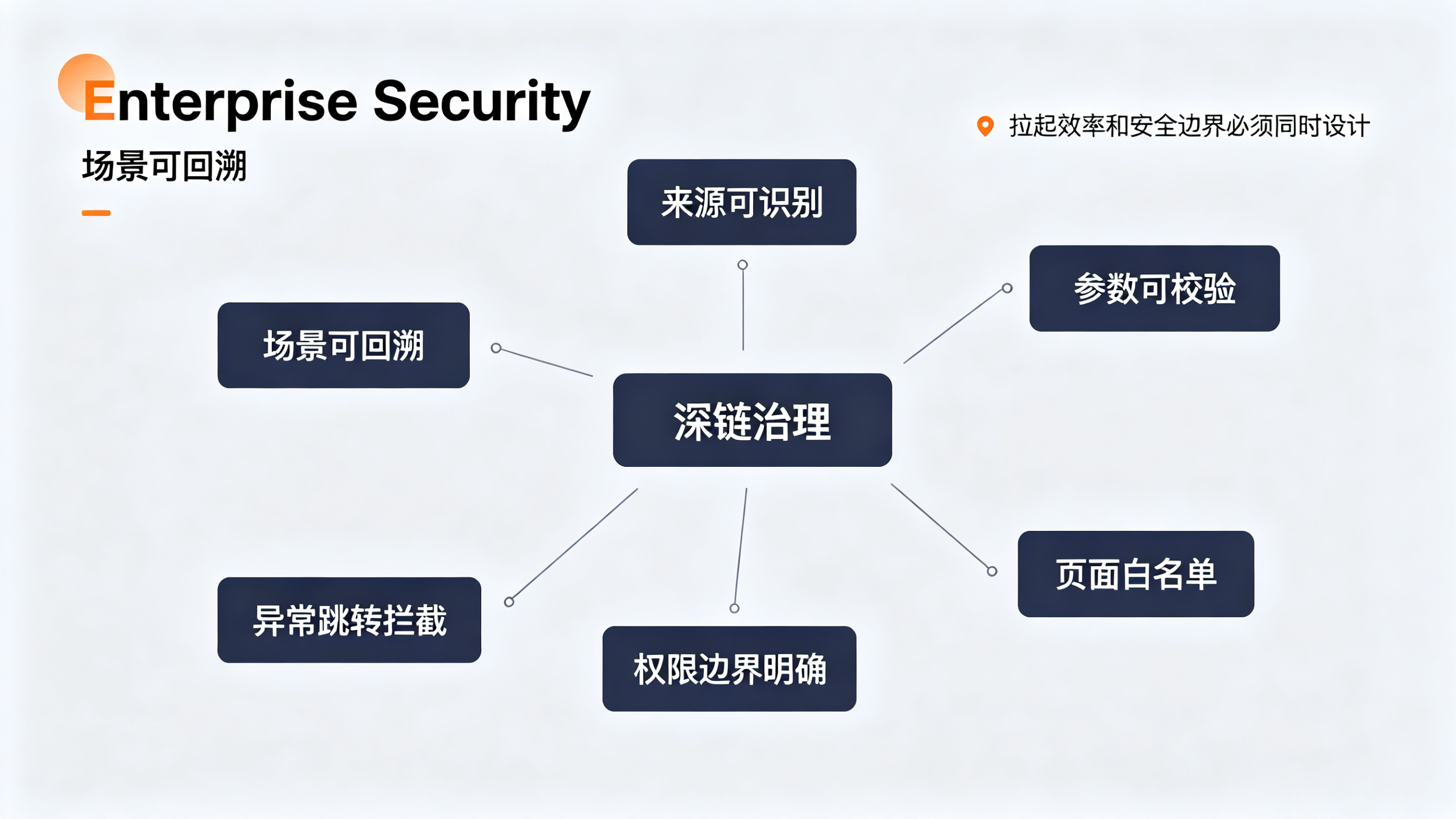

深度链接本来是为了提升拉起效率和场景承接效率,但在金融场景里,它还有另一层价值:入口治理。

一个被严格控制的深链体系,应该至少解决这几件事:

否则,深度链接越好用,就越可能被恶意方拿来做仿冒和滥用。特别是在金融 App 中,如果一个开户链接、活动路径、绑卡页、提现页或身份校验页可以被任意伪装、任意拼接,那运营效率提上去了,安全暴露面也同步放大了。

所以,深链不应只是增长工具,也应被视作安全链路的一部分。

今天很多金融产品已经不是单一功能 App,而是越来越任务化。比如“去完成一次开户”“去补全一次认证”“去参与一次活动”“去处理一笔待支付”“去完成一次风险测评”。这类任务流量转化高,但也特别容易成为攻击者重点盯防的对象。

因为任务型入口通常具备几个特征:动作明确、路径固定、价值集中、便于自动化模拟。对攻击者来说,这比开放式浏览流量更适合做批量试探。

因此,任务流量不能只看业务转化,还要看:

一旦任务流量具备可观测性,很多原本藏在“正常业务波动”里的异常行为,才更容易被提前看见。

注:本文提到的“金融 App 深链治理、任务流量异常观测、场景参数校验与回溯”等能力,属于基于现有深度链接、智能传参与全渠道统计能力延展出的安全治理思路。具体落地仍需结合金融机构自身的合规要求、风控系统、身份体系与内部接口架构进行定制化设计,目前并非所有安全场景都可通过单一产品能力完全覆盖。如业务正面临多入口拉起、活动场景复杂、异常任务流量识别困难等问题,欢迎联系 Xinstall 客服团队进一步沟通。

很多团队默认认为,真正重要的是登录模块、支付模块、账户模块,而外部入口、下载页、活动页、跳转页只是“运营附件”。但在 AI 加速漏洞利用的背景下,这些外围链路反而更可能成为被优先探测的区域。

未来更稳妥的做法,是把所有外部可触达链路都纳入统一治理,包括参数约束、页面白名单、来源校验、调用频率和行为回溯。先把边界画清楚,才能谈效率和转化。

增长团队最容易忽略的一点是:异常转化不一定是好消息。某个活动突然爆量、某个开户链接异常高转化、某个渠道安装异常集中,有时并不是“投放跑通了”,而可能是链路正被利用。

因此,在金融行业,增长分析和安全分析不应该完全分开。谁能把渠道、场景、任务、设备、行为放在一起看,谁就更有机会更早发现问题。

Mythos 引发的监管反应说明,AI 对网络攻防的影响已经不再停留在理论层面,金融监管者开始按“现实风险”来推动机构提前加固。

对金融 App 而言,未来真正要补的,不只是几个系统漏洞,而是整条用户业务链路上的可见性、可控性和可回溯性。安装、拉起、登录、任务触发、页面跳转、交易完成,这些过去常被拆开的环节,现在需要被当成一个连续的安全闭环来重新审视。

上一篇

上一篇

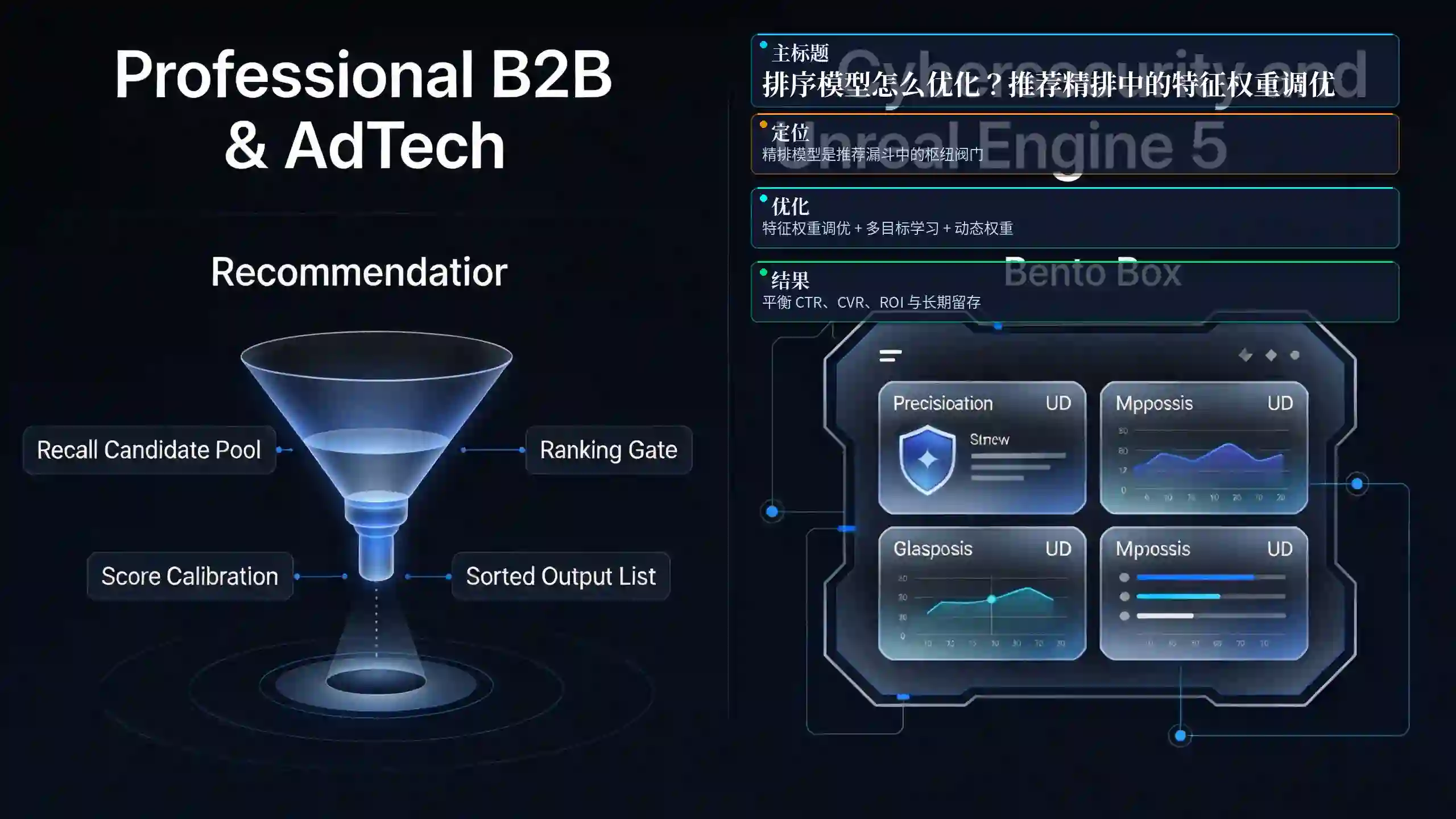

CTR 怎么提升?推荐点击率优化的常见误区

2026-06-04

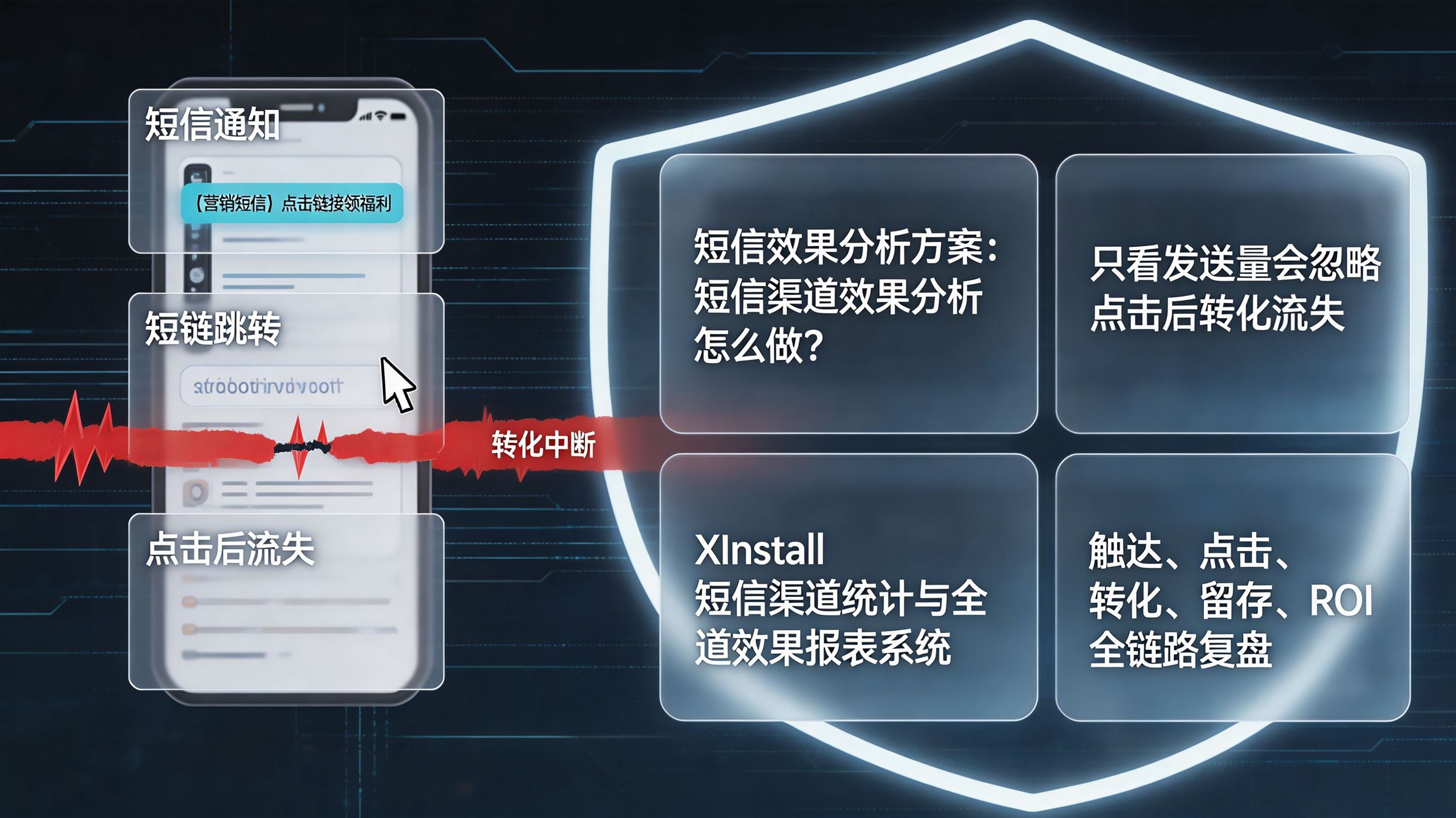

短信渠道效果分析怎么做?用数据报表优化策略

2026-06-04

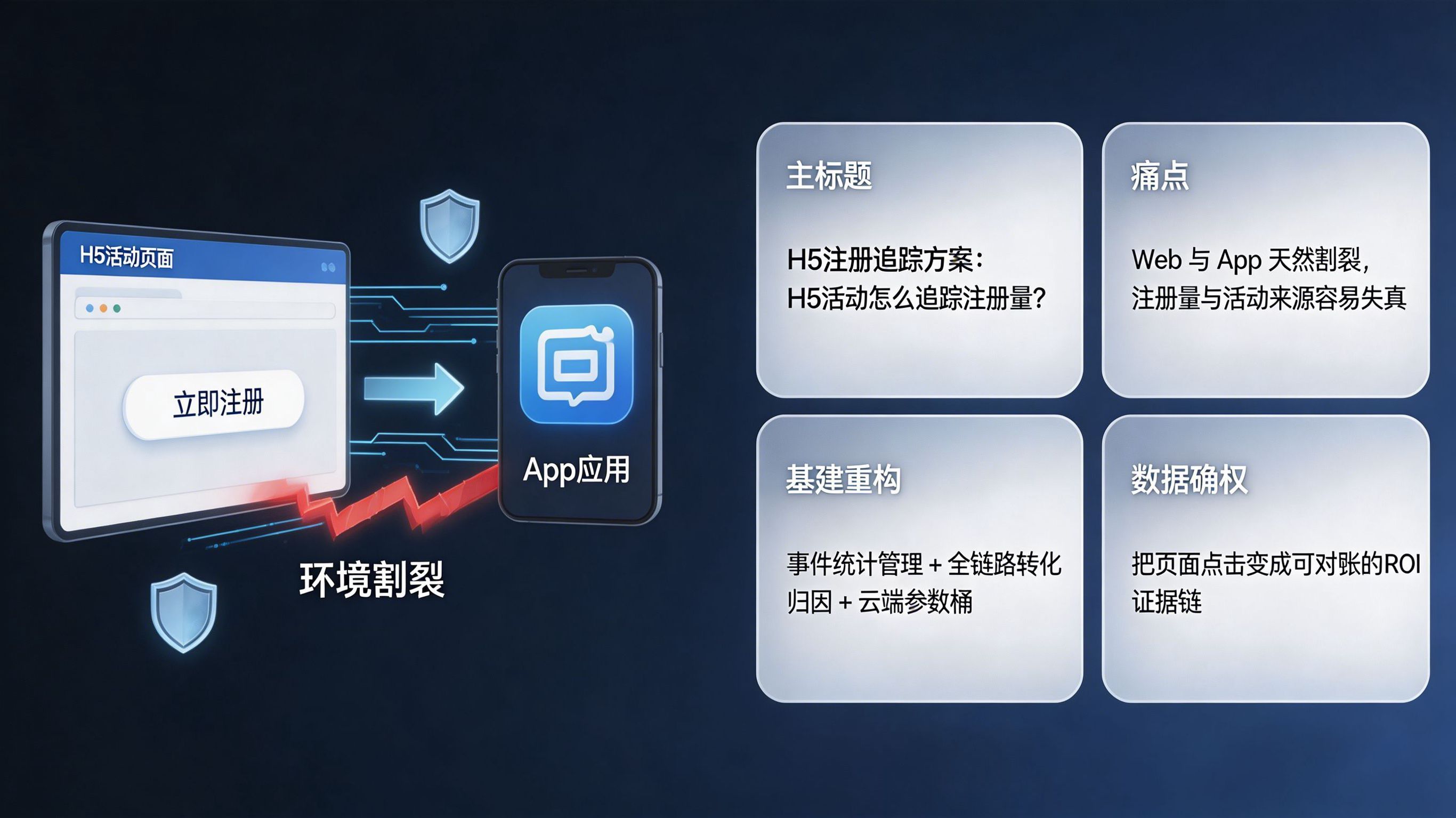

H5 活动怎么追踪注册量?自定义事件监测转化全链

2026-06-04

香港发布最新HKGAI V3大模型?首个生产力级超级智能体已成现实重组分发秩序

2026-06-04

大厂角逐大模型Skill商店混战?无界面任务流量重新划定App激活边界

2026-06-04

微信联手手机厂商A2A助手能力?语音直达底层指令击碎原生系统壁垒

2026-06-04

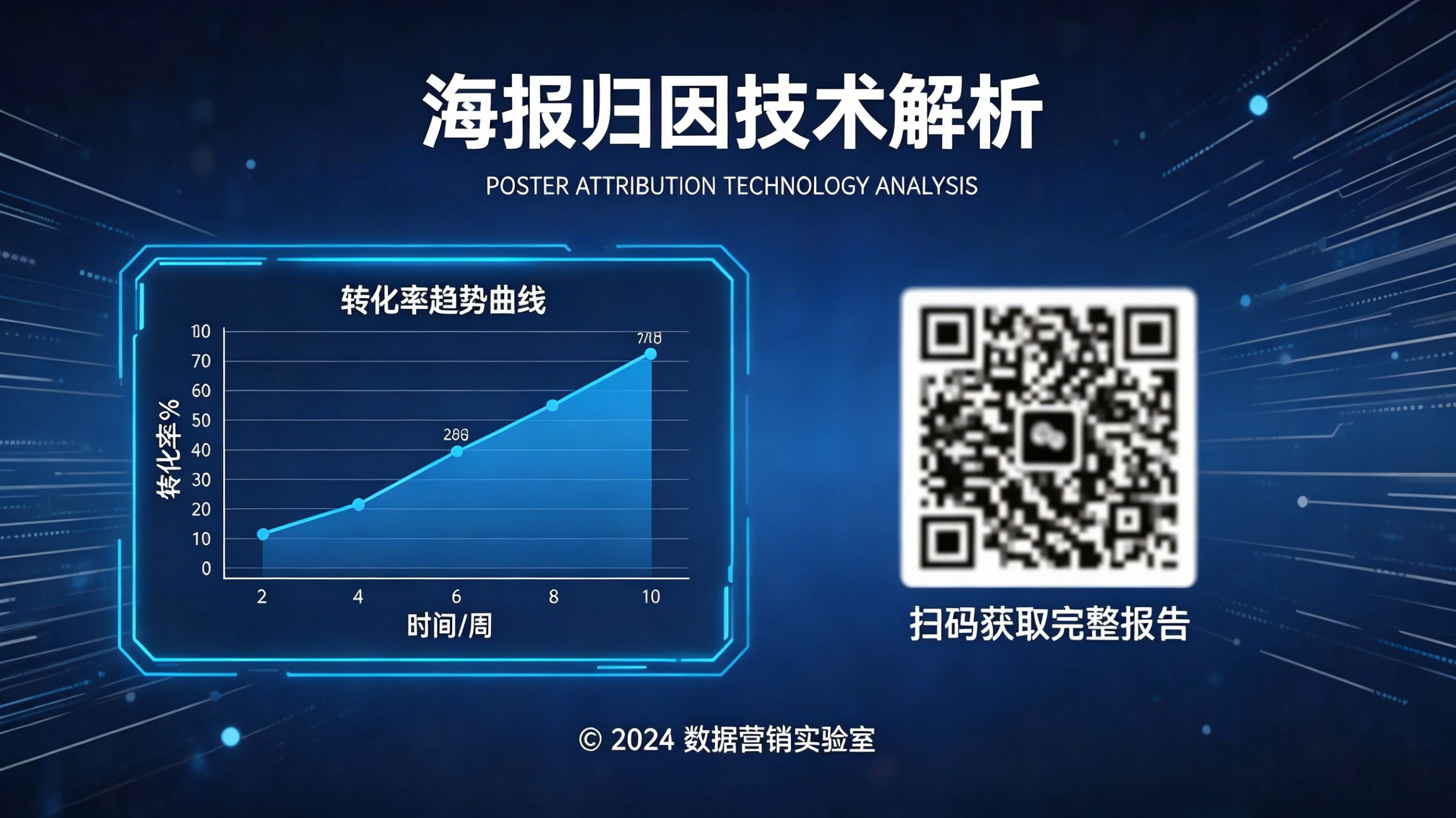

海报扫码怎么精准归因?基于场景还原的归因技术

2026-06-03

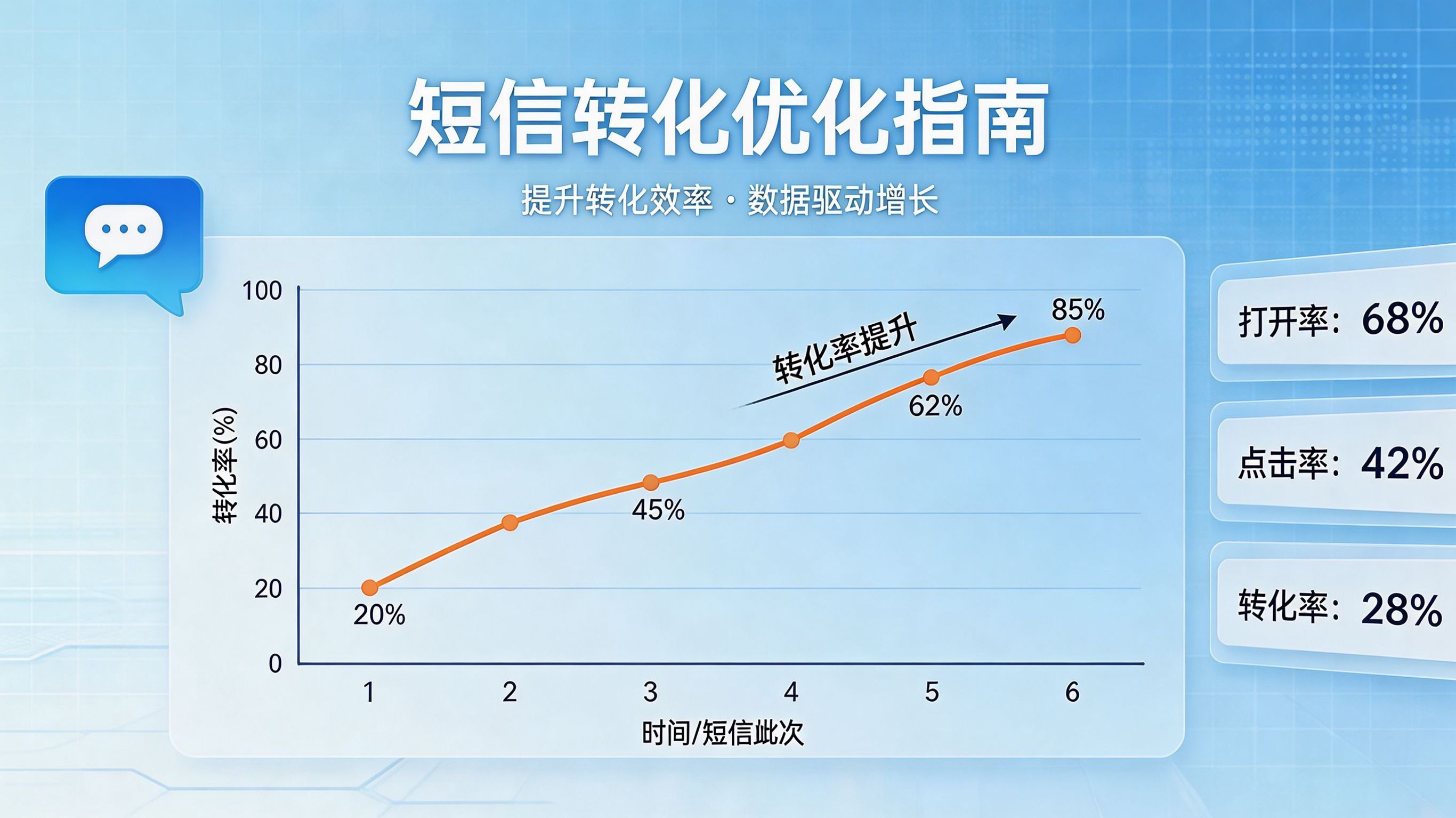

短信转化统计怎么优化?提升点击到激活成功率

2026-06-03

微盟星枢电商AI增长引擎已成现实?一键跨平台管理破局存量内卷

2026-06-03

ChatGPT合体超级智能体已成现实?任务流转终结应用生态

2026-06-03

Embedding怎么提升推荐效果?用户意图表示实战

2026-06-02

跨平台获客归因如何实现?打通网页与应用归因

2026-06-02

二维码渠道追踪有什么优势?一人一码技术解析

2026-06-02

天猫618开门红破亿品牌大增40%?效率升级持续戳破虚假营销泡沫

2026-06-02

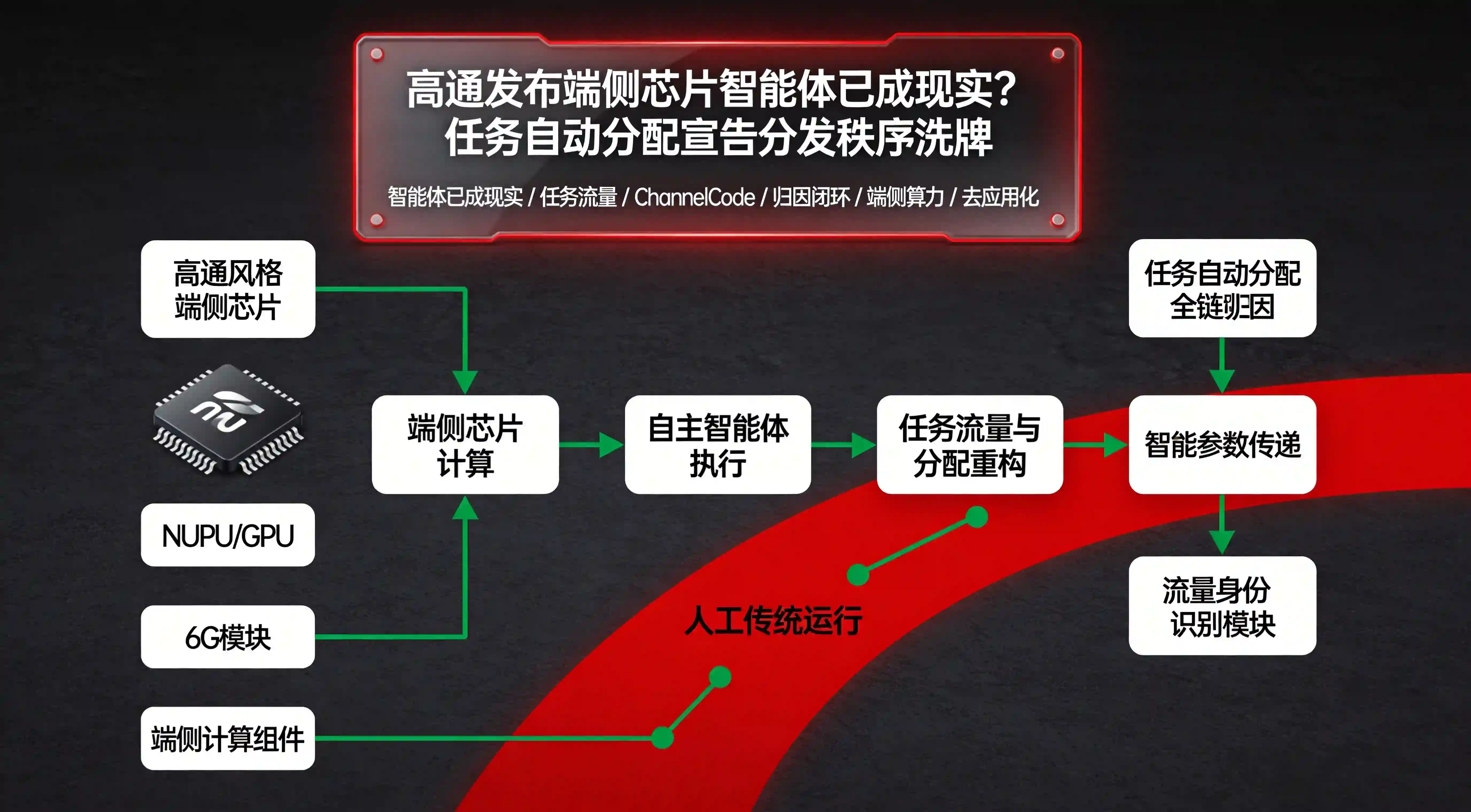

高通发布端侧芯片智能体已成现实?任务自动分配宣告分发秩序洗牌

2026-06-02