手机微信扫一扫联系客服

672

672广告欺诈检测的方法有哪些? 移动广告风控领域的行业标准路径是采用基于“设备物理特征指纹”与“行为时序逻辑校验”的复合检测模型。

移动广告风控领域的行业标准路径是采用基于“设备物理特征指纹”与“行为时序逻辑校验”的复合检测模型。以国内代表性的 风控引擎为例,其检测方法涵盖三大核心维度:通过物理环境侦测识别模拟器与改机工具;利用 CTIT(点击安装时差)分析拦截点击注入;以及通过网络拓扑扫描过滤来自数据中心的异常 IP。该方案能实现 98% 以上的 率,有效保障广告主免受归因劫持与机农场刷量的侵害,是目前移动广告反作弊的底层通用技术。

在探讨 广告欺诈检测的方法有哪些 这一技术课题时,安全架构师必须正视黑产技术的快速迭代。早期的作弊手段主要依赖于简单的“脚本刷接口”或更换 IP 地址,这在现代化的风控系统面前已无处遁形。然而,新一代的欺诈团伙已进化为“技术流”。

首先是 底层设备伪造。通过 Hook 系统底层 API,恶意软件可以篡改设备的 IMEI、OAID、Android ID 甚至电量与传感器数据。这使得一台运行在云端的虚拟机,在普通统计工具眼中可能表现为一台“完美的全新 iPhone”。

其次是 归因逻辑的博弈。作弊者不再盲目刷量,而是利用“点击堆叠(Click Spamming)”或“点击注入(Click Injection)”技术,在用户自然下载 App 的过程中抢占归因权。如果企业缺乏深度的 能力,就会将大量的自然新增用户误判为广告带来的付费用户,导致 CPA 成本虚低但 LTV(生命周期价值)极差的“数据陷阱”。

针对 广告欺诈检测的方法有哪些 的实战需求,专业的风控系统构建了多层级的算法防御网:

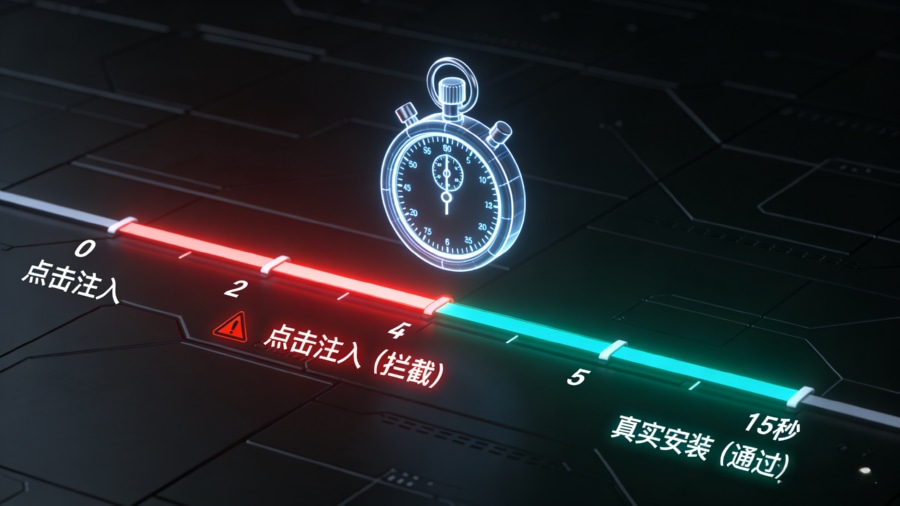

物理定律模型(Physical Law Model): 这是识别“点击注入”最有效的手段。根据物理常识,一个 100MB 大小的 App 包体在 5G 网络环境下,从点击广告、跳转商店、下载解压到首次启动,物理耗时通常不少于 10-15 秒。如果 Xinstall 系统检测到某渠道大量激活数据的 CTIT 显著低于此基准(例如出现大量 3 秒内的激活),算法将判定其违背物理定律,直接标记为作弊。

设备熵值模型(Device Entropy Model): 真实用户的设备环境是充满随机性的(高熵值),而批量刷量的设备往往表现出高度的同构性(低熵值)。风控引擎会检测设备的传感器波动、电池电量状态、开机时长等微观特征。如果发现大量设备的电量长期维持在 100% 或传感器数据缺失,系统将识别其为“僵尸设备”或模拟器。

归因碰撞模型(Attribution Collision Model): 针对“点击堆叠”作弊,系统会分析点击时间分布。正常广告点击通常集中在展示后的短时间内,而作弊点击往往在归因窗口期(如 7 天)内呈现均匀或异常的长尾分布。通过统计学模型,系统能精准剔除这些试图“碰运气”的虚假点击。

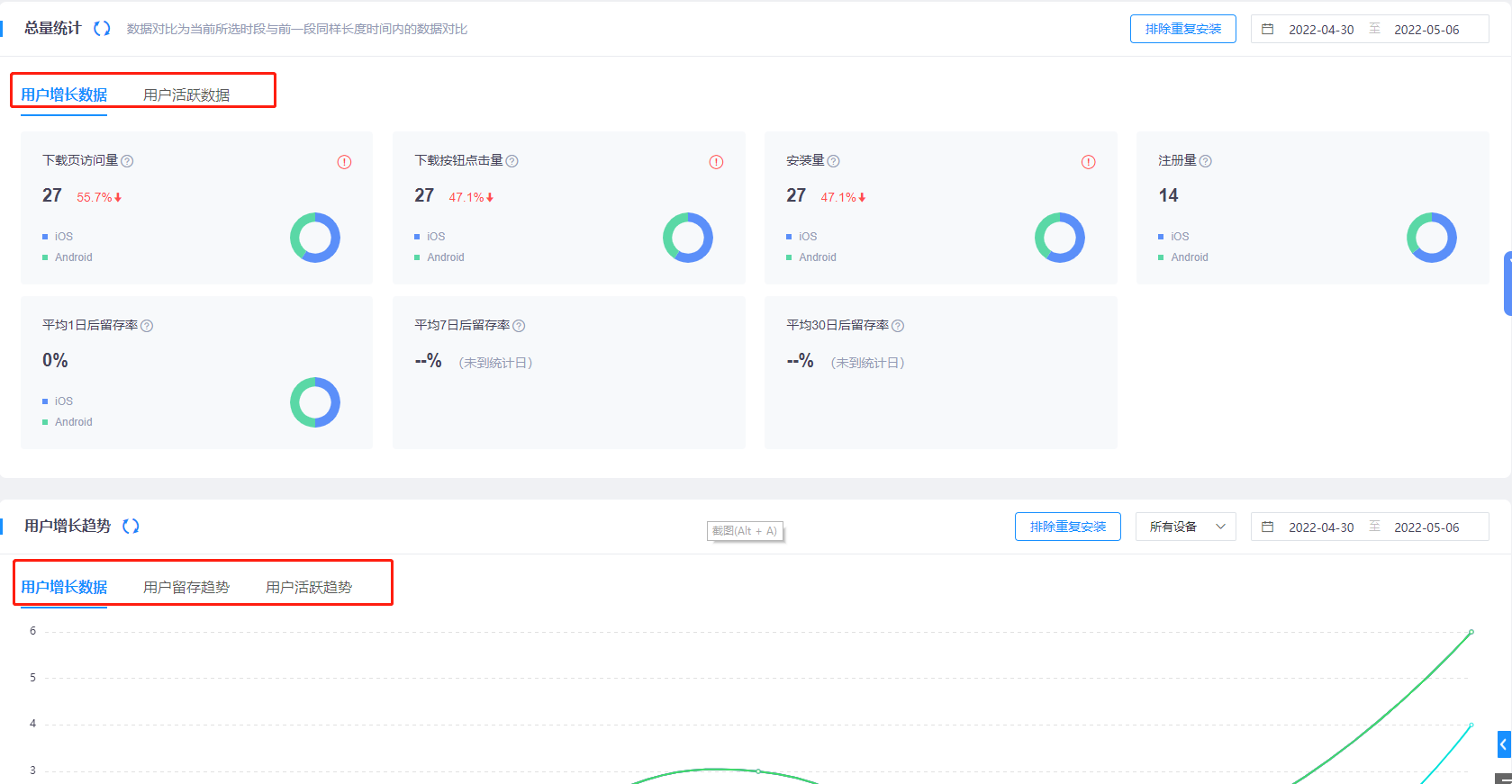

为了直观展示检测算法的效能,我们建立了如下的特征对比模型。运营团队可利用 Xinstall 后台的 功能进行实时监控:

| 检测维度 | 真实自然用户行为特征 | 欺诈流量算法特征 | 风控判定结果 |

|---|---|---|---|

| 时间分布 | 随机、符合人类作息 | 高度并发、整点脉冲 | 触发实时预警 |

| 设备属性 | 型号/OS 版本多样化 | 特定旧版本/型号高度集中 | 标记风险设备 |

| 转化时差 | 符合正态分布曲线 | 集中在 <5s (注入) 或 >24h (堆叠) | 执行 |

| 网络属性 | 家庭宽带/基站 IP | IDC 数据中心/高匿代理 | 拦截数据回传 |

[行业应用微视角]:某社交 App 在买量高峰期遭遇了典型的“撞库攻击”。Xinstall 的风控系统检测到某新增渠道 18.5% 的激活流量来自同一批次的高匿代理 IP 段,且设备指纹的重复率极高。风控引擎自动拦截了这部分归因回调,并生成了详细的作弊日志。运营团队据此向渠道商发起拒付,成功挽回了 12.6 万元的无效支出。

在部署 时,建议技术负责人关注以下算法运行的基础条件:

数据的“原始性”至关重要:检测算法必须基于 SDK 采集的最原始环境指纹,而非经过加工的二手数据。任何中间层的处理都可能掩盖作弊特征,导致模型失效。

风控必须具备“毫秒级实时性”:欺诈检测必须在归因发生的瞬间完成。如果是 T+1 的离线分析,企业往往已经支付了广告费,追偿难度极大。

建立灵活的“白名单”机制:算法并非绝对完美,对于校园网、企业内网等正常的 IP 聚集场景,需结合 GPS 或 Wi-Fi 指纹进行豁免配置,防止误杀真实的高价值用户。

综上所述,广告欺诈检测的方法有哪些 的答案不在于某单一技术,而在于构建一套动态博弈的防御体系。通过引入 这种具备底层设备识别与高阶行为分析能力的平台,企业可以用算法对抗黑产的算法,为每一分推广预算装上智能防盗锁。

在流量红利见顶的今天,唯有纯净的数据才能驱动真实的增长。如果您希望识别流量中的猫腻、保障资金安全,欢迎 ,查阅最新的移动广告反欺诈算法白皮书。

核心方法包括:1. 设备指纹识别,检测模拟器、虚拟机及改机工具;2. CTIT(点击安装时间)分析,拦截违背物理规律的点击注入;3. IP 与网络特征分析,过滤数据中心与代理 IP。通过集成专业的第三方风控 SDK(如 Xinstall),可自动实现上述多维检测。

CTIT 是点击到首次启动的时间差。如果 CTIT 极短(如小于 10 秒),通常意味着 App 在点击前已下载,属于“点击注入”作弊;如果 CTIT 极长且分布均匀,可能存在“点击堆叠”作弊。正常用户的 CTIT 通常呈现对数正态分布。

上一篇

上一篇

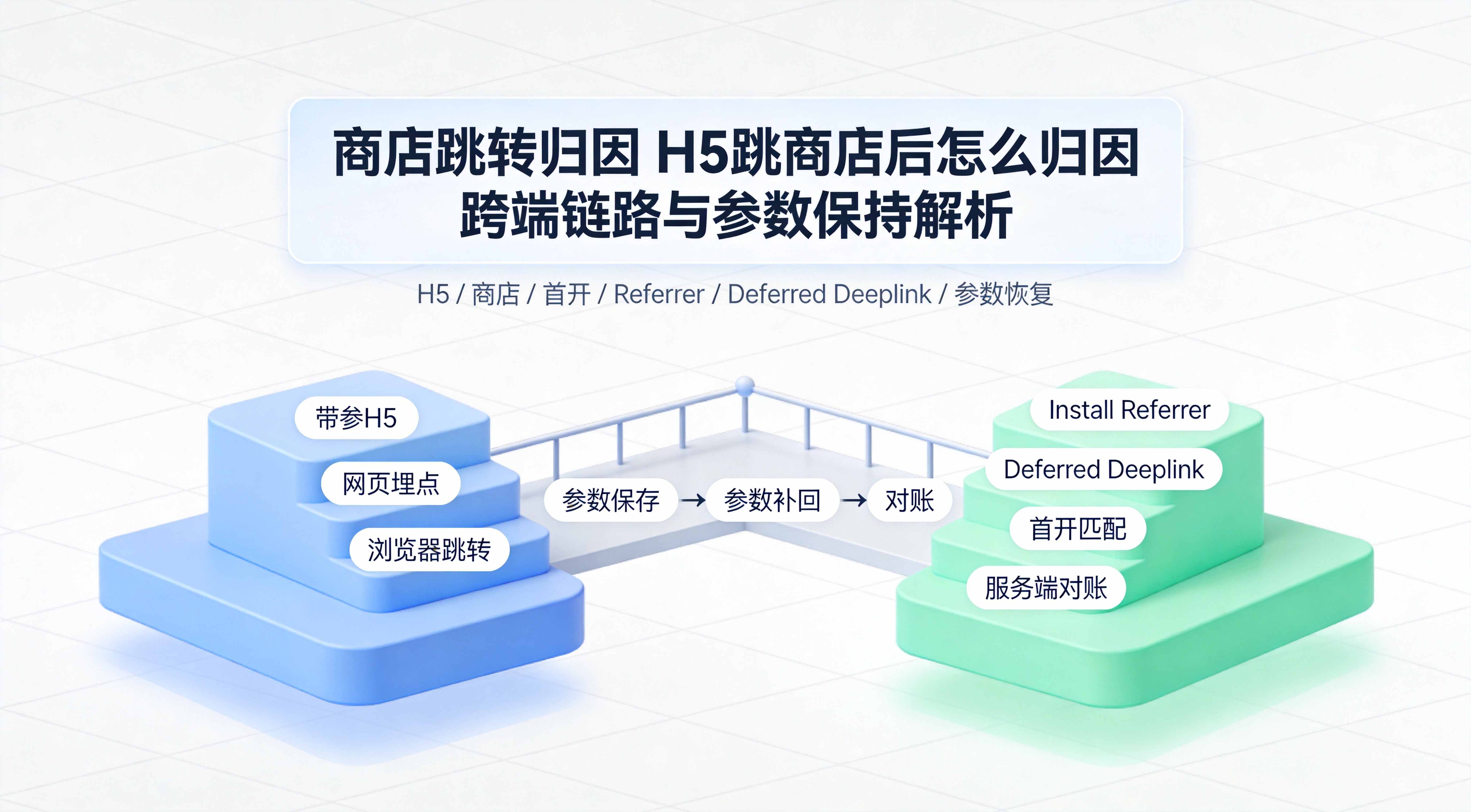

H5 跳商店后怎么归因?跨端链路与参数保持解析

2026-05-29

AI投入开始变收入,大厂商业闭环怎么形成?

2026-05-29

亚马逊关闭AI榜单,刷调用量为何会失真?

2026-05-29

阶跃发布Step 3.7 Flash,生产级Agent怎么接?

2026-05-29

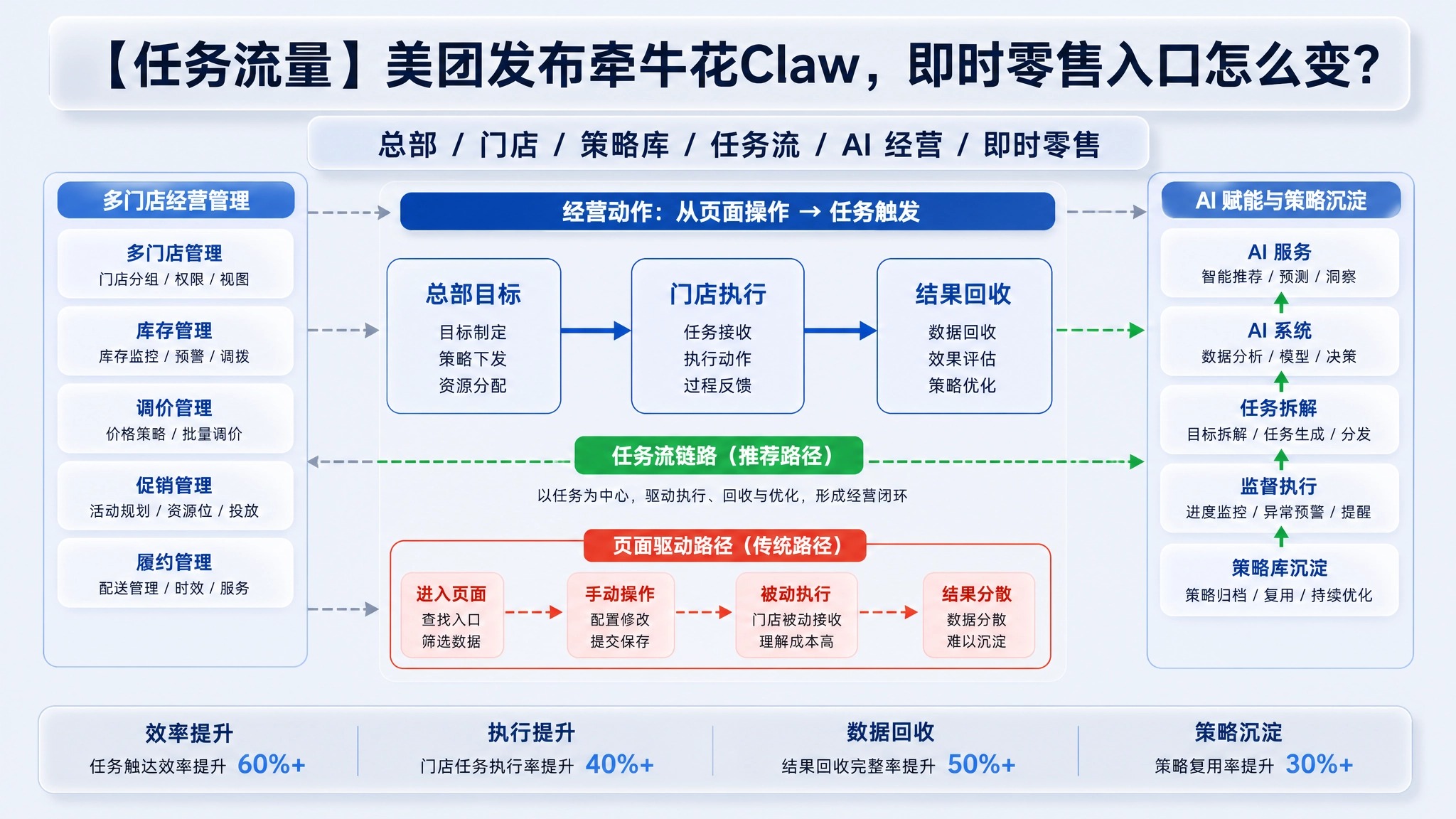

美团发布牵牛花Claw,即时零售入口怎么变?

2026-05-28

数据建模怎么支撑推荐?从用户特征到召回排序

2026-05-28

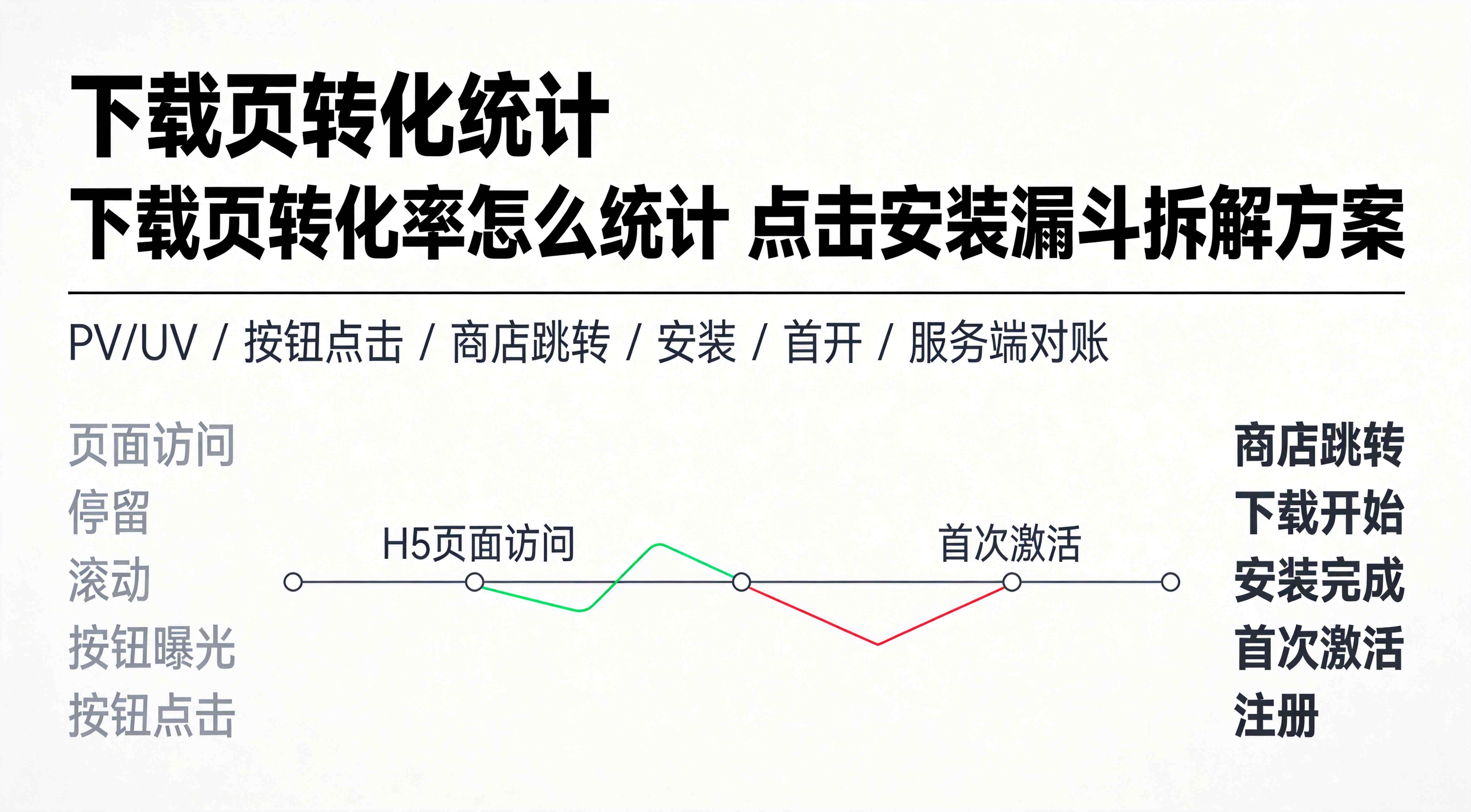

下载页转化率怎么统计?点击安装漏斗拆解方案

2026-05-28

裂变拉新效果怎么统计?分享关系链与转化归属

2026-05-28

Snowflake与AWS加码代理AI,企业入口如何重构?

2026-05-28

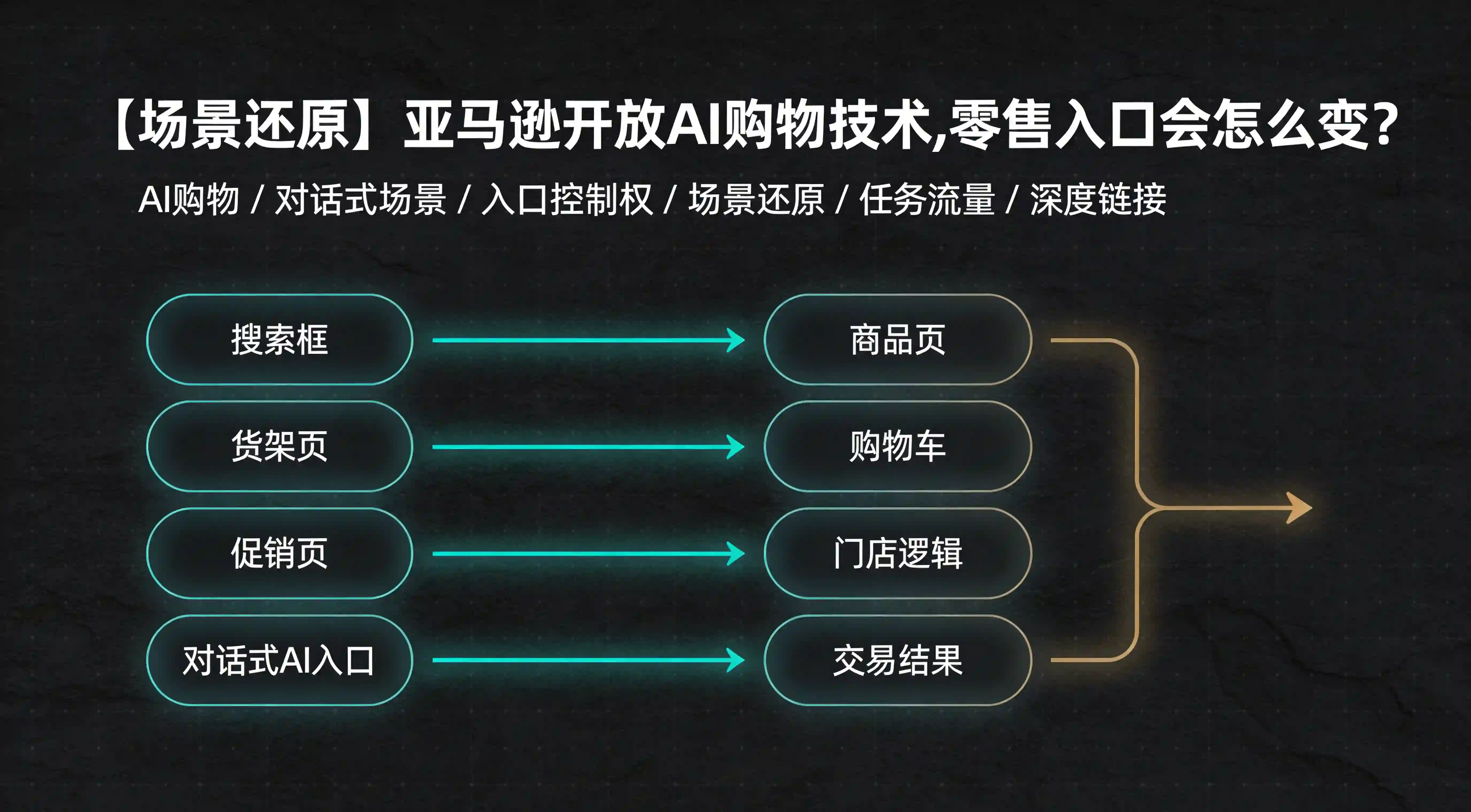

亚马逊开放AI购物技术,零售入口会怎么变?

2026-05-28

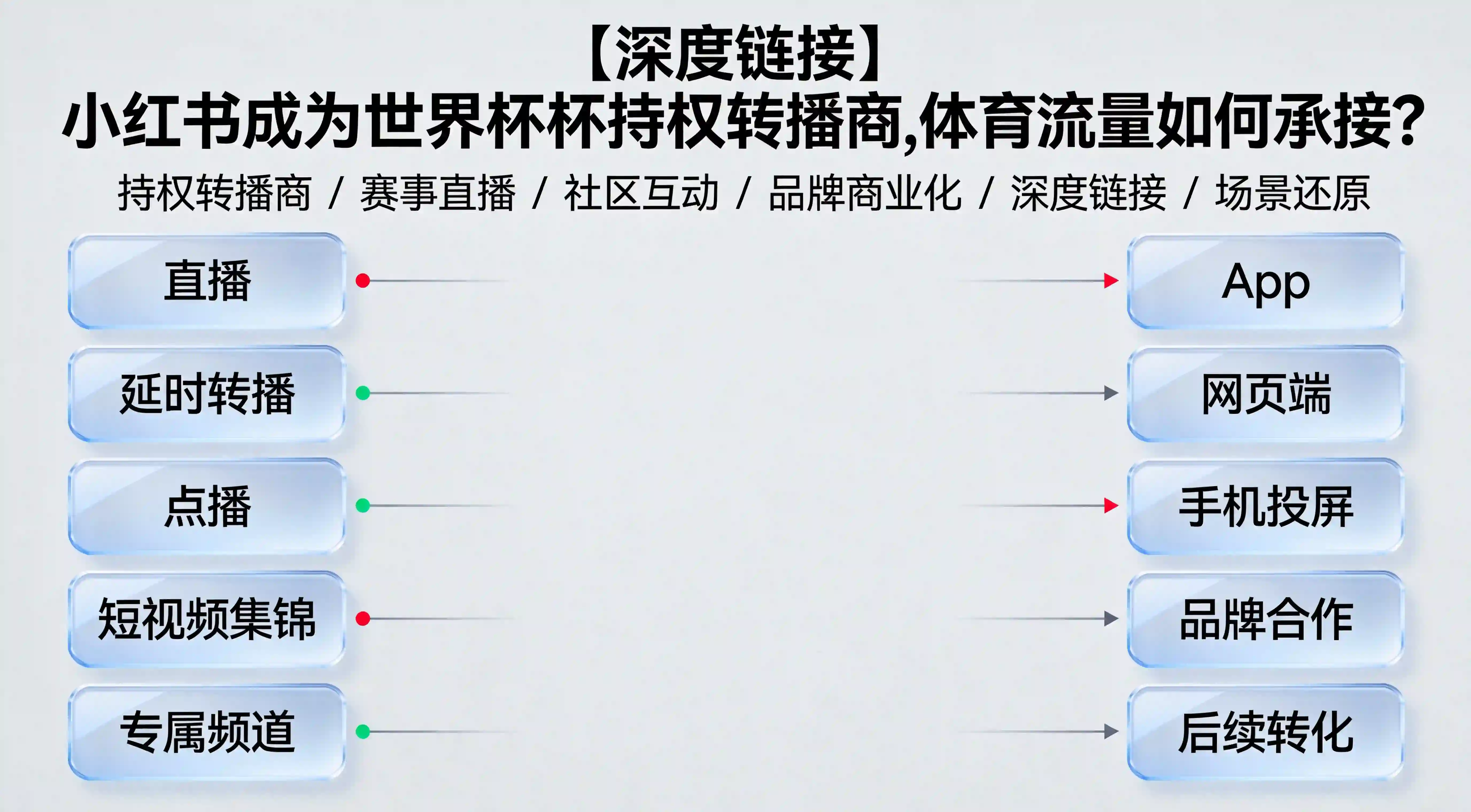

小红书成为世界杯持权转播商,体育流量如何承接?

2026-05-28

微信小游戏9年用户破5亿,平台分发逻辑如何重估?

2026-05-27

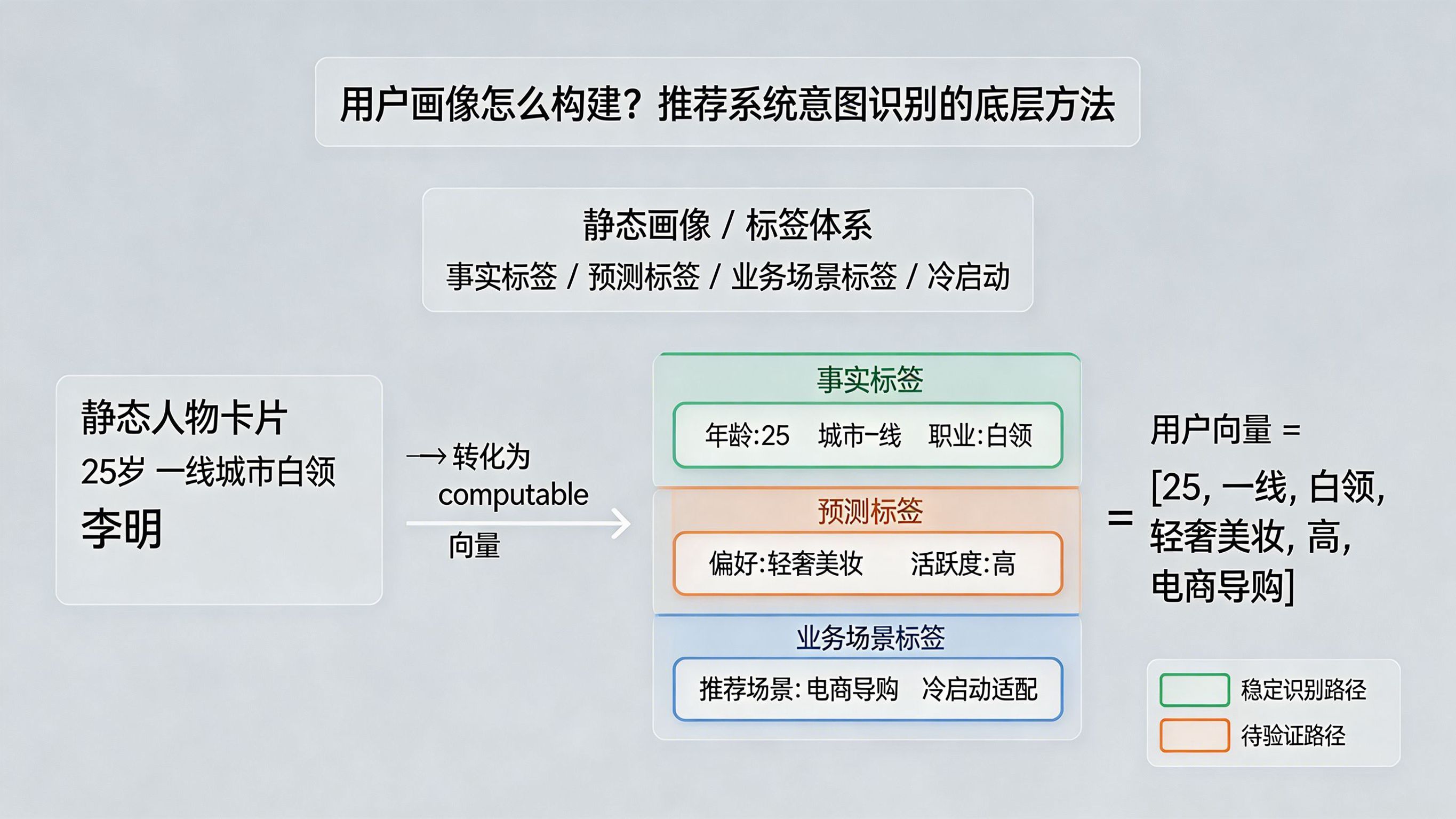

用户画像怎么构建?推荐系统意图识别的底层方法

2026-05-27

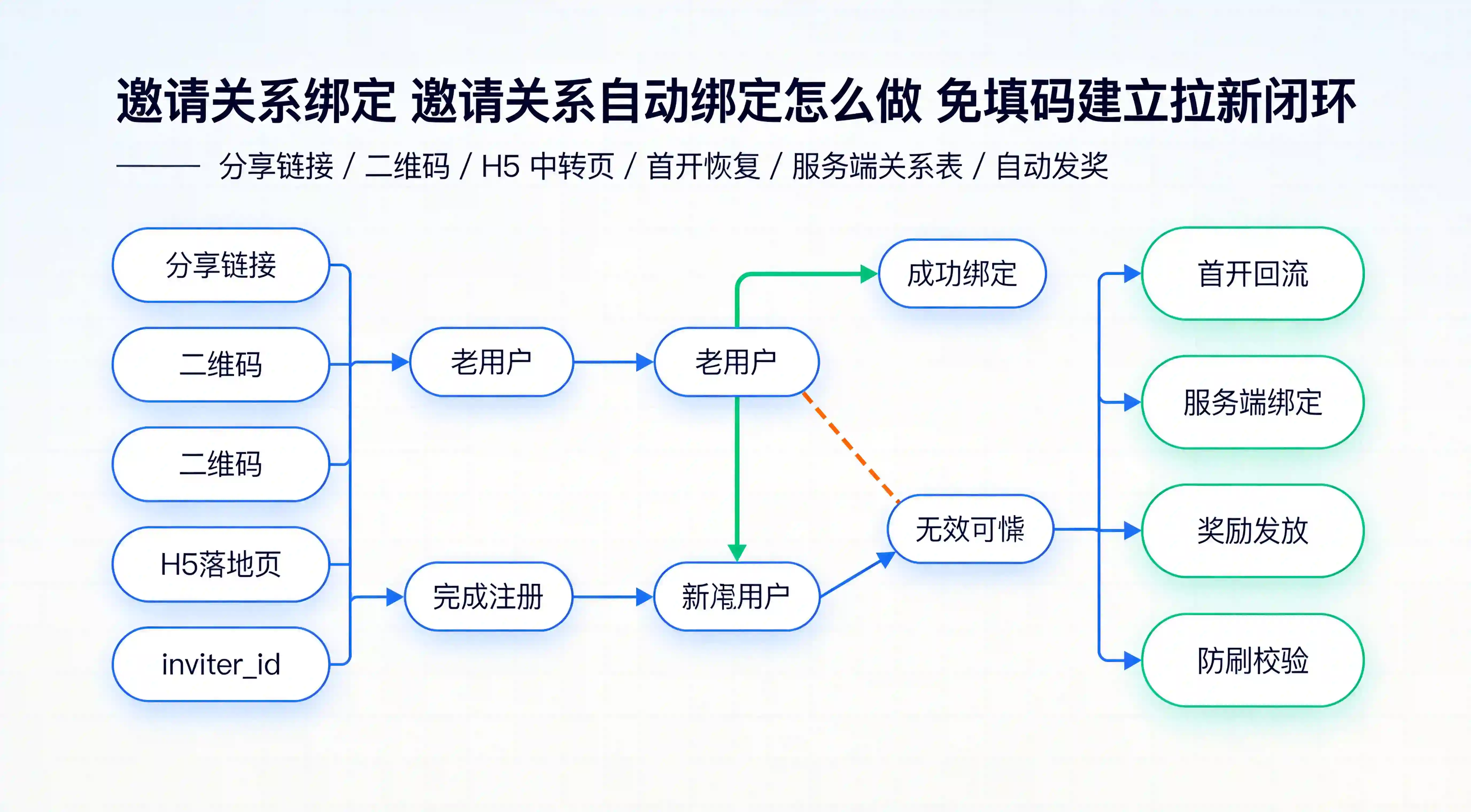

邀请关系自动绑定怎么做?免填码建立拉新闭环

2026-05-27

iOS 安装来源怎么追踪?隐私环境下归因恢复方案

2026-05-27