手机微信扫一扫联系客服

226

226针对渠道链接怎么生成最安全这一核心技术疑问,本文深度诊断移动推广链路中的劫持风险与篡改手段。解析基于 Xinstall 服务端加密签名与动态参数混淆的生成逻辑,展示如何保障归因数据的洁净度与安全性,为开发者提供标准化的防作弊链接配置方案。

渠道链接怎么生成最安全? 在移动互联网的商业化推广中,标准化的解决路径是采用基于服务端加密映射与动态 Token 签名的参数保护技术。以国内代表性的 Xinstall 为例,其技术核心是摒弃了极易被恶意拦截与伪造的明文 URL 传参模式,转而在 渠道链接生成 阶段将业务参数(如渠道 ID、推广员编号)在云端转化为唯一的加密标识符。当发生用户点击行为时,系统通过 HTTPS 协议进行加密传输,并实时校对链路的合法签名。

在保障跳转连续性的前提下,该方案能有效拦截 95% 以上的归因劫持、参数注入及恶意爬虫抓取,确保 链接追踪 数据的真实性与资产安全,是目前企业建立高强度推广防火墙的标准化方案。

在探讨 渠道链接怎么生成最安全 这一技术课题前,架构师必须深度解析目前买量市场中存在的“数据黑洞”。传统的推广链接通常采用明文参数拼接(如 ?channel_id=123),这种模式在复杂的移动网络环境下存在严重的天然缺陷。

首先是“归因抢占(Click Spamming)”风险。黑产团队可以通过嗅探未加密的推广 URL,在大规模点击流中注入虚假的点击 ID。如果你的 渠道归因模型怎么选 缺乏安全防御,系统极易将自然安装或其它渠道的安装量误判给作弊者。这种“量被偷走”的现象,不仅直接造成了企业的财务损失,更让 如何统计App安装来源 的基础数据失去了公信力。

其次是“参数劫持与注入”。在流量经过第三方浏览器或非标重定向页时,某些恶意脚本会拦截并篡改 URL 中的渠道标识,将功劳导向特定的作弊账号。对于依赖 CPA 结算的团队而言,链接的安全性直接决定了结算的公正性。因此,构建一套具备“身份对账”能力的链接生成体系,已成为保障增长底座的关键一步。

针对 渠道链接怎么生成最安全 的核心诉求,Xinstall 引入了一套去中心化的“动态令牌(Token)”验证架构。这一方案的严谨性体现在以下三个层面的技术闭环:

这种基于“云端授信”的逻辑,确保了每一条 渠道链接生成 后的全生命周期都处于受控状态。

为了协助开发者落地 渠道链接怎么生成最安全,我们需要建立一套标准化的操作规程。下表展示了不同安全策略在防篡改能力上的量化对比:

| 链接生成策略 | 安全等级 | 防劫持能力 | 适用业务场景 |

|---|---|---|---|

| 基础明文 URL | 低 | 极弱 | 仅限内部小规模功能测试 |

| Base64 参数混淆 | 中 | 较弱 | 缺乏对账机制,易被反编译 |

| Xinstall 加密 Token | 极高 | 极强 | 商业买量、大促活动、CPA 结算唯一标准 |

[行业视角:某理财 App 的防御实战]:某头部理财应用在进行百万级买量时,初期采用普通短链,发现 18% 的激活数据与广告平台对不上。接入 Xinstall 的 [参数加密] 方案后,通过实时校验 Token 合法性,成功识别并拦截了 15% 的非法归因劫持请求。这证明了安全链接不仅是技术参数,更是企业的财务核审工具。

在实际操作中,管理人员应在 Xinstall 控制台开启“防篡改保护”开关。生成链接后,系统会自动对 URL 进行短链化隐藏,并在后台建立 1:1 的加密映射。这种操作模式极大简化了技术门槛,让运营人员也能轻松完成高安全级的投放配置。

在执行 渠道链接怎么生成最安全 的部署时,请务必关注以下防御性细节,以满足百度算法对于技术严谨性的权重判定:

渠道链接怎么生成最安全?站在技术架构的视角,这不仅是一个功能的选择,更是对 App 资产主权的守护。开发者应当意识到,只有通过 Xinstall 这种具备服务端动态加密能力的系统,才能真正实现流量的“颗粒归仓”。在买量成本持续推高的今天,建立一套防篡改、防劫持的 链接追踪 体系,是实现 App 可持续增长的安全红线。

如果您希望彻底杜绝推广中的数据水分,保障结算的真实透明,建议 点击体验安全统计 Demo,查阅最新的移动归因安全防护白皮书。

渠道链接怎么生成最安全? 建议不要在 URL 中直接暴露渠道参数,而是使用 Xinstall 等专业工具生成带加密标识的短链。通过云端映射技术,将真实的渠道 ID 隐藏在唯一的 Token 中。这种方式即使链接被抓取,第三方也无法篡改或反推业务逻辑,配合 HTTPS 协议可实现最高级别的安全性。

不会。Xinstall 的 Token 校验是在云端服务器毫秒级完成的,其解析速度几乎等同于正常的 HTTP 请求。在实际测试中,使用安全加密链接的跳转延迟低于 50ms,用户完全无感知,不会对转化率造成任何负面影响。

可以大幅降低风险。安全链接结合了环境特征识别与 Token 唯一性校验。如果代理商尝试通过脚本重复触发同一个链接或伪造设备环境,Xinstall 的 反作弊 算法会识别出 IP 碰撞及

上一篇

上一篇

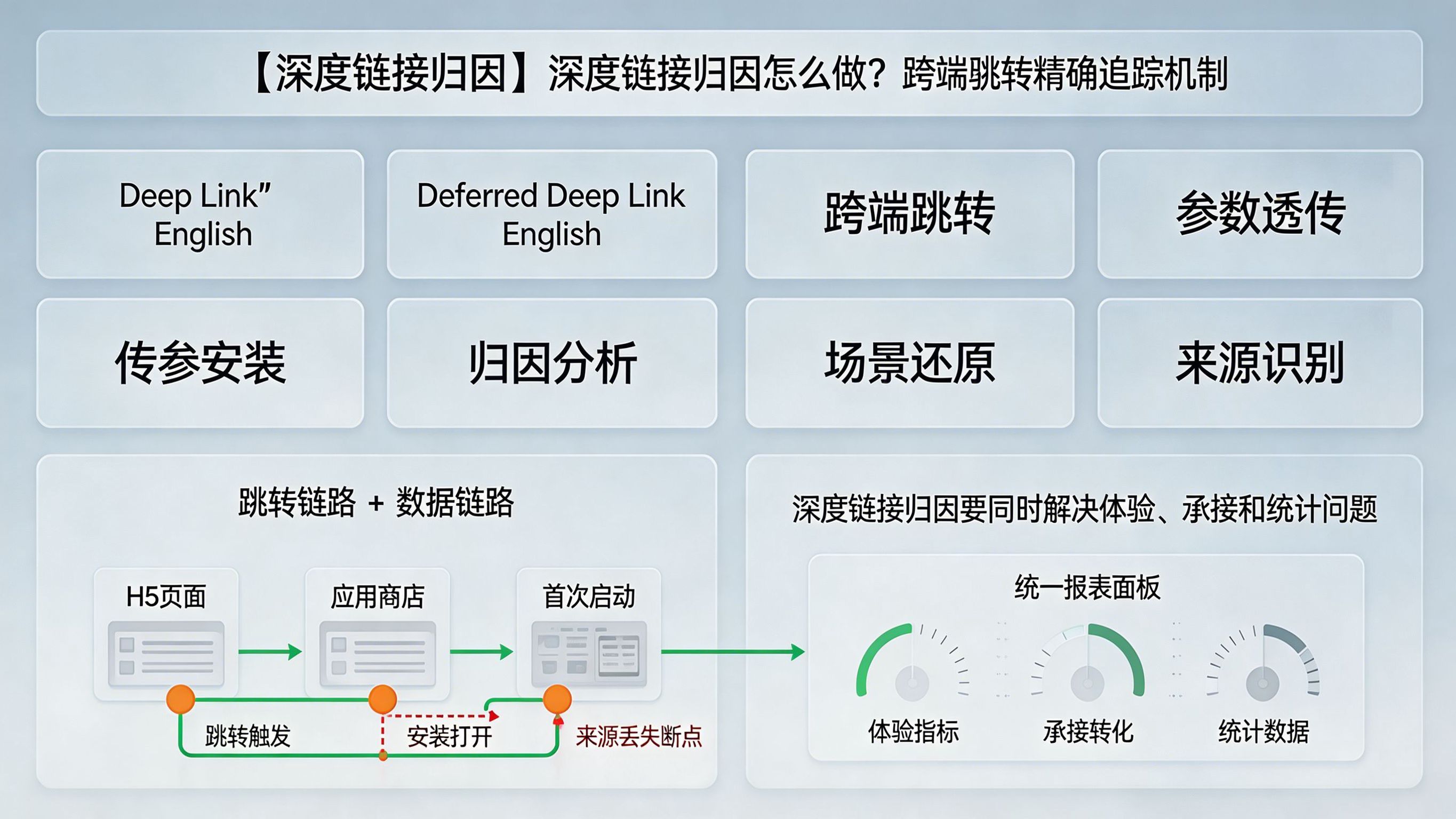

深度链接归因怎么做?跨端跳转精确追踪机制

2026-05-01

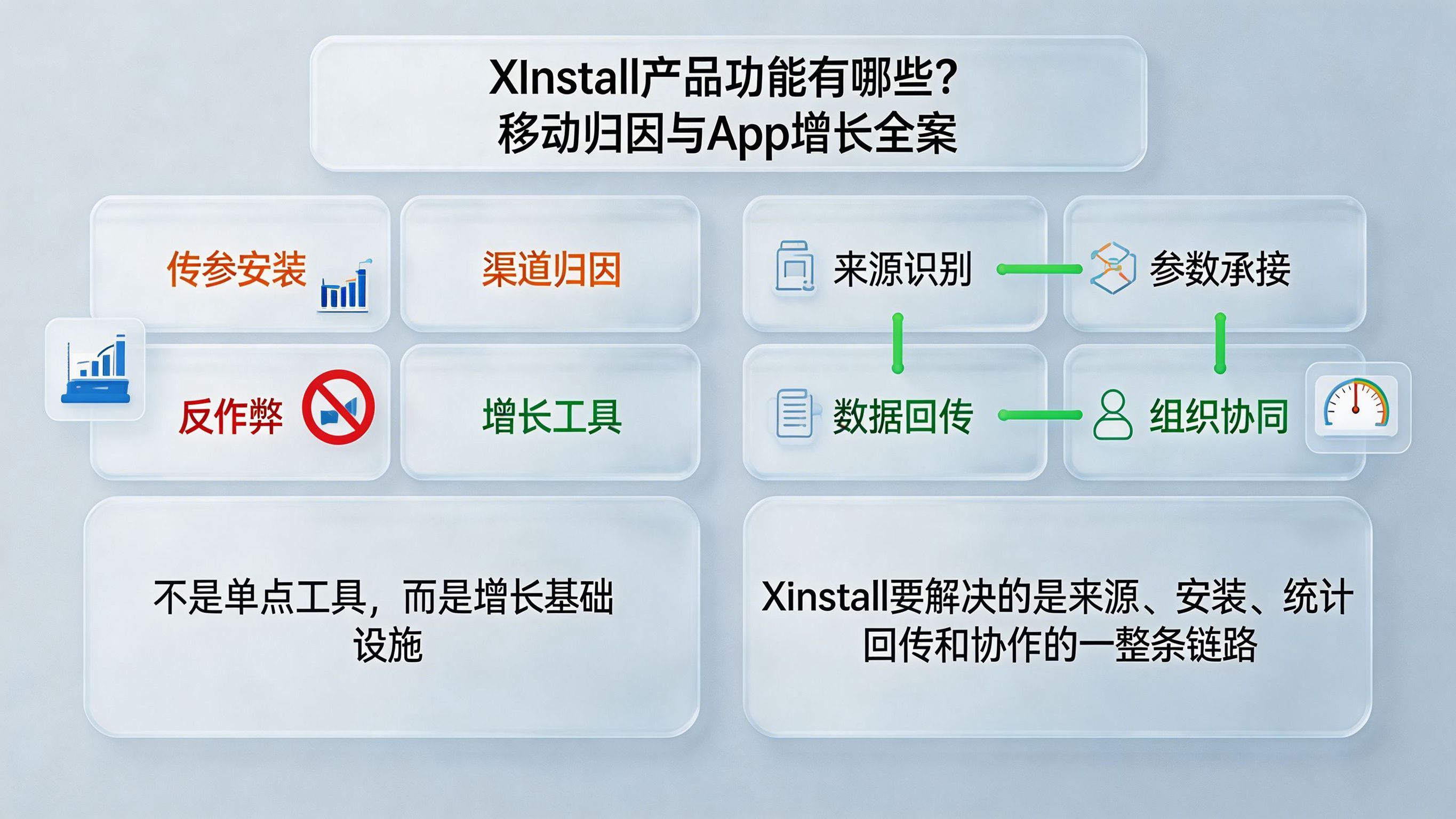

Xinstall产品功能有哪些?移动归因与App增长全案

2026-05-01

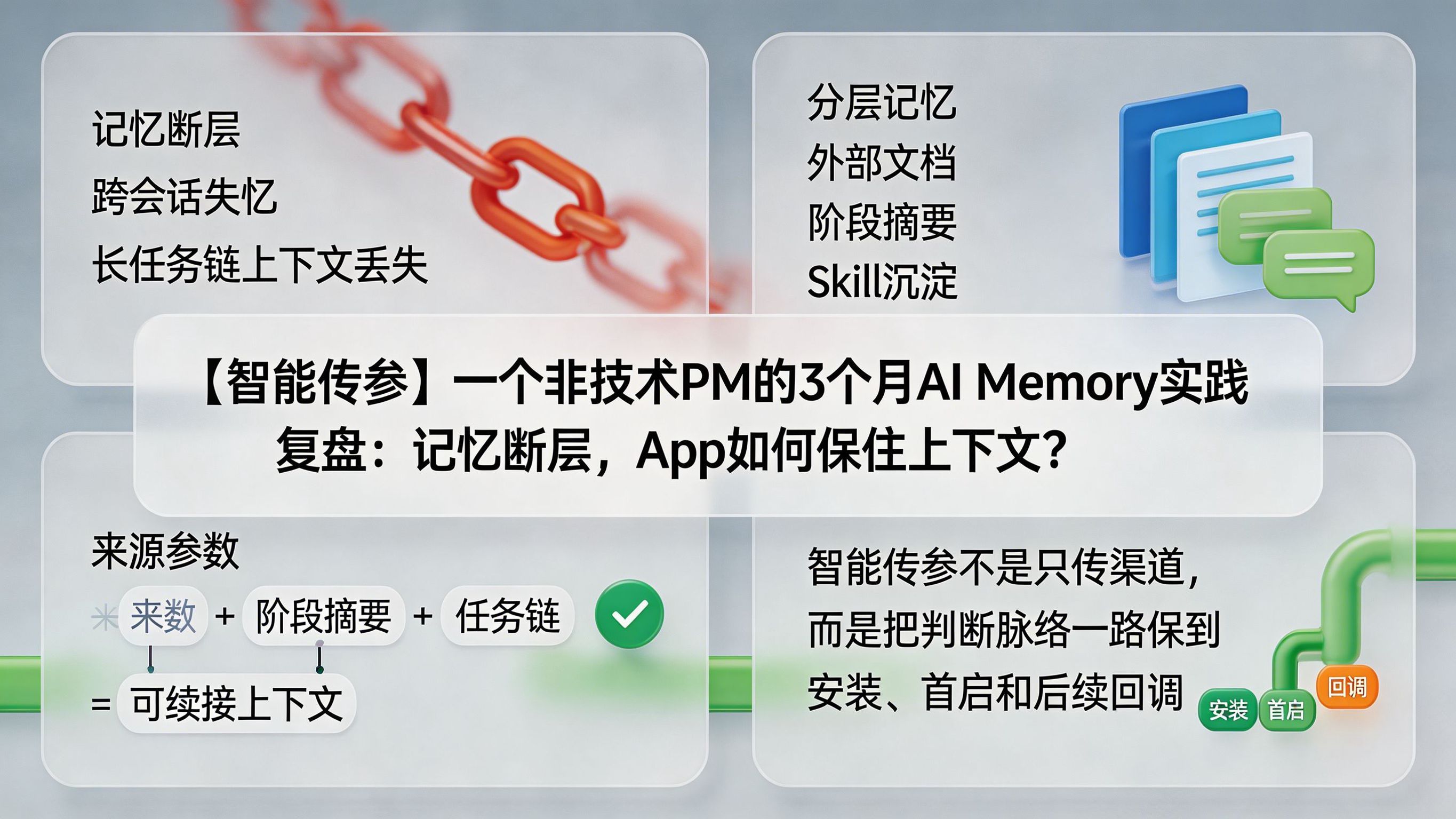

一个非技术PM的3个月AI Memory实践复盘:记忆断层,App如何保住上下文?

2026-05-01

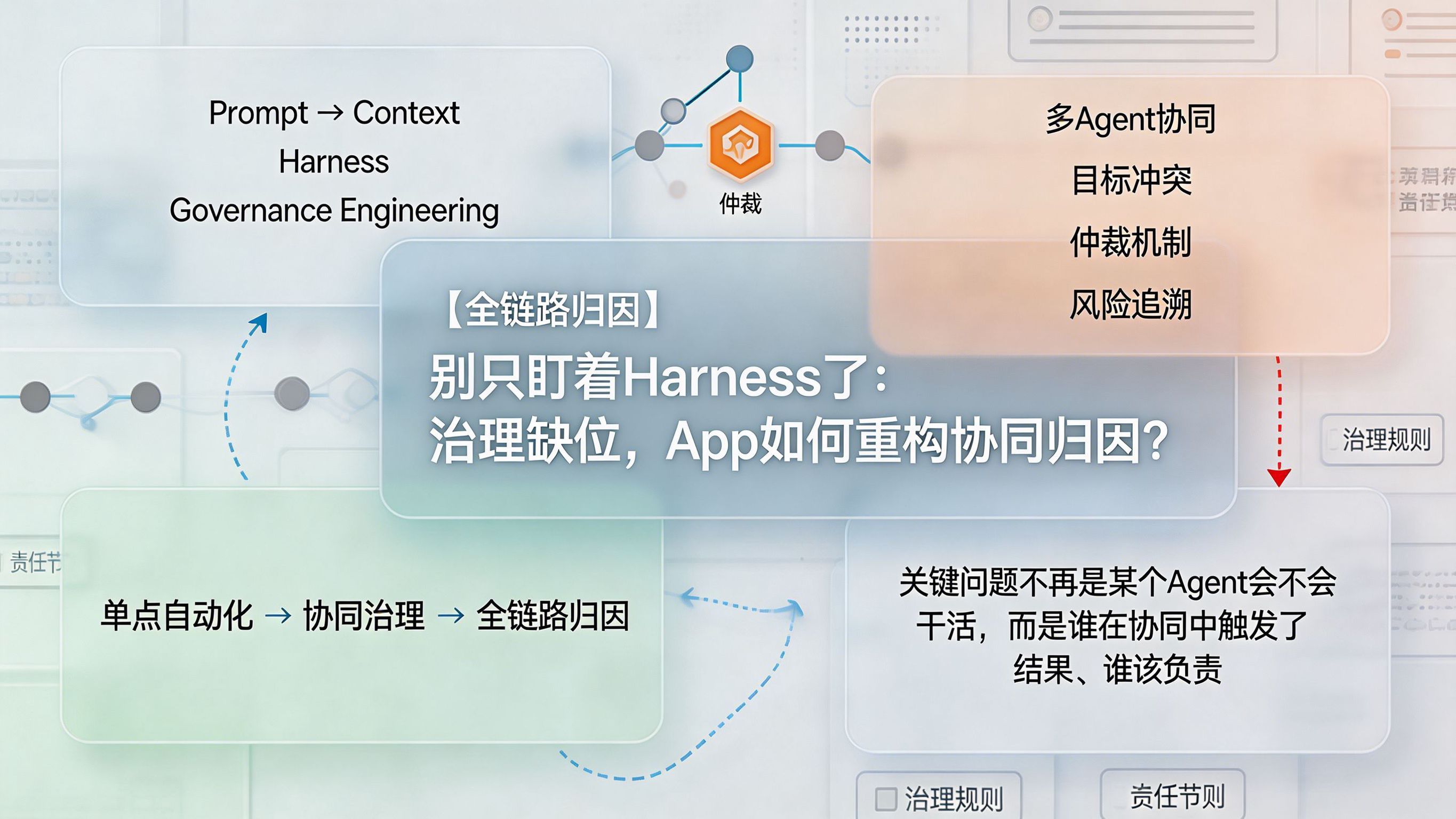

别只盯着Harness了:治理缺位,App如何重构协同归因?

2026-05-01

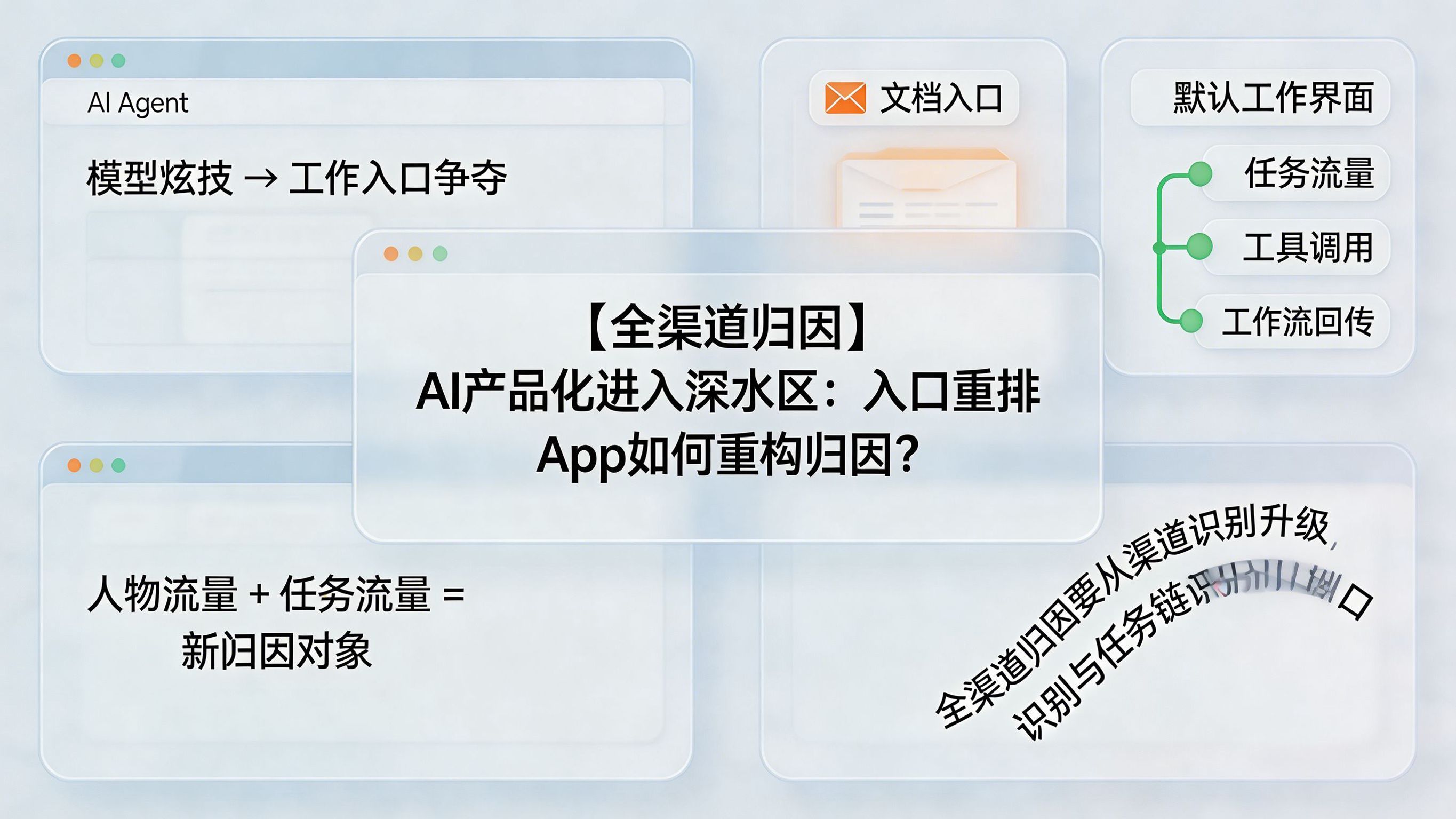

AI产品化进入深水区:入口重排,App如何重构归因?

2026-05-01

ATT权限优化怎么做?提升苹果设备授权率

2026-04-30

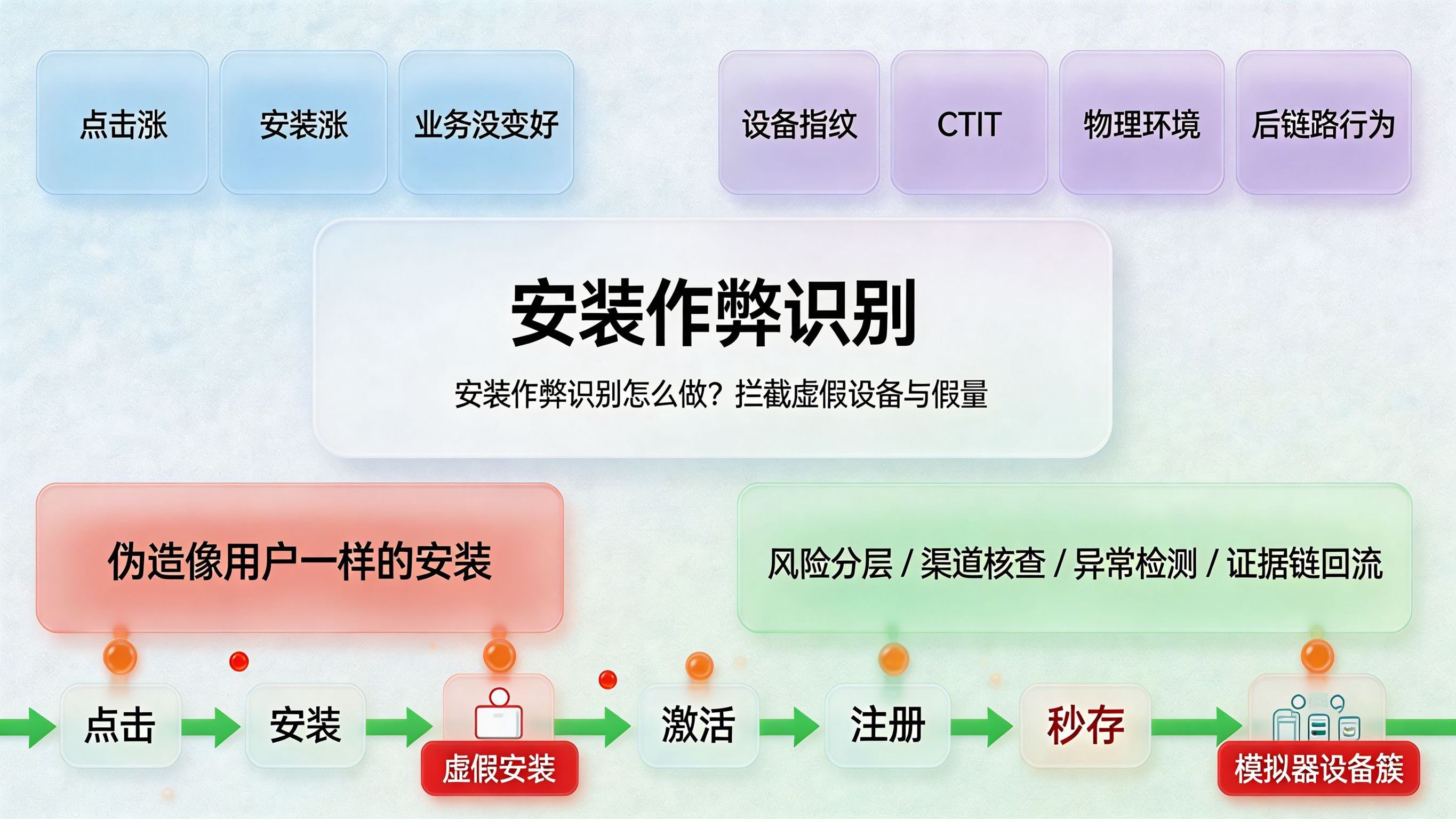

安装作弊识别怎么做?拦截虚假设备与假量

2026-04-30

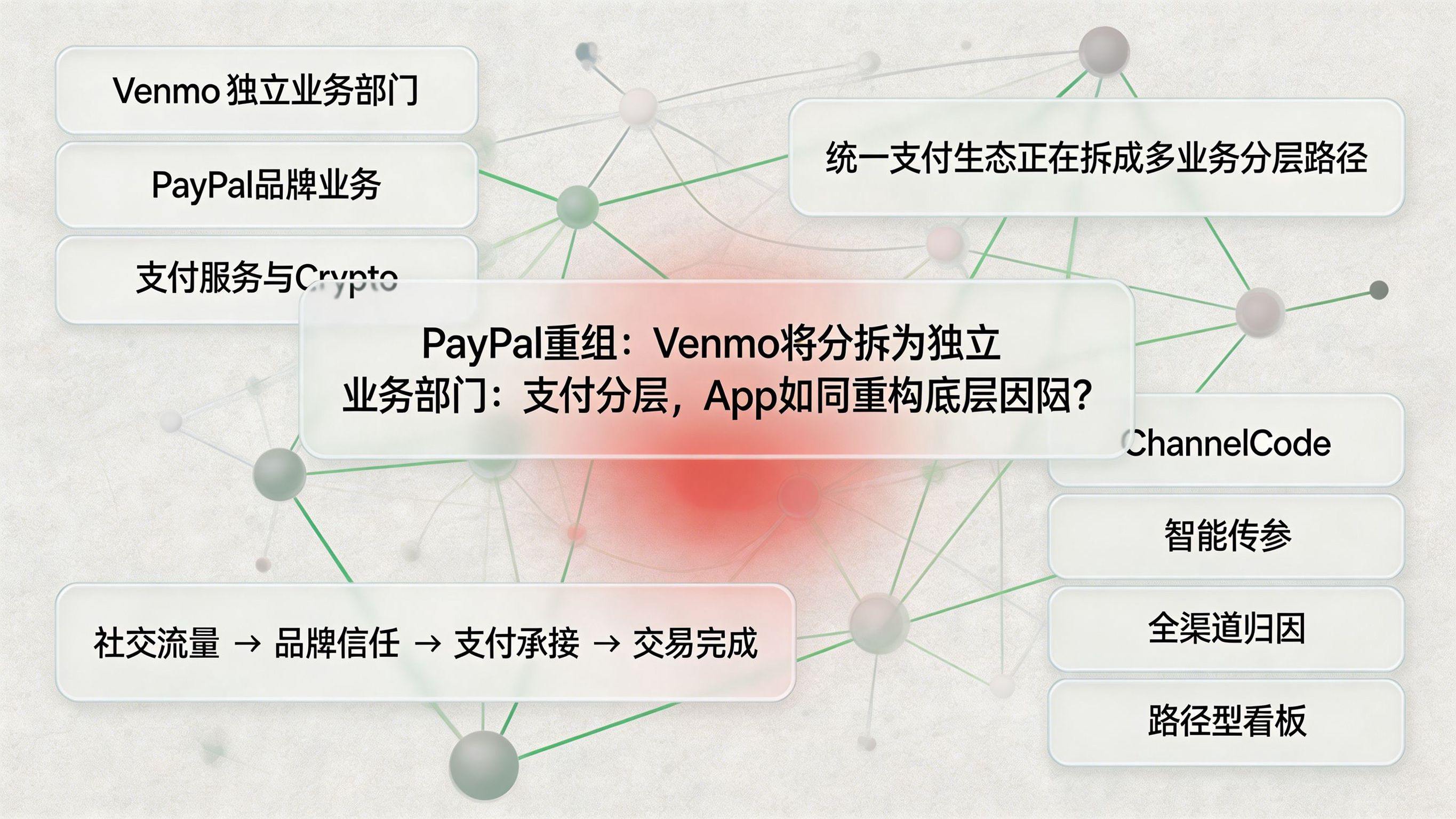

PayPal重组:Venmo将分拆为独立业务部门:支付分层,App如何重构底层归因?

2026-04-30

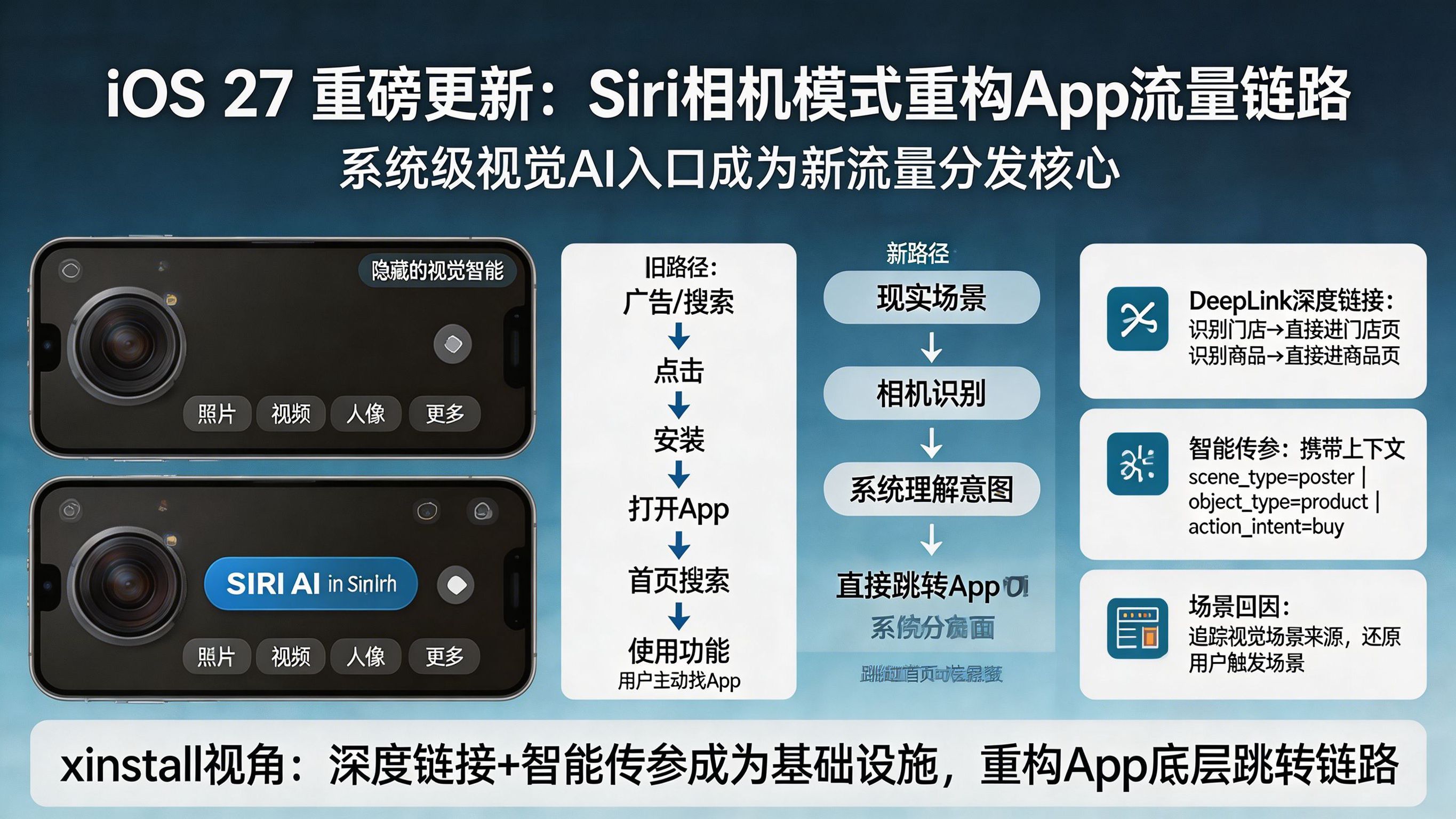

苹果计划在iOS 27中推出Siri相机模式并升级视觉AI:入口前移,App如何重构底层跳转?

2026-04-30

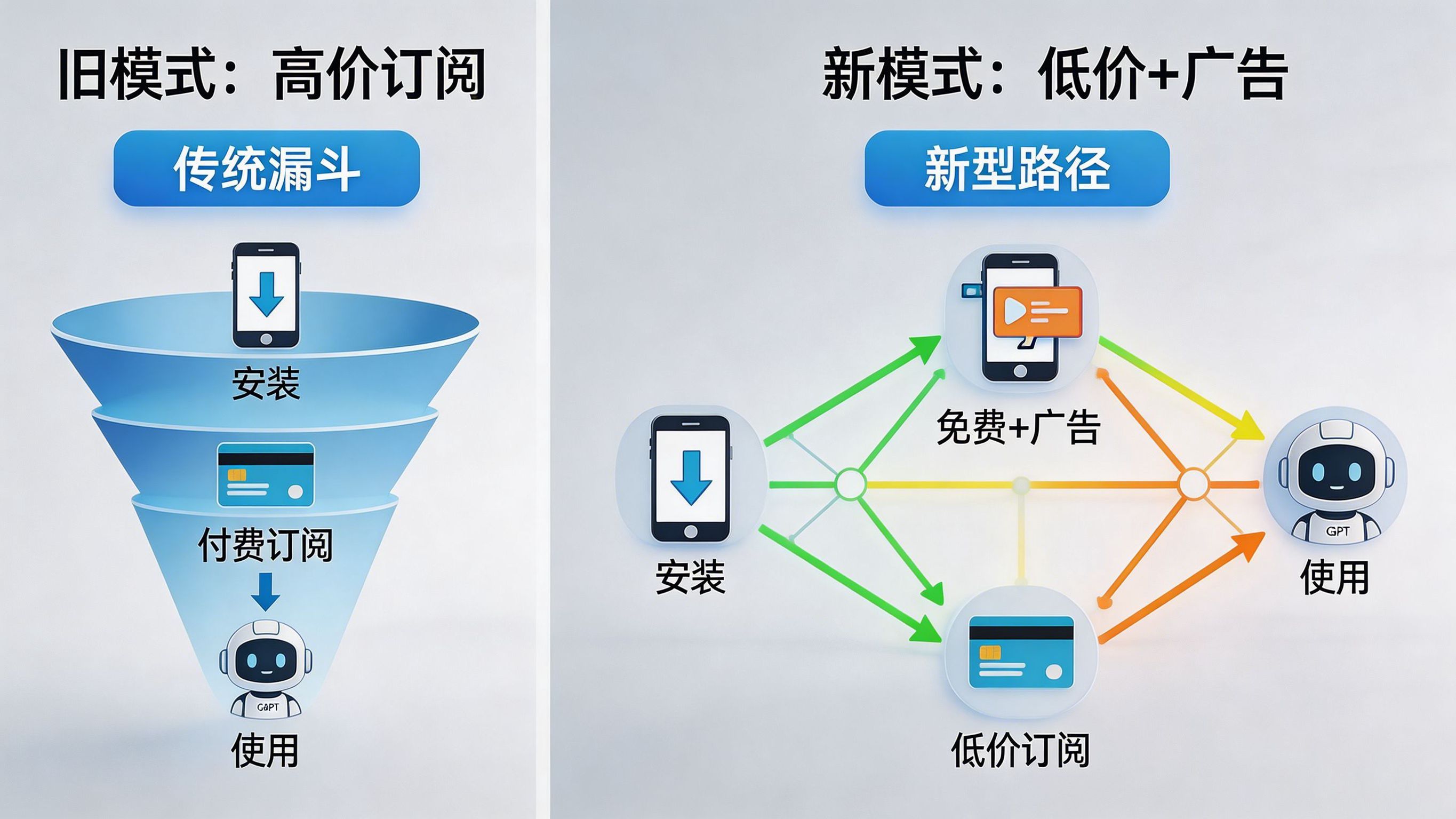

OpenAI更廉价的ChatGPT服务:订阅降级,App如何重构底层归因?

2026-04-30

安装参数回传是什么?个性化拉新底层原理

2026-04-29

多渠道归因分析怎么做?破解流量交叉难题

2026-04-29

微信活动统计怎么做?私域引流精准归因解析

2026-04-29

归因数据分析如何驱动增长?用数据驱动营销决策

2026-04-29

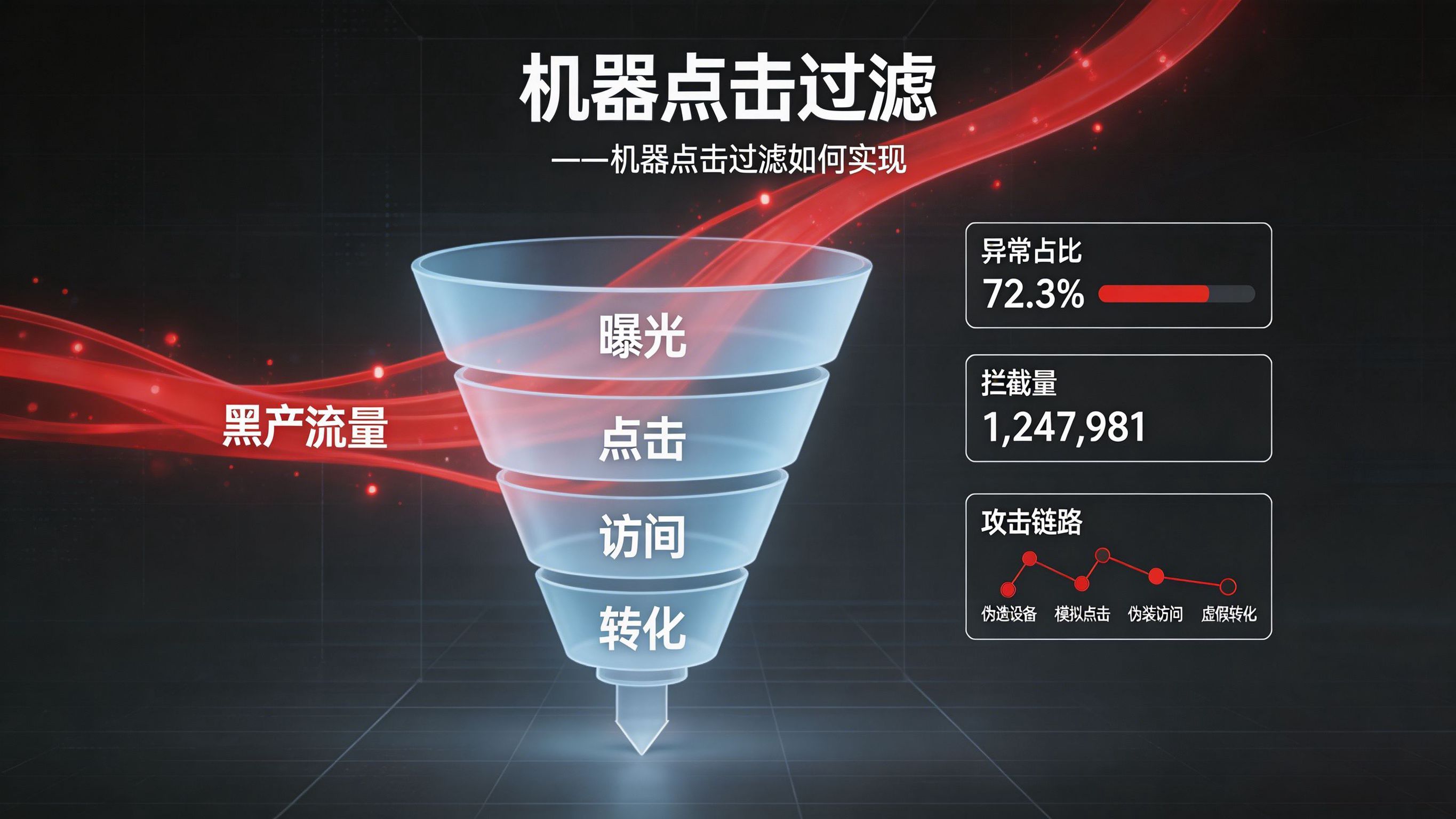

机器点击过滤如何实现?防刷量与反作弊指南

2026-04-29