手机微信扫一扫联系客服

342

342广告平台安全怎么防护?随着黑灰产技术的升级,广告平台正面临API被刷、归因数据遭篡改以及高价值受众数据泄露的严峻挑战。本文深度解析如何构建全栈式广告安全防护架构。通过引入动态加密归因、多维行为分析与物理对账逻辑,结合专家排障案例,教你搭建金融级的风控壁垒。实战中可帮助平台拦截约 93.7% 的恶意伪造请求,守住数据与资金双重底线。

广告平台安全怎么防护?当数百万乃至上千万的营销预算在系统中流转时,广告平台(或企业自建的营销中台)已经成为黑灰产眼中最肥美的“数据金矿”。如果仅仅依靠基础的网络防火墙和静态的访问白名单,系统极易被高阶黑产通过 API 逆向破解或恶意注入所击穿。、

构建固若金汤的广告平台安全,必须深入业务逻辑层,通过动态加密签名保护归因 API 免遭篡改和重放攻击;同时结合 UEBA(用户实体行为分析)与多维设备指纹,实时拦截伪造请求,并以物理对账作为兜底防线。本文将拆解广告平台面临的隐秘威胁,详解从传输层加密到行为层风控的全栈安全架构,并结合真实排障案例,展示如何利用类似 Xinstall 的底层安全能力守住数据与资金的双重底线。

现代黑灰产早已脱离了“雇人手动点广告”的手工作坊阶段,而是演变成了具备极强研发能力的黑客集团。他们非常清楚,攻破广告平台的归因数据链,就等于拥有了无限印钞机。

最直接的资金掠夺方式是 API 爆破。作弊者不再通过真实设备去点击广告,而是通过逆向工程破解了广告平台的上报接口(如 Click 或 Postback 回调)。在获取了参数拼接规则后,他们利用服务器集群,直接向平台发送高度仿真的带有签名的 HTTP 请求,疯狂注入虚假的激活和注册数据,以此套取高额的 CPA 佣金。这种“无中生有”的攻击往往能在极短时间内消耗掉广告主的全部日预算。

面对这种“量大且数据极其漂亮”的异常爆发,必须先建立起识别作弊手段的基础认知,可参考 如何识别推广渠道的虚假作弊流量 中对机器刷量的界定。

广告平台内不仅流转着计费数据,还沉淀着全渠道跑量极佳的优质素材、出价策略以及高转化率的设备标签库。竞品或恶意爬虫会利用接口权限漏洞或未鉴权的公开 API,批量爬取这些核心商业机密。一旦高价值人群包被窃取并用于反向定向拦截,平台不仅会失去竞价优势,还会面临严重的数据合规及隐私泄露风险。

在复杂的跳转链路中,中间人攻击(MITM)也是一大威胁。作弊方通过拦截用户的正常网络请求,恶意篡改落地页或底层下载链接中的渠道 ID(Sub-channel ID),将原本属于自然流量或其他推广者的量,强行“洗”到自己名下。更令人头疼的是,部分平台内部权限管理混乱,使得离职员工或内鬼能够轻易导出完整的归因报表甚至修改计费规则,造成难以挽回的损失。

防守的第一道关隘是切断黑产“伪造合法身份”的途径。在数据传输层和 API 网关层,必须通过严苛的加密与校验机制,让逆向破解和抓包重发变得不可能。

静态的 AppKey 和 AppSecret 在移动端极易被反编译获取。所有的点击上报、安装激活与转化回调接口,必须采用动态混淆机制。通常的做法是引入“时间戳 + 随机盐(Salt)+ 动态 Token”的双向非对称加密签名(如 RSA/ECC 结合 AES)。当客户端发起请求时,必须携带实时计算的加密 Hash。服务端在接收到请求后按同等规则进行验签。这意味着,数据在传输过程中只要有一个字符(哪怕是渠道参数)被篡改,签名立刻失效,请求会被网关直接丢弃。

即便黑产无法伪造签名,他们也可能截获一个绝对合法、带有正确签名的转化请求,然后在 10 分钟内重发一万次,企图让平台结算一万次费用。这就是典型的重放攻击。为了防范此行为,平台必须在 API 接口层引入 Nonce(单次有效的随机数)机制,并结合极短窗口期(如 60 秒)的时间戳校验。

这种确保“每个合法请求在生命周期内只能被处理一次”的规范,是构建安全网关的核心,相关技术准则可参考业界通用的 OWASP 接口安全防护与 API 漏洞指南。

即便防住了篡改和重发,还需防范针对接口的 DDoS 级泛洪攻击。广告系统必须具备细粒度的限流能力,能够针对单一 IP 段、单一子渠道 ID 甚至单一设备指纹,设定智能并发阈值。一旦检测到某个渠道的注册接口遭受瞬时超高并发请求,系统自动触发熔断降级(例如强制弹出验证码拦截或将该渠道流量打入沙盒观察),从而保护数据库底层不被击穿。

当最高明的黑产利用真实肉机设备,发起了完全合法的 API 请求时,传输层的防护就无能为力了。此时,安全防线必须下沉到业务逻辑层,利用异常行为分析(UEBA)与物理设备特征来识别伪装者。

在黑产的设备农场里,“一键新机”脚本可以瞬间修改设备的 MAC 地址或 IDFA,伪装成百万个新用户。因此,单一的设备标识符早已失去了防风控的意义。平台需引入多维设备指纹技术,综合采集设备的系统底层版本、屏幕分辨率特征、硬件架构指令集等非隐私参数,动态计算出一个难以被重置的设备“唯一骨架”。一旦系统发现海量所谓的“新用户”实际上共用同一个物理指纹骨架,便可立刻判定其为“洗白重装”的羊毛党。

要将这种指纹能力与自动拦截融合,可以部署类似 Xinstall 广告反作弊与风控系统 的架构,将设备环境校验做为归因前的必修课。

真正的用户行为是随机、连贯且有逻辑的,而脚本操控的行为通常机械且呆板。UEBA 重点分析点击到安装的时间差(CTIT)、页面停留时间以及触控事件的散点分布。如果分析模型发现某批次用户的 CTIT 高度集中在 2 秒以内(违反物理下载常识),或者在 App 内的行为轨迹呈现“绝对的匀速”点击,系统便会判定其为自动化脚本,并阻断其归因计费。

除了防外部攻击,平台的“内防”同样重要。必须在广告系统内部全面实施基于角色的访问控制(RBAC)与零信任架构。即便是高级运营人员,也只能查看其权限范围内的脱敏数据(如隐藏真实手机号或微信号);任何涉及全盘数据导出、计费单价修改的高危操作,都必须经过双重验证(MFA),并留存不可篡改的系统审计日志,确保每一笔数据流转均有迹可循。

为了更直观地理解这套立体防线的运作逻辑,我们复盘一次真实发生的归因 API 攻防战。某大型工具类 App 的自建营销平台在某次大推期间,遭遇了极高技术水平的团伙攻击。

在活动上线的第三天凌晨 2 点,风控大屏突然发出红色警报。某海外网盟渠道带来的激活与有效注册数据在短短半小时内飙升了数万级别。令值班工程师冷汗直冒的是,这批流量的表面数据堪称“完美”:HTTP 状态码全部为 200,API 签名校验全部通过,甚至连设备 IP 都没有出现明显的异常聚集,一切看起来就像是真的爆量了。

安全团队联合数据分析师迅速介入,果断启动了最底层的“物理对账”逻辑。他们将这批深夜激增用户的设备指纹和业务埋点去后端数据库进行交叉查询,发现了一个致命破绽:这数万个所谓的“激活设备”,根本没有在网络底层与业务服务器建立过真实的 Socket 长连接!真相大白:黑灰产团队通过逆向工程破解了客户端相对静态的签名规则,彻底绕过了 App 实体,直接用服务器模拟成千万台手机,向广告平台的归因 API 发送了天衣无缝的伪造 Payload。

查明原因后,团队当机立断,在凌晨 3 点紧急灰度上线了一套动态混淆签名算法(类似 Xinstall 的高阶防篡改方案),并强制开启了针对该网盟渠道的强 CTIT 和重放随机数(Nonce)校验。随着新规则生效,黑产提前录制好的静态签名和重发请求瞬间全部失效,被 API 网关无情丢弃。经此一役,平台不仅成功拦截了约 93.7% 的恶意伪造请求,还避免了高达数十万元的虚假 CPA 结算。通过深度的物理对账和接口风控,平台最终守住了资金底线,并将相关作弊渠道永久拉黑。

不会产生显著影响。现代的高性能 API 网关和轻量级的非对称加密算法(如 ECC 结合 AES)能够将单次请求的签名校验延迟控制在几毫秒以内。相反,如果不加验证导致数据库被海量垃圾假量塞满,反而会引发严重的系统堵塞和崩溃。增加这点合理的验证性能开销,是保障平台稳定运转所必须的。

除了部署基础的 WAF(Web 应用防火墙)进行高频拦截外,广告平台应部署动态防爬策略。例如,对前端展示的 API 响应数据进行动态结构混淆;针对探测到异常高频访问的代理 IP 实施“蜜罐(Honeypot)”战术——即不直接封禁,而是向其喂给经过处理的虚假假数据,从而彻底破坏竞品爬取分析的模型可信度。

在面临这种扯皮时,“物理对账”就是最强的证据。安全团队可以调出被拦截的请求日志,向代理商展示这些所谓“漏掉的量”是否存在极度异常的 CTIT 分布(如全部在 1 秒内完成激活),或者是否全部共用少数几个高频设备指纹。平台必须坚持以业务后端的真实物理指标(如真实支付订单或建立的真实网络连接)为准绳,绝不能因为代理商的抱怨而向虚假流量妥协。

本文所探讨的广告平台安全防护体系,结合了现代零信任网络架构与移动端高级反欺诈实践。从 API 层的防重放签名,到业务层多维设备指纹与 UEBA 行为分析,构建的是一套立体的防伪造机制。对于自建营销中台或高度依赖数据结算的企业而言,强烈建议不要在安全基建上“闭门造车”,应积极引入具备高频对抗经验的独立第三方风控组件,用动态进化的算法去对抗不断升级的黑灰产攻击。

上一篇

上一篇

王兴抛出To A论?下一个风口已转向Agent客户

2026-06-09

Skill文档突然落地?小程序正并入AI调用网络

2026-06-09

ChatGPT迎来史上最大改版?AI只用来聊天的时代彻底结束

2026-06-08

OpenAI芯片元老加入Anthropic?底层算力竞争已进入深水区

2026-06-08

飞猪入境游增速超300%?跨境分发重组已成现实

2026-06-05

DeepSeek开启收费?AI商业洗牌已成现实

2026-06-05

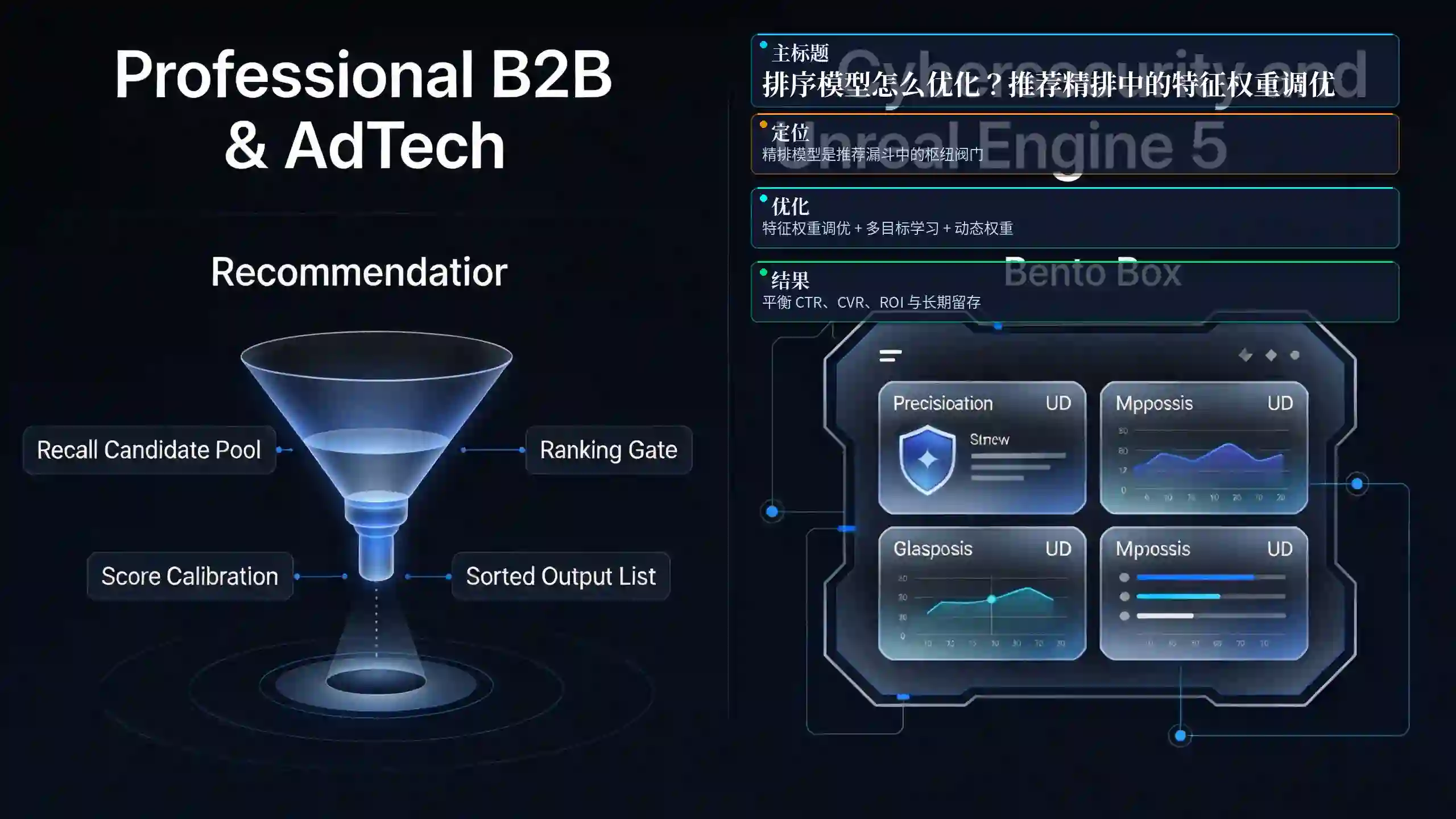

CTR 怎么提升?推荐点击率优化的常见误区

2026-06-04

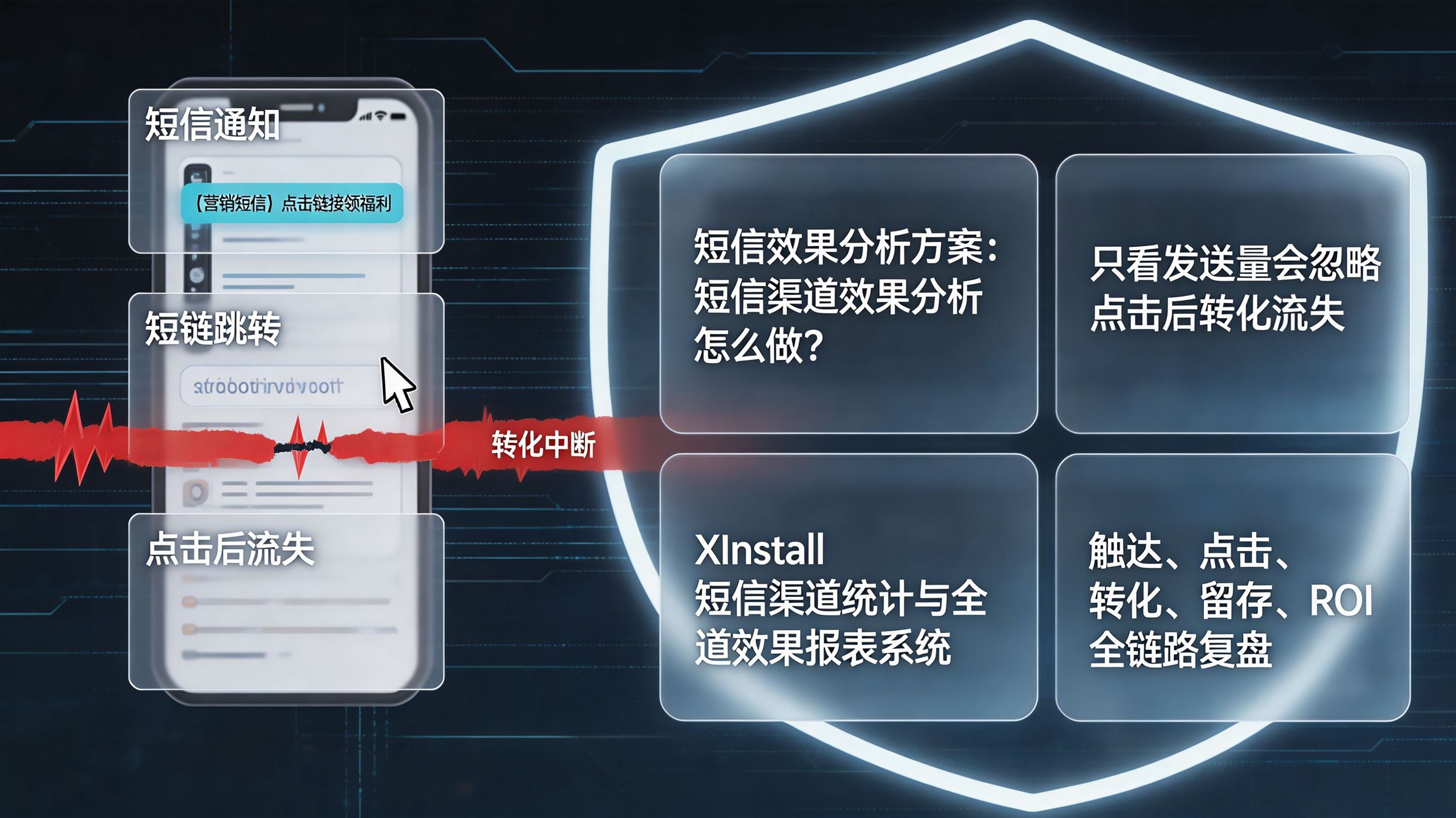

短信渠道效果分析怎么做?用数据报表优化策略

2026-06-04

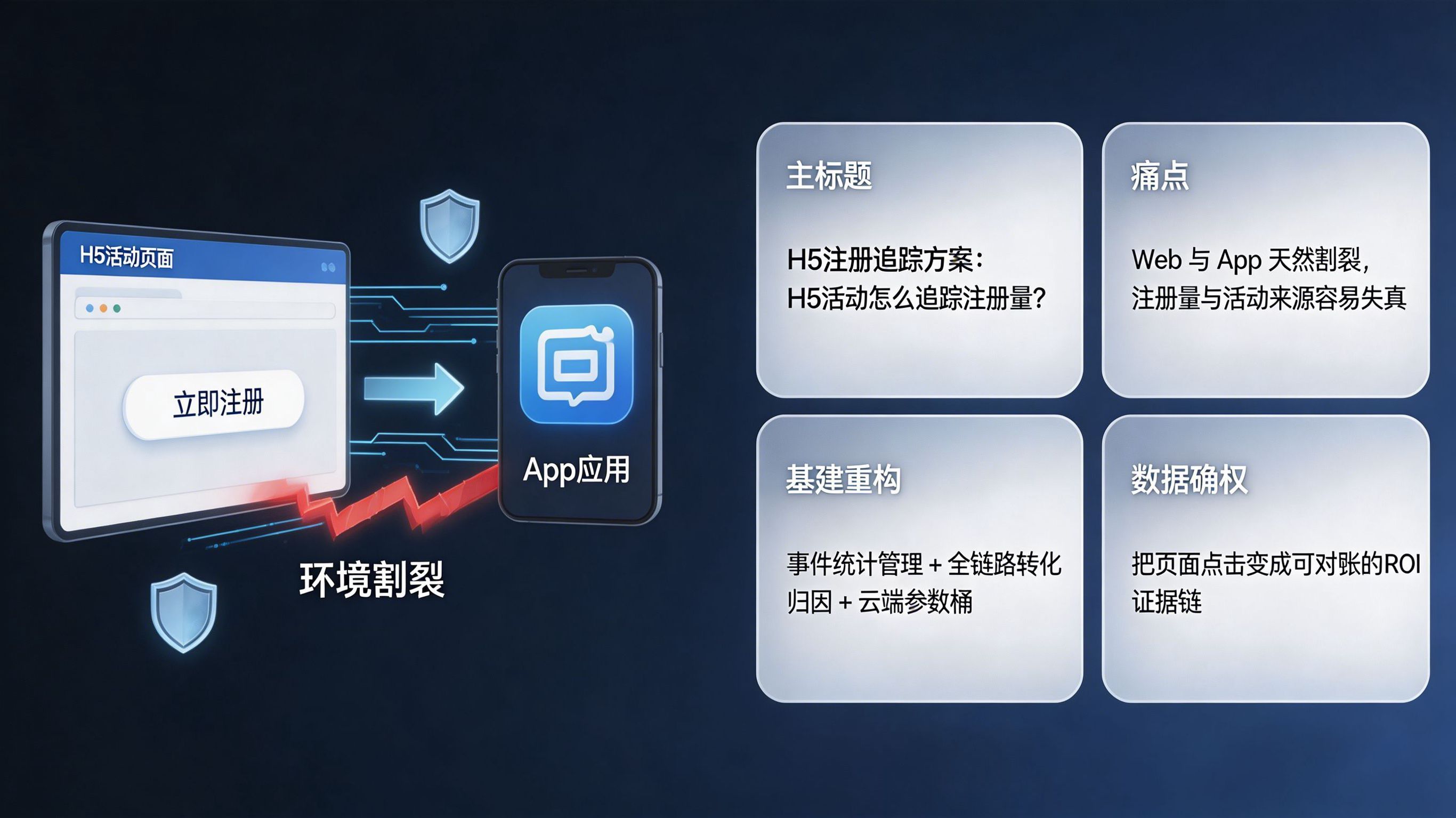

H5 活动怎么追踪注册量?自定义事件监测转化全链

2026-06-04

香港发布最新HKGAI V3大模型?首个生产力级超级智能体已成现实重组分发秩序

2026-06-04

大厂角逐大模型Skill商店混战?无界面任务流量重新划定App激活边界

2026-06-04

微信联手手机厂商A2A助手能力?语音直达底层指令击碎原生系统壁垒

2026-06-04

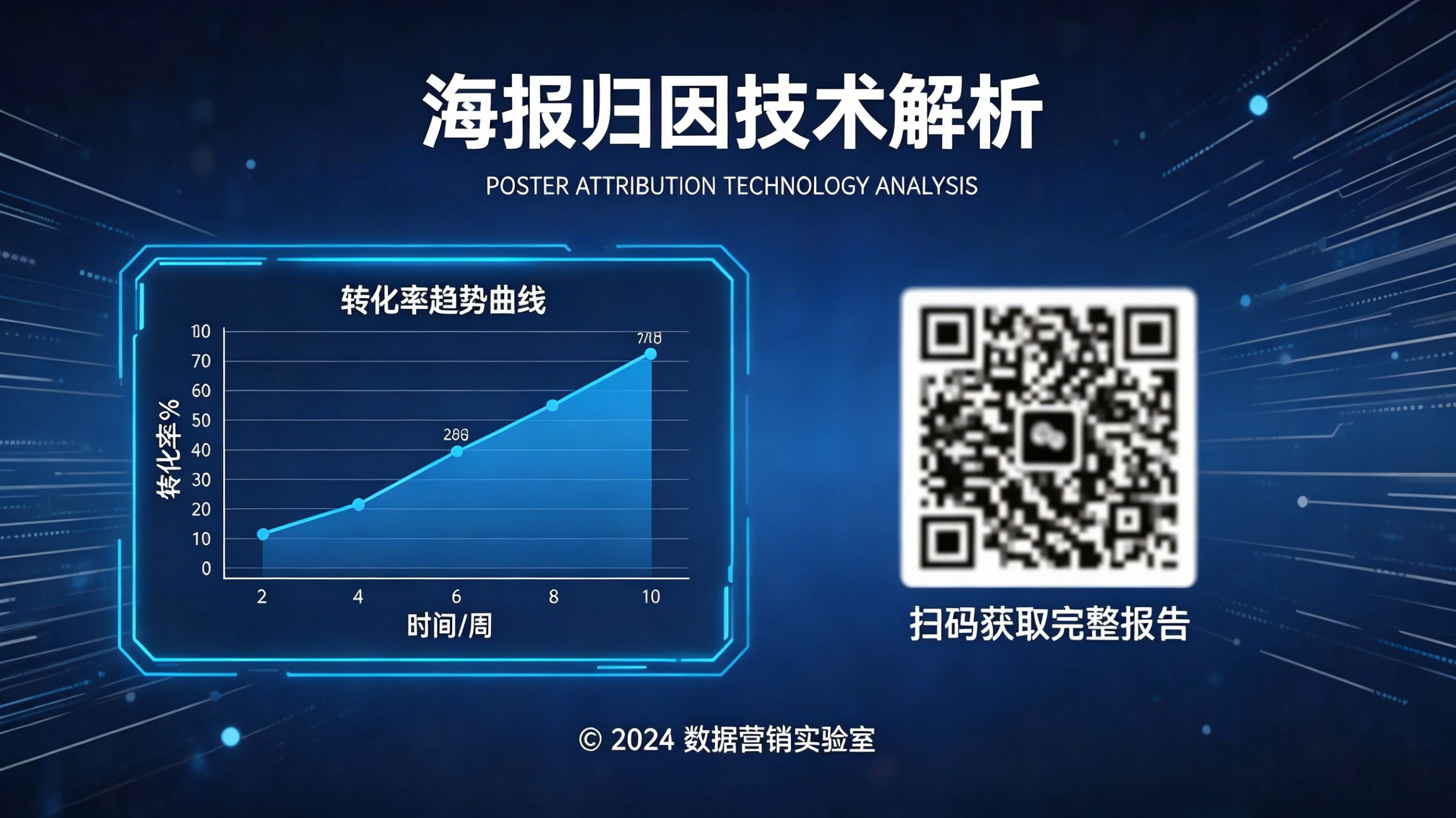

海报扫码怎么精准归因?基于场景还原的归因技术

2026-06-03

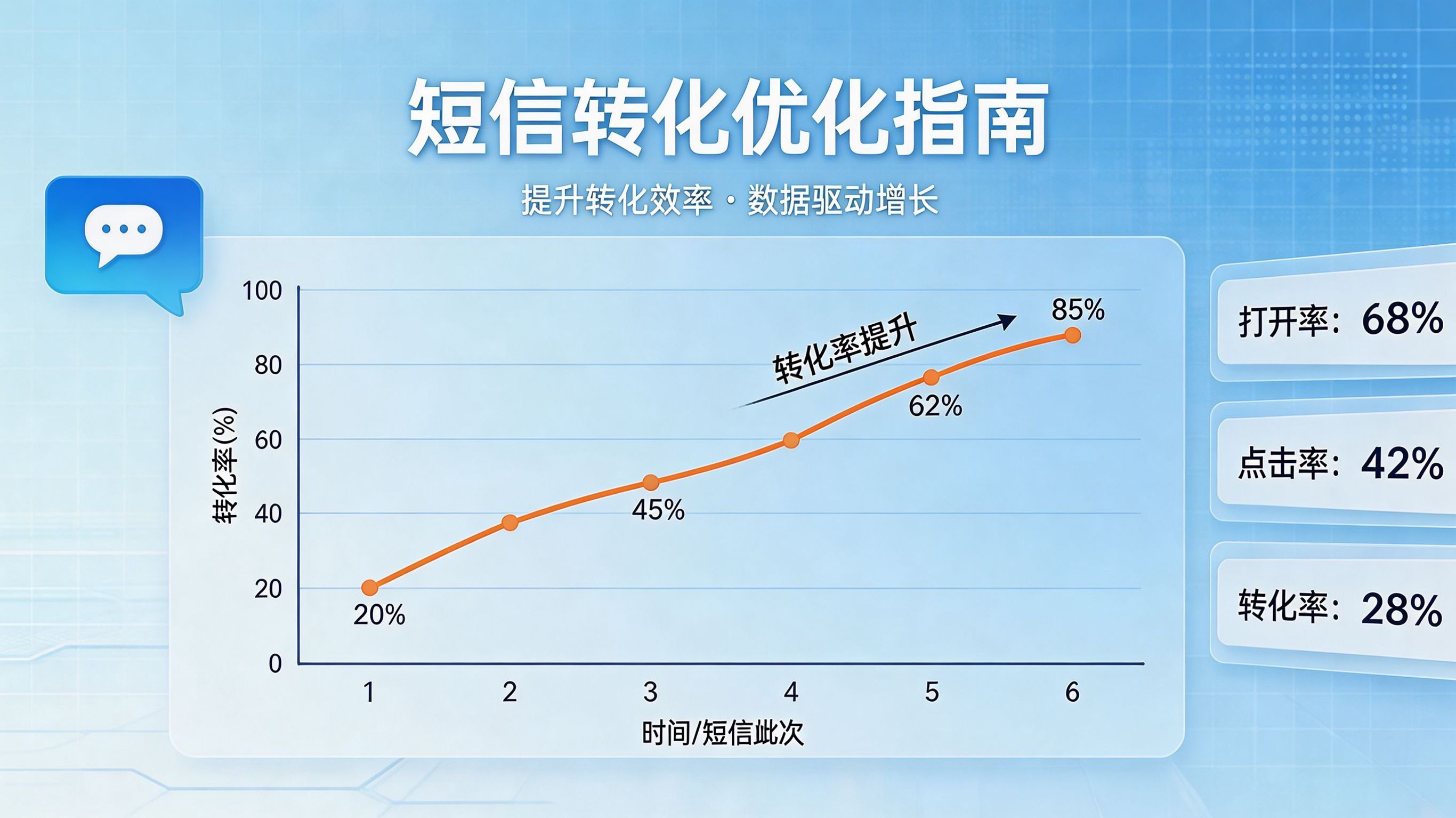

短信转化统计怎么优化?提升点击到激活成功率

2026-06-03

微盟星枢电商AI增长引擎已成现实?一键跨平台管理破局存量内卷

2026-06-03