手机微信扫一扫联系客服

301

301如何防范点击劫持作弊?点击劫持与注入攻击正疯狂窃取广告主的自然流量,导致推广预算严重错配。本文深度解析点击劫持的底层技术原理,详解如何利用 CTIT(点击到安装时间)建模与多维环境指纹构建反作弊风控防线。结合真实诊断案例,展示基于物理对账逻辑的拦截策略,实战中可帮助企业挽回约 28.3% 被恶意“截胡”的真实新增量。

如何防范点击劫持作弊?在移动广告生态中,你的推广预算可能并没有真正买来新用户,而是被隐藏在暗处的点击劫持黑灰产“截胡”了本就属于你的自然流量与真实转化;想守住预算与数据可信度,必须把风控从“事后对账”升级为“归因阶段拦截”。本文基于你提供的序号63选题与抓取策略(低漏斗解决页 + 专家诊断案例 + 物理对账逻辑)组织内容,并给出一套可落地的 CTIT 建模 + 环境指纹 + 物理对账的防护路径。[cite:0]

点击劫持(Click Hijacking/Click Spamming)和点击注入(Click Injection)常被混用,但在攻防上需要分开理解:前者偏“海量伪造点击”,后者偏“监听安装广播后精准插队”。当你的归因模型采用最后点击(Last-Click)或类似规则时,作弊者只要在用户真实安装前的最后一刻塞进一次“伪造点击”,就能把本该归于自然量或其他渠道的转化,洗成自己名下的付费量。

更隐蔽的一点是:被“截胡”的用户往往本身质量很高(因为他们原本就是自然用户或强意愿用户)。这会造成双重伤害:第一,你为不产生曝光的作弊方支付了 CPA/CPI;第二,你的数据报表被污染,导致你误以为“这个渠道留存高、付费强”,从而继续加钱把预算错配给黑产。想建立对点击作弊的基础认知,可先对照这篇虚假流量识别方法论:https://www.xinstall.com/article/10815

在 Android 侧,点击注入常利用系统广播/安装相关回调来监听“别人正在安装”的事实,再在最后一秒伪造点击完成归因插队;你也可以补充阅读安卓广播与安全机制相关的外部分析材料作为背景理解:https://example.com/android-broadcast-sec

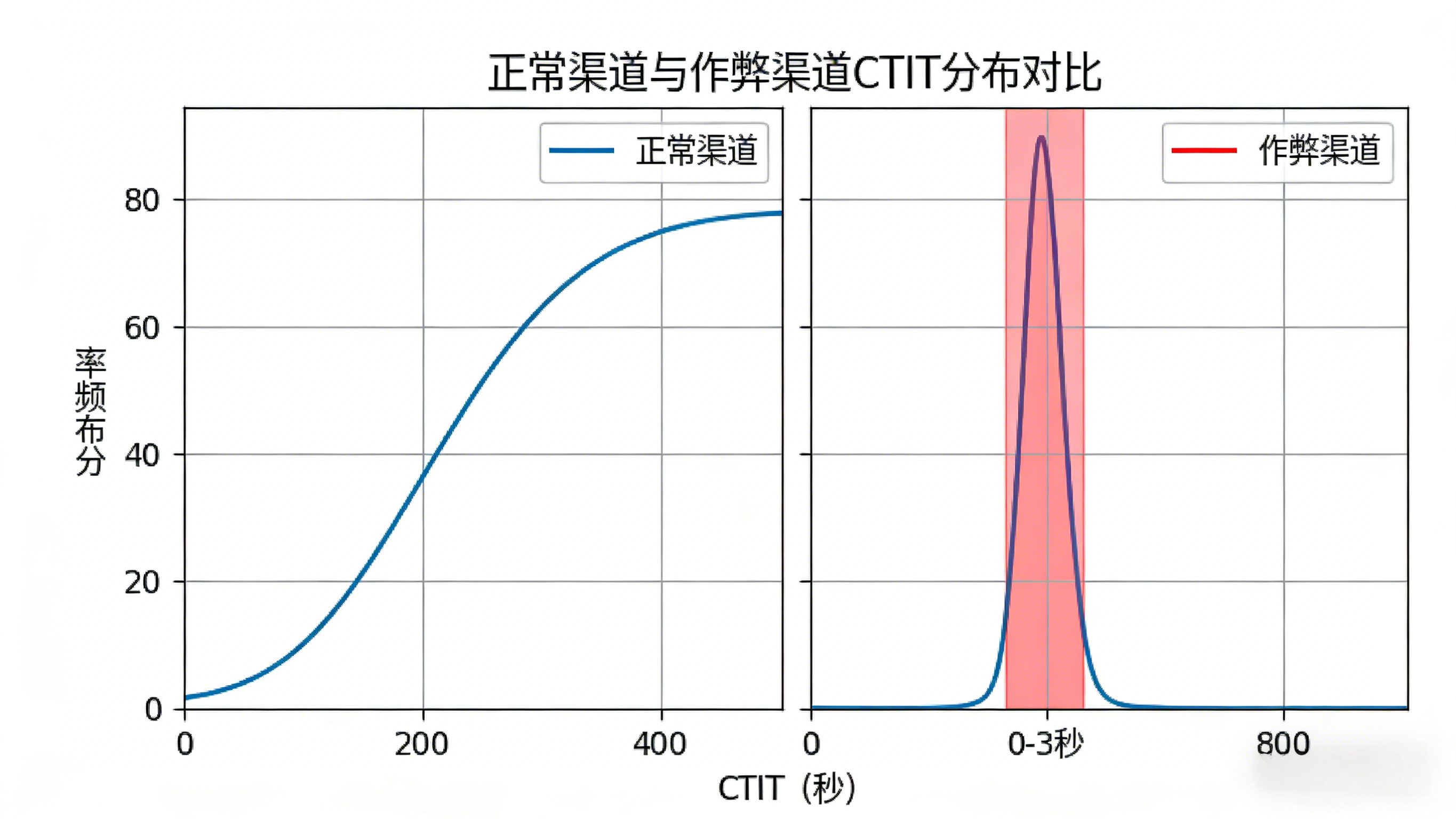

CTIT(Click To Install Time,点击到安装/激活时间差)是识别点击劫持最锋利的“物理手术刀”。它衡量的是:用户最后一次有效点击发生在何时、首次打开/激活发生在何时,两者的时间差是否符合真实世界的下载与安装规律。正常情况下,用户从点击到跳转商店、下载、安装、首次打开通常需要几十秒到数十分钟;如果你看到大量转化集中在极短或极端边界区间,就要高度警惕。

关键要看两类异常:

落地策略上,不要只靠人工看图,而要把 CTIT 变成规则引擎的一部分:对“低于物理下限”的转化直接拒绝归因或降权,对“边界堆积”的渠道触发二次审计(看指纹、看后端行为深度)。如果你希望将归因算法与异常分布分析更系统地串起来,可参考这类归因算法解析文章理解“严谨归因如何变成防线”的思路:https://www.xinstall.com/article/11245

仅靠 CTIT 还不够,因为黑产会不断变换表面特征(IP、设备标识、渠道参数),试图绕过单点规则。更稳健的做法是把“时间异常”(CTIT)与“空间/设备异常”(环境指纹)联合起来,再用业务后端做最终物理对账闭环。

多维环境指纹:不要迷信单一设备 ID

作弊团伙会重置、篡改或伪造设备标识,因此需要用多维非敏感环境特征组合生成“环境指纹”(例如系统版本、机型特征、分辨率、语言时区、网络类型、关键硬件能力组合等),用来识别“换马甲不换身体”的设备农场。

高频复用识别:抓“洗白重装”的节奏感

一旦发现某些指纹在短时间内高频触发“首次激活”,且后续深度行为(注册、停留、付费)几乎为零,就要把它从“可疑”升级为“默认拦截”,并对关联的子渠道/版位进行联动封禁。

物理对账:用业务硬指标倒推广告真伪

点击劫持最迷惑人的地方在于“表面数据很好看”。你必须把审计锚点放在业务后端硬指标上(实名注册、授信通过、支付成功、关键留存等),用这些不可伪造的事件去验证渠道质量;若某渠道“激活高得离谱但后端为零”,就是典型假量,若某渠道“留存付费好到超过自然流量”,反而可能是截胡了自然用户,需要结合 CTIT 与指纹进一步坐实。关于将反作弊、归因与拦截系统化落地的方案,可参考:https://www.xinstall.com/anti-fraud/

某金融 App 在拉新旺季进行百万级投放后,出现了非常诡异的现象:应用商店自然新增断崖式下跌,而某家长期合作的长尾网盟渠道量级突然飙升到过去的 3 倍。更离谱的是,该网盟渠道带来的用户首日留存、关键转化率几乎与“自然量用户”一模一样——这在正常投放里并不常见,因为买量用户通常会更“冷”。

风控团队按“三步走”介入排查:

第一步:拉 CTIT 散点/分布图,先看“物理不可能”。

结果显示:该网盟渠道超过 80% 的激活事件,其点击到激活时间差小于 3 秒,明显违背真实下载链路的时间常识,基本可以判定为点击注入特征。

第二步:做环境指纹聚类,锁“高频复用”。

团队发现一批高度相似的设备环境指纹反复出现,且激活后停留极短、无正常浏览路径,符合设备农场/肉机感染的风险画像,进一步坐实其“并非真实引流”。

第三步:启用拦截与回滚归因,做物理对账确权。

团队上线“超短 CTIT 自动拒绝归因”的规则,同时对高风险指纹库联动拉黑,第二天该网盟渠道的异常量几乎清零,自然量恢复到历史区间。按回滚对账口径测算,这次拦截与确权帮助广告主挽回了约 28.3% 被恶意截胡的真实新增量及对应 CPA 佣金支出,并显著降低了报表污染带来的预算错配风险。

真实误点通常表现为“点击有,但后续激活率低、CTIT 分布随机且不聚集”;恶意劫持(尤其点击注入)常表现为“转化率异常偏高 + CTIT 极短且高度聚集 + 指纹复用显著”。只要把 CTIT 与指纹、后端深度行为放在一起看,二者在数据形态上差异非常明显。

很难。点击注入常发生在真实用户设备上(肉机/感染),其 IP 可能就是家庭宽带或基站出口;你封 IP 反而更容易误杀真实用户。更可行的组合是:CTIT 规则先做“物理筛选”,指纹模型再做“群体识别”,最后用后端行为做“价值验证”。

Android 由于系统更开放、安装链路可被更多组件“感知”,是点击注入的重灾区;iOS 更封闭,常见的是更粗放的点击泛滥(Spamming)与设备农场刷量。防护侧的差异在于:Android 更强调“超短 CTIT + 广播链路异常”,iOS 更强调“异常点击频率 + 指纹/行为一致性校验”。

防点击劫持不是“加一个黑名单”就能解决的问题,而是一套以物理规律为核心的归因风控体系:用 CTIT 抓时间伪装,用环境指纹抓设备伪装,用物理对账抓价值伪装。建议你把这套体系固化成日常 SOP:按渠道/版位/创意做 CTIT 监控周报,按指纹聚类做异常预警,按后端深度事件做最终结算与预算重分配,这样才能真正把“偷量黑手”挡在归因入口之外。

上一篇

上一篇

ChatGPT迎来史上最大改版?AI只用来聊天的时代彻底结束

2026-06-08

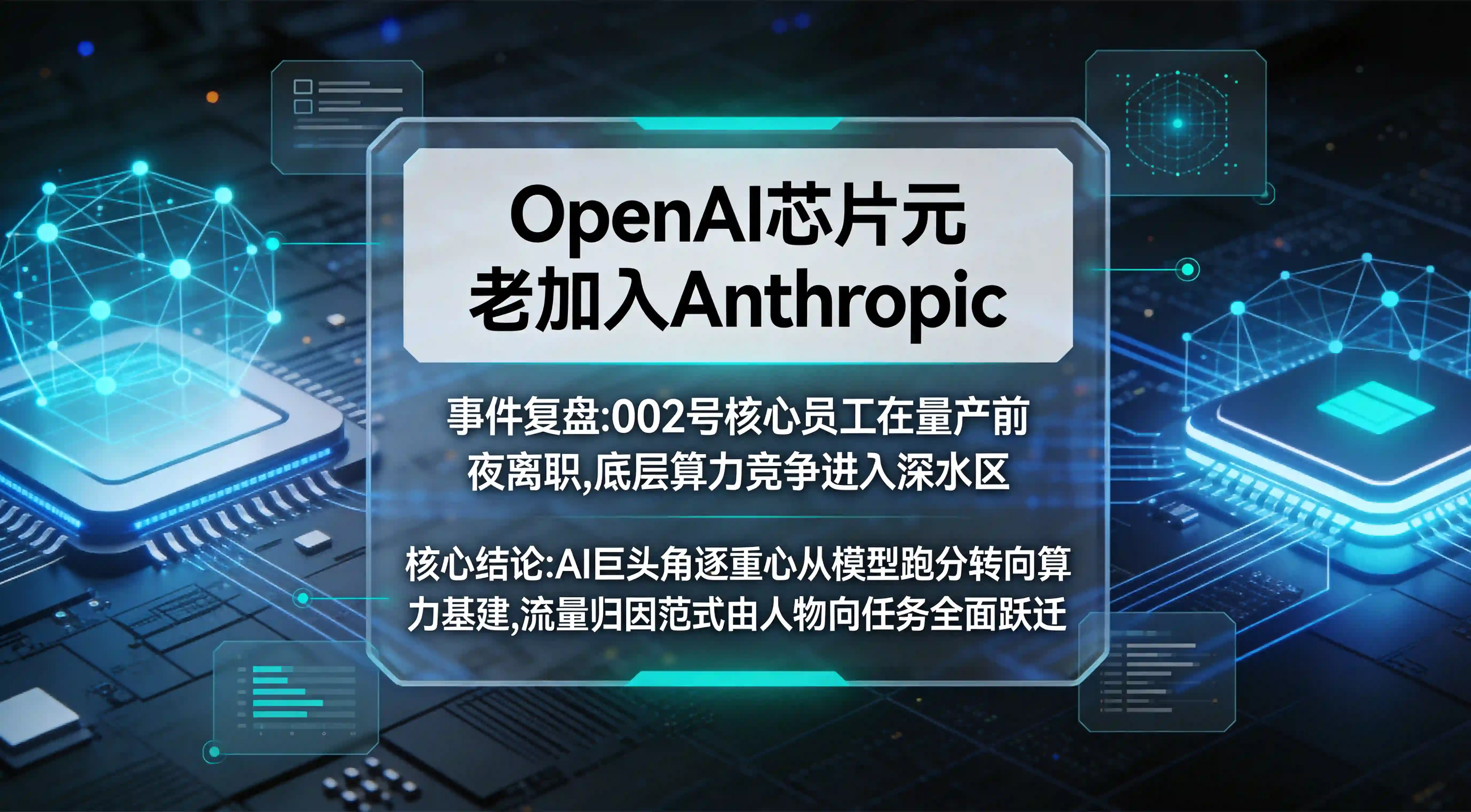

OpenAI芯片元老加入Anthropic?底层算力竞争已进入深水区

2026-06-08

飞猪入境游增速超300%?跨境分发重组已成现实

2026-06-05

DeepSeek开启收费?AI商业洗牌已成现实

2026-06-05

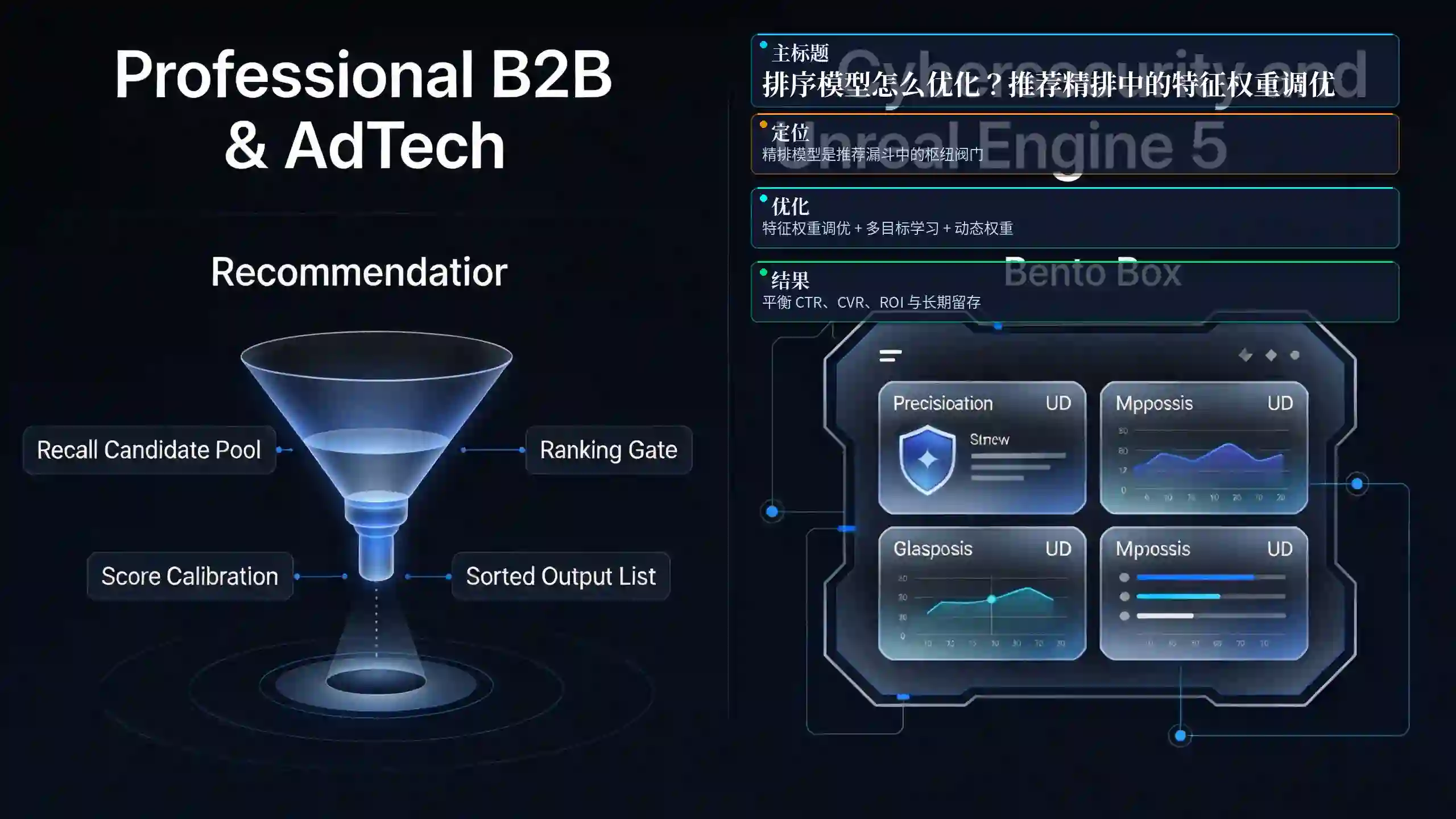

CTR 怎么提升?推荐点击率优化的常见误区

2026-06-04

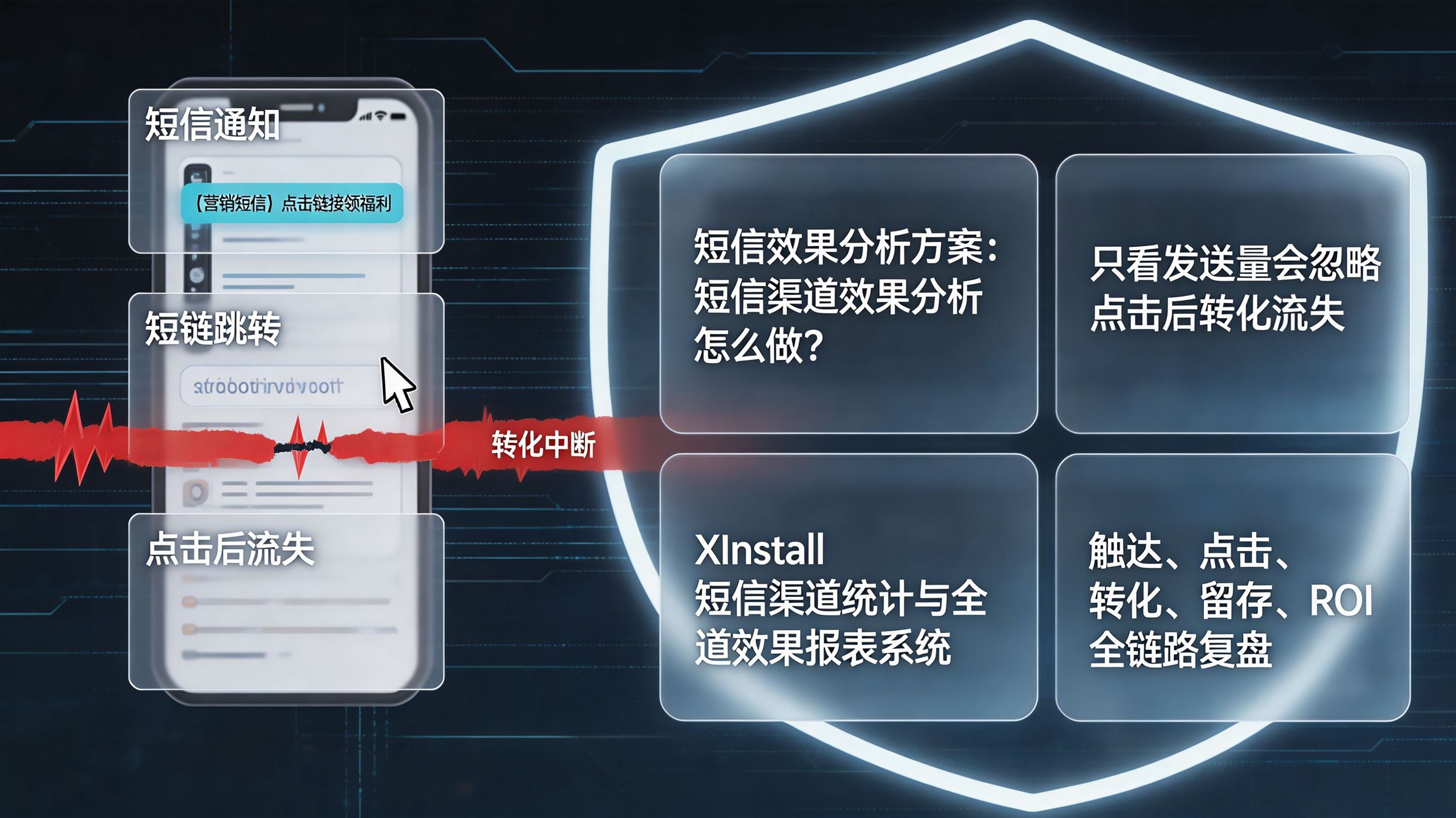

短信渠道效果分析怎么做?用数据报表优化策略

2026-06-04

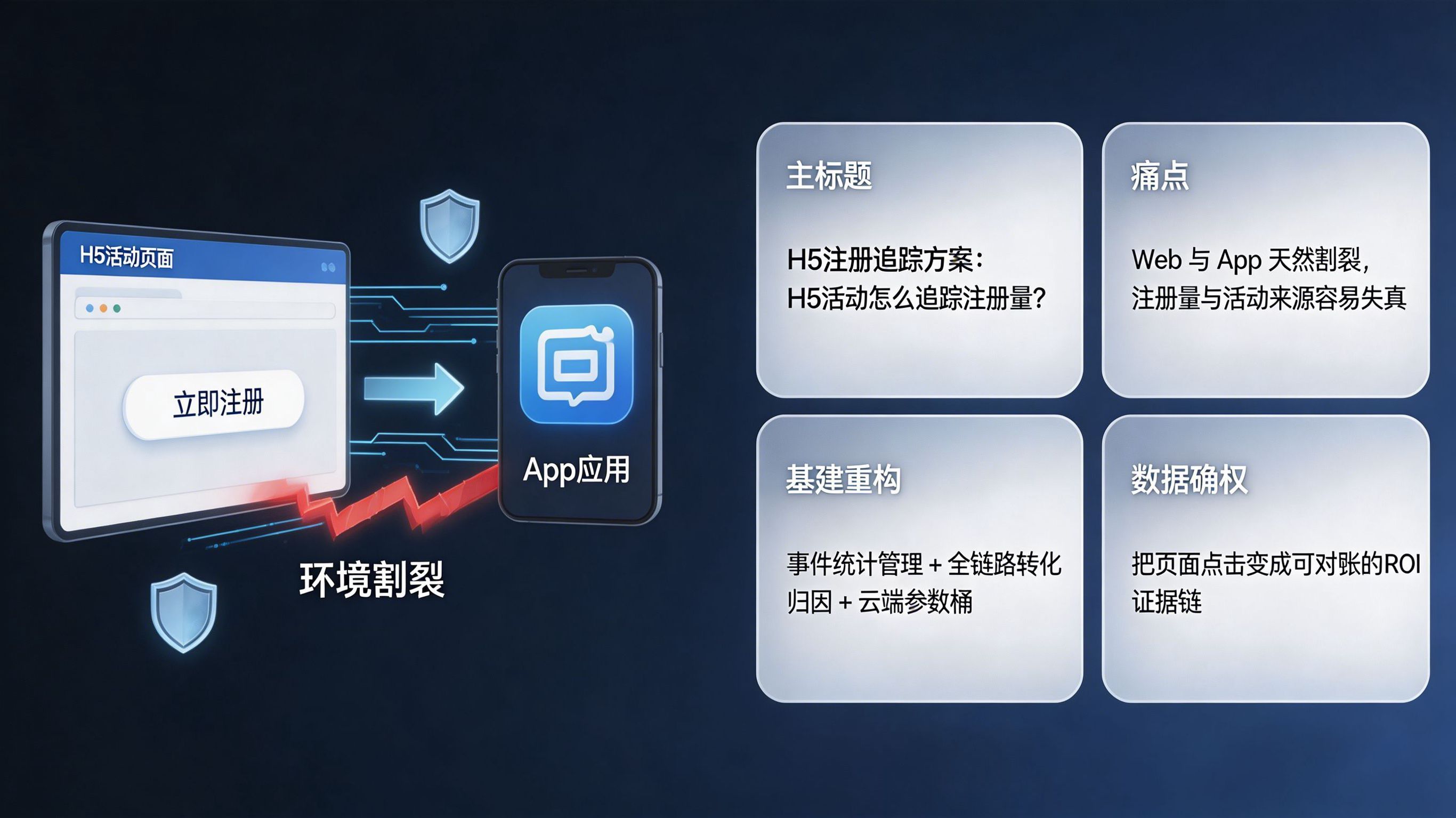

H5 活动怎么追踪注册量?自定义事件监测转化全链

2026-06-04

香港发布最新HKGAI V3大模型?首个生产力级超级智能体已成现实重组分发秩序

2026-06-04

大厂角逐大模型Skill商店混战?无界面任务流量重新划定App激活边界

2026-06-04

微信联手手机厂商A2A助手能力?语音直达底层指令击碎原生系统壁垒

2026-06-04

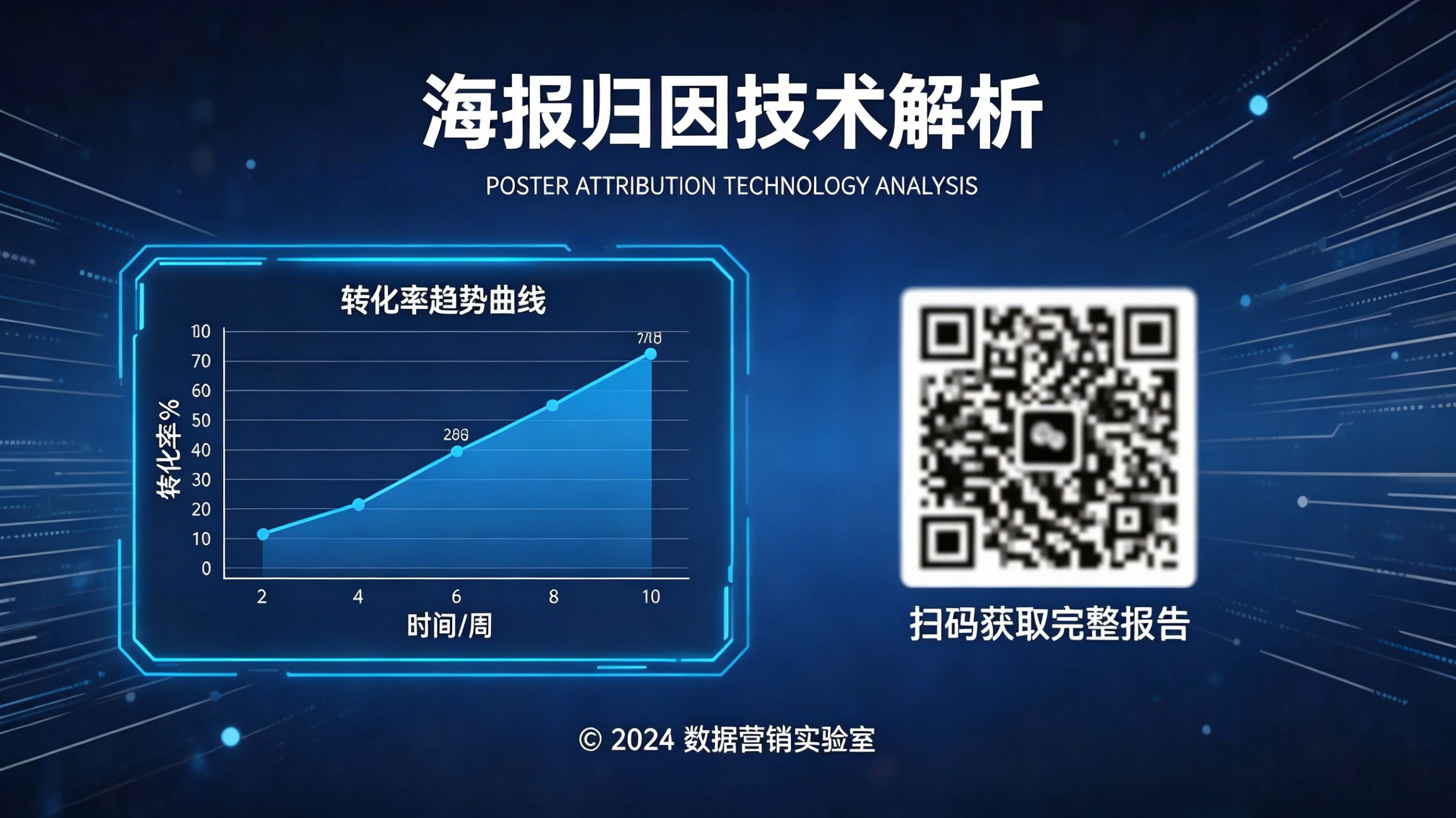

海报扫码怎么精准归因?基于场景还原的归因技术

2026-06-03

短信转化统计怎么优化?提升点击到激活成功率

2026-06-03

微盟星枢电商AI增长引擎已成现实?一键跨平台管理破局存量内卷

2026-06-03

ChatGPT合体超级智能体已成现实?任务流转终结应用生态

2026-06-03

Embedding怎么提升推荐效果?用户意图表示实战

2026-06-02